[Сухая информация] 20 000 слов суммируют причины и способы устранения сбоя Ping! Отныне работники сети больше не плачут тайком по ночам.

Это распространенный метод, используемый нашими сетевыми инженерами для устранения проблем с доступом к устройствам.

Но я часто слышу наших одноклассников в группе

жаловаться:Почему это не работает?

Итак, я разобрался с этим, когда у меня было время сегодня.

Некоторые распространенные неисправности и решения при сбое проверки связи в сети

Инструменты устранения сетевых неполадокНеобходимая вещь для каждого сетевого инженера。Для повышения эффективности нашей работы,не теряй время,Важность инструментов очевидна, особенно всякий раз, когдаПри добавлении новых устройств или изменении сети,Возникнут новые проблемы,иТрудно быстро определить, в чем проблема.。Каждый сетевой инженер или человек, связанный с сетью,Каждый знает несколько инструментов,Он может быстро обнаружить неисправности сети.

Ping — распространенный метод устранения проблем с доступом к устройствам.

Он использует протокол управляющих сообщений Интернета ICMP для определения следующего:

- Доступно ли удаленное устройство.

- теряются ли пакеты при доступе к удаленным устройствам.

- Двусторонняя задержка для связи между локальным устройством и удаленным устройством.

Формат команды Ping

Параметры команды Ping очень разнообразны. Пользователи могут выбирать различные параметры в зависимости от цели обнаружения, типа сети, текущих условий сети и других факторов.

ping [ ip ] [ -a source-ip-address | -c count | -d | { -f | ignore-mtu } | -h ttl-value | -nexthop nexthop-ip-address | -i interface-type interface-number | -m time | -n | -name | -p pattern | -q | -r | { -s packetsize | -range [ min min-size | max max-size | step step-size ] * } | -system-time | -t timeout | -tos tos-value | -v | -vpn-instance vpn-instance-name ] * host [ ip-forwarding ]

Пинг не удался.

Анализ отказов

Сбой Ping означает явление, когда сообщения Ping передаются в сети, и все ответные сообщения Ping не могут быть получены по различным причинам (например, сбой канала, сбой обучения ARP и т. д.).

Если вам нужно знать, как работает Ping

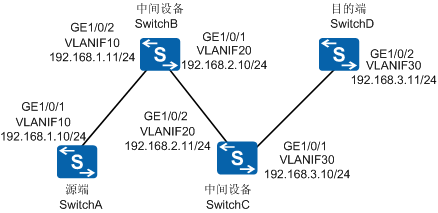

Рис. 1. Схема сети при сбое Ping

Как показано на рисунке 1, пример попытки сбоя Ping используется для представления идеи определения места сбоя Ping.

Рис. 1. Схема сети при сбое Ping

Описание явления

SwitchA PingНе имеет смыслаSwitchD。

<SwitchA> ping 192.168.3.11

PING 192.168.3.11: 56 data bytes, press CTRL_C to break

Request time out

Request time out

Request time out

Request time out

Request time out

--- 192.168.3.11 ping statistics ---

5 packet(s) transmitted

0 packet(s) received

100.00% packet lossТаблица 1. Описание выходной информации команды Ping

проект | описывать |

|---|---|

проект | Просмотр сводной информации для всех интерфейсов |

PING 192.168.3.11 | Выполните проверку связи на хосте назначения с IP-адресом 192.168.3.11, чтобы проверить, доступен ли хост назначения. |

56 data bytes | Длина отправленного сообщения эхо-запроса |

press CTRL_C to break | Во время выполнения команды нажмите Ctrl+C, чтобы завершить операцию Ping. |

Request time out | Если в течение периода ожидания не получено ответное сообщение, отображается сообщение «Запросить время ожидания». |

192.168.3.11 ping statistics | Статистические результаты Ping-теста на хосте назначения включают следующее: 1. Переданные пакеты: 2. Количество отправленных сообщений ICMP Echo Request. получен пакет(ы) 3. Число полученных сообщений ICMP Echo Reply. % потери пакетов: количество неотвеченных пакетов в процентах от общего количества отправленных пакетов. 4. Мин/сред/макс. туда и обратно: минимальное, среднее и максимальное время отклика, единица измерения — миллисекунды (мс). Эта информация не будет распечатана при сбое Ping. |

Местоположение неисправности

Как показано на рисунке 1, операция Ping выполняет три роли:

—— Конец источника: инициатор сообщения Ping SwitchA.

——Промежуточные устройства: переключатель и переключатель

—— Конец назначения: сторона получения сообщения Ping SwitchD

При сбое проверки связи с IP-адресом 192.168.3.11 непосредственно на исходном SwitchA трудно напрямую определить причину неисправности. В это время вы можете сузить область неисправности и выполнить проверку связи SwitchB, SwitchC и SwitchD на SwitchA, а затем выполнить проверку связи SwitchC и SwitchD на SwitchB и т. д. Наконец, вы можете определить, какой сегмент сети неисправен.

Взяв в качестве примера следующие две ситуации, мы представим метод неисправности местоположения при сбое Ping.

Ситуация первая:

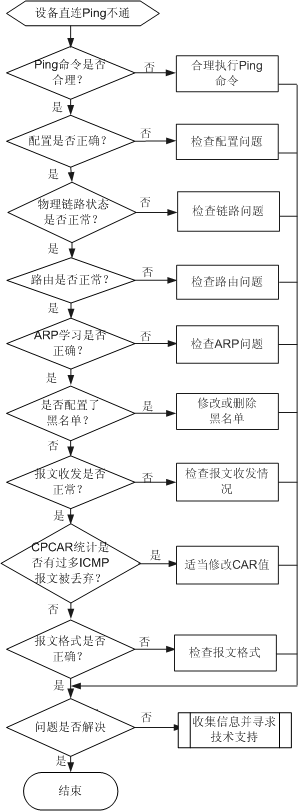

Предположим, что неисправность возникает между SwitchA и SwitchB, то есть SwitchA. Ping IP-адрес SwitchB 192.168.1.11 недоступен, а процесс позиционирования выглядит следующим образом: Рисунок Как показано в пункте 2 (метод устранения неполадок при сбое Ping в других напрямую подключенных сегментах сети аналогичен), подробные методы поиска см. в Руководстве. по определению места неисправности при сбое Ping。

Ситуация вторая:

ДизайнSwitchA Ping Можно использовать IP-адрес коммутатора 192.168.1.11. Ping IP-адрес коммутатора 192.168.2.21 доступен, но коммутатор Ping IP-адрес 192.168.2.21 SwitchC недоступен. В этом случае необходимо выполнить статистику трафика ICMP-пакетов на SwitchA, SwitchB и SwitchC, чтобы определить, где трафик отбрасывается. Метод статистики трафика см. в разделе. пакетного трафика ICMP。

Рис. 2. Блок-схема сбоя проверки связи при прямом соединении

Руководство по определению места неисправности при сбое Ping

1. Проверьте, является ли команда Ping разумной.

Проверьте, выполняется ли он на SwitchA. ping –f 192.168.1.11 Заказ,

Если эта операция выполнена, фрагментация не поддерживается при отправке ICMP-пакета. В этом случае необходимо проверить значение MTU исходящего интерфейса на канале.

<SwitchA> system-view

[SwitchA] interface GigabitEthernet 1/0/1

[SwitchA-GigabitEthernet1/0/1] display this

[SwitchA-GigabitEthernet1/0/1] undo portswitch

[SwitchA-GigabitEthernet1/0/1] mtu 1600 //Значение MTU //интерфейса составляет 1600 байт. Если это поле не отображается, это означает, что значение MTU интерфейса имеет значение по умолчанию, равное 1500 байт.

Если значение MTU меньше длины сообщения ICMP, поскольку фрагментация не поддерживается в процессе отправки сообщения ICMP, если размер сообщения ICMP превышает значение MTU канала, сообщение ICMP будет отброшено, поэтому ping завершится неудачно. Вы можете предотвратить отбрасывание пакетов ICMP, не используя параметр -f или увеличив значение MTU канала.

2. Проверьте правильность конфигурации.

Если ПК напрямую подключен к коммутатору, убедитесь, что IP-адрес VLANIF, настроенный на ПК, и VLAN, к которой он принадлежит, находятся в одном сегменте сети. Если коммутатор напрямую подключен к другим сетевым устройствам, убедитесь, что типы интерфейсов и конфигурации VLAN устройств на обоих концах согласованы, а IP-адреса VLANIF на обоих концах находятся в одном и том же сегменте сети. На примере SwitchA метод просмотра выглядит следующим образом:

выполнить команду display port vlan Проверьте тип интерфейса и конфигурацию VLAN интерфейса GE1/0/1. Среди них ссылка Тип представляет тип интерфейса интерфейса, Trunk. VLAN Список представляет сети VLAN, к которым интерфейс динамически добавляется и статически настроен для разрешения. ID。

<SwitchA> display port vlan

Port Link Type PVID Trunk VLAN List

-------------------------------------------------------------------------------

GigabitEthernet1/0/1 trunk 1 10

GigabitEthernet1/0/2 access 1 1-11 13-30

GigabitEthernet1/0/3 hybrid 50 -

……выполнить команду display ip interface brief Проверьте конфигурацию IP-адреса в интерфейсе VLANIF10. где IP Адрес/Маска представляет IP-адрес и маску интерфейса.

<SwitchA> display ip interface brief

……

Interface IP Address/Mask Physical Protocol

Vlanif10 192.168.1.10/24 up up

……

3. Проверьте, нормально ли состояние физического соединения.

1. Проверьте соединение по физическому каналу.

Проверьте состояние индикатора интерфейса устройства. Если он не горит, это означает отсутствие соединения. В это время вам необходимо сменить интерфейс или сетевой кабель и повторить попытку.

Проверьте, соответствует ли интерфейс, подключенный к оптоволоконному или сетевому кабелю, требованиям развертывания сети.

Если они несовместимы, интерфейс необходимо переразвернуть.

Параметры длины волны оптических модулей, передаваемых по оптическим волокнам, должны быть одинаковыми. Рекомендуется использовать оптические модули, сертифицированные Huawei.

Если подключено через Eth-Trunk, настройте интерфейс. команду display eth-trunk trunk-id Проверьте, согласовано ли количество физических интерфейсов-членов, добавленных в Eth-Trunk на устройствах на обоих концах. Если они несовместимы, Eth-Trunk необходимо перенастроить.

Если Eth-Trunk находится в ручном режиме, выходные данные будут следующими, где PortName представляет интерфейс, который присоединяется к Eth-Trunk.

<SwitchA> display eth-trunk 11

Eth-Trunk11's state information is:

WorkingMode: NORMAL Hash arithmetic: According to SIP-XOR-DIP

Least Active-linknumber: 1 Max Bandwidth-affected-linknumber: 8

Operate status: up Number Of Up Port In Trunk: 1

--------------------------------------------------------------------------------

PortName Status Weight

GigabitEthernet1/0/1 Up 1

Если это Eth-Trunk в режиме LACP, выходные данные будут следующими, где ActorPortName представляет интерфейс, который присоединяется к Eth-Trunk.

<SwitchA> display eth-trunk 10

Eth-Trunk10's state information is:

Local:

LAG ID: 10 WorkingMode: LACP

Preempt Delay Time: 10 Hash arithmetic: According to SIP-XOR-DIP

System Priority: 120 System ID: 0018-82d4-04c3

Least Active-linknumber: 1 Max Active-linknumber: 2

Operate status: up Number Of Up Port In Trunk: 2

--------------------------------------------------------------------------------

ActorPortName Status PortType PortPri PortNo PortKey PortState Weight

GigabitEthernet1/0/1 Selected 1GE 10 262 2609 10111100 1

GigabitEthernet1/0/2 Selected 1GE 10 263 2609 10111100 1

GigabitEthernet1/0/3 Unselect 1GE 32768 264 2609 10100000 1

Partner:

--------------------------------------------------------------------------------

ActorPortName SysPri SystemID PortPri PortNo PortKey PortState

GigabitEthernet1/0/1 32768 00e0-fc6e-bb11 32768 262 2609 10111100

GigabitEthernet1/0/2 32768 00e0-fc6e-bb11 32768 263 2609 10111100

GigabitEthernet1/0/3 32768 00e0-fc6e-bb11 32768 264 2609 10110000

2. Проверьте, включен ли соответствующий интерфейс VLANIF.

VLANIFинтерфейсUPДа, можетPingПредпосылка общения。выполнить командуdisplay ip interface Краткое описание Проверьте состояние интерфейса VLANIF. Если интерфейс VLANIF отключен, это означает, что ни один из интерфейсов в сети VLAN не включен.

<SwitchA> display ip interface brief

……

Interface IP Address/Mask Physical Protocol

Vlanif10 10.1.1.1/24 down down

Vlanif30 unassigned *down down

……

выполнить командуdisplay interface brief Проверьте состояние интерфейса, чтобы убедиться, что интерфейс включен. Если интерфейс находится в состоянии «Неактивен», сначала устраните неисправность, связанную с тем, что интерфейс не работает.

<SwitchA> display interface brief

……

Interface PHY Protocol InUti OutUti inErrors outErrors

GigabitEthernet1/0/1 down down 0% 0% 0 0

GigabitEthernet1/0/2 down down 0% 0% 0 0

3. Если и VLANIF, и физические интерфейсы находятся в состоянии UP, проверьте, работают ли на устройстве протоколы уровня 2, такие как STP, RRPP или Smart Link, и убедитесь, что физический интерфейс, через который проходит служба Ping, заблокирован. Если интерфейс заблокирован, необходимо изменить соответствующую конфигурацию.

1)выполнить команду display stp brief Заказ, проверьте статус STP и STP в эхо-информации. Если состояние ПЕРЕПРАВКА, это указывает на состояние пересылки, а если состояние ОТКАЗЫВАНИЕ, это указывает на состояние блокировки.

<SwitchA> display stp brief

MSTID Port Role STP State Protection

0 GigabitEthernet1/0/1 DESI DISCARDING LOOPBACK

2)выполнить команду display rrpp verbose [ domain domain-id [ ring ring-id ] ], просмотр подробной информации о конфигурации RRPP и порте в эхо-информации. Статус UP, указывающий на статус пересылки, и BLOCKED, указывающий на статус блокировки.

<SwitchA> display rrpp verbose domain 1 ring 1

Domain Index : 1

Control VLAN : major 400 sub 401

Protected VLAN : Reference Instance 30

Hello Timer : 1 sec(default is 1 sec) Fail Timer : 6 sec(default is 6 sec)

RRPP Ring : 1

Ring Level : 0

Node Mode : Master

Ring State : Complete

Is Enabled : Enable Is Active : Yes

Primary port : GigabitEthernet1/0/1 Port status: BLOCKED

Secondary port : GigabitEthernet1/0/2 Port status: UP

3)выполнить команду display smart-link group all , просмотреть Смарт Информация о состоянии связной группы. В отображаемой информации состояние «Активно» указывает на статус пересылки, а «Неактивно» указывает на состояние блокировки.

<SwitchA> display smart-link group all

Smart Link group 1 information :

Smart Link group was enabled

Link status: Lock

Wtr-time is: 60 sec.

Load-Balance Instance: 10

Protected-vlan reference-instance: 1

DeviceID: 0025-9e80-2494 Control-vlan ID: 505

Member Role State Flush Count Last-Flush-Time

----------------------------------------------------------------------

GigabitEthernet1/0/1 Master Inactive 1 2010/09/29 09:30:09 UTC+08:00

GigabitEthernet1/0/2 Slave Active 0 0000/00/00 00:00:00 UTC+00:00

4. Проверьте, нормальна ли маршрутизация

1. Проверьте, есть ли прямой маршрут

Если к коммутатору подключено терминальное устройство, проверьте, настроен ли на терминальном устройстве правильный адрес шлюза.

Если коммутатор подключен к коммутатору или устройству маршрутизации, проверьте, существует ли на устройстве правильный транзитный маршрут.

у источникавыполнить командуdisplay ip routing-table ip-address Проверьте, есть ли маршрут до противоположного конца.

Если маршрут существует, в поле эха отображается следующая информация: «Прямой», что указывает на прямой маршрут. Из-за принципа наибольшего соответствия, если длина маски косвенного маршрута с тем же префиксом маршрута больше, чем у маршрута с прямым подключением, пакет не будет пересылаться с интерфейса с прямым подключением. Если маршрут, соответствующий IP-адресу назначения, оказывается непрямым маршрутом, необходимо устранить ошибку маршрутизации.

<SwitchA> display ip routing-table 192.168.1.11

Route Flags: R - relay, D - download to fib

------------------------------------------------------------------------------

Routing Table : Public

Summary Count : 1

Destination/Mask Proto Pre Cost Flags NextHop Interface

192.168.1.0/24 Direct 0 0 D 192.168.1.10 Vlanif10

Если маршрута нет, после ввода приведенной выше команды информация отображаться не будет. Вам необходимо проверить правильность конфигурации протокола маршрутизации.

2. Проверьте, настроена ли маршрутизация политики.

Например: SwitchB вызывает политическую маршрутизацию на интерфейсе GE1/0/2, чтобы перенаправить пакеты с исходным IP-адресом 192.168.1.10, отправленные SwitchA, на следующий переход 192.168.2.11.

Вы можете просмотреть конфигурацию маршрутизации политики и внести соответствующие изменения в конфигурацию, выполнив следующие действия.

a、осуществлятьdisplay traffic-policy applied-recordЗаказ,Просмотрите записи приложения политики трафика.

<SwitchB> display traffic-policy applied-record

#

-------------------------------------------------

Policy Name: p1

Policy Index: 0

Classifier:c1 Behavior:b1 //Политика трафика p1 связана с классом трафика c1 и поведением трафика b1

-------------------------------------------------

*interface GigabitEthernet1/0/2

traffic-policy p1 inbound //Политика трафика p1 применяется во входящем направлении интерфейсаGE1/0/2

slot 1 : success

-------------------------------------------------

Policy total applied times: 1.

#

b、осуществлятьdisplay traffic behavior user-defined behavior-nameЗаказ,Просмотрите информацию о популярном поведении Конфигурации.

<SwitchB> display traffic behavior user-defined b1

User Defined Behavior Information:

Behavior: bb

Permit

Redirect: no forced

Redirect ip-nexthop

192.168.2.11 //Действием поведения трафика b1 является перенаправление, а IP следующего перехода — 192.168.2.11

в. Выполнить использование классификатора трафика пользовательское имя-классификатора Заказ, просмотрите номер ACL, связанный с классификатором трафика в политике.

<SwitchB> display traffic classifier user-defined c1

User Defined Classifier Information:

Classifier: c1

Precedence: 15

Operator: AND

Rule(s) : if-match acl 3000 // ACL, связанный с классом трафика c1, — acl 3000

г. Выполнить отображение acl acl-numberЗаказ,ПроверятьACLКонкретный контент。

<SwitchB> display acl 3000

Advanced ACL 3000, 1 rule

Acl's step is 5

rule 5 permit ip source 192.168.1.10 0 //acl 3000 соответствует всем IP-пакетам с адресом источника 192.168.1.10.3. Измените политику трафика, чтобы обеспечить нормальную пересылку трафика между SwitchA и SwitchB.

Идея конфигурации: Создайте новый список управления доступом для соответствия трафику от SwitchA к SwitchB. Эта часть трафика не будет перенаправляться.

Последовательность настройки: при настройке классификации трафика сначала создайте классификатор трафика без перенаправления, а затем настройте классификатор трафика для перенаправления. При настройке политики трафика сначала привяжите классификатор трафика и поведение трафика, не требующее перенаправления, а затем привяжите классификатор трафика и поведение трафика для перенаправления.

<SwitchB> system-view

[SwitchB] acl 3001 //Создаем новый ACL

[SwitchB-acl-adv-3001] rule permit ip source 192.168.1.10 0 destination 192.168.1.11 0.0.0.255 //Сопоставляем IP-пакеты от SwitchA к SwitchB (трафик без перенаправления)

[SwitchB-acl-adv-3001] quit

[SwitchB] traffic behavior b2 //Новое поведение потока

[SwitchB-behavior-b2] permit //Действие разрешено (обычная переадресация, без действия перенаправления)

[SwitchB-behavior-b2] quit

//Поскольку предыдущая политика была вызвана в интерфейсе, вам необходимо сначала отменить вызов политики в интерфейсе, затем отменить привязку классификатора потока в политике потока, удалить классификатор потока глобально, а затем продолжить последовательно.

[SwitchB] interface GigabitEthernet1/0/1

[SwitchB-GigabitEthernet1/0/1] undo traffic-policy inbound //Отменяем вызов стратегии под интерфейсом

[SwitchB-GigabitEthernet1/0/1] quit

[SwitchB] traffic policy p1

[SwitchB-trafficpolicy-p1] undo classifier c1 //Отвязываем классификатор трафика, привязанный к политике

[SwitchB-trafficpolicy-p1] quit

[SwitchB] undo traffic classifier c1 //Отменяем ранее созданную классификацию потока глобально

[SwitchB] traffic classifier c2 //Сначала создаем классификацию трафика c2 без перенаправления

[SwitchB-classifier-c2] if-match acl 3001 //Сопоставление acl в c2 3001

[SwitchB-classifier-c2] quit

[SwitchB] traffic classifier c1 //Создаем классификацию трафика c1 для перенаправления

[SwitchB-classifier-c1] if-match acl 3000 //Сопоставление acl в c1 3000

[SwitchB-classifier-c1] quit

[SwitchB] traffic policy p1 //Вводим политику трафика, сначала привязываем классификацию трафика и поведение трафика, не требующее перенаправления, а затем привязываем классификацию трафика и поведение трафика, требующее перенаправления.

[SwitchB-trafficpolicy-p1] classifier c2 behavior b2

[SwitchB-trafficpolicy-p1] classifier c1 behavior b1

[SwitchB-trafficpolicy-p1] quit

[SwitchB] interface GigabitEthernet1/0/1 //Вводим стратегию потока в интерфейсе

[SwitchB-GigabitEthernet1/0/1] traffic-policy p1 inbound

[SwitchB-GigabitEthernet1/0/1] quit

5. Проверьте правильность обучения ARP.

осуществлятьdisplay arp allЗаказ,Проверьте, нормально ли обучение ARP напрямую подключенному адресу.

В следующей эхо-информации, если MAC-АДРЕС отображает MAC-адрес, это означает, что обучение ARP правильное; если отображается «Не завершено», это означает, что текущая запись является временной записью ARP, и ARP еще не изучен. появится адрес, это означает, что исследование ARP завершено.

<SwitchA> display arp all

IP ADDRESS MAC ADDRESS EXPIRE(M) TYPE INTERFACE VPN-INSTANCE

VLAN

------------------------------------------------------------------------------

192.168.1.10 4c1f-cc17-1ca5 I - Vlanif10

192.168.1.11 4c1f-cc2f-3634 19 D-0 GE1/0/1

10

------------------------------------------------------------------------------

Total:2 Dynamic:1 Static:0 Interface:1

Если обучение ARP правильное,проходитьdisplay mac-address interface-type interface-numberЗаказ ПроверятьMACзапись в таблице,Убедитесь, что MAC-адрес и физический адрес ARP совпадают. Если противоречиво,Проверьте, нет ли петли или конфликта MAC.

<SwitchA> display mac-address 4c1f-cc2f-3634

-------------------------------------------------------------------------------

MAC Address VLAN/VSI Learned-From Type

-------------------------------------------------------------------------------

4c1f-cc2f-3634 10/- GE1/0/1 dynamic

-------------------------------------------------------------------------------

Total items displayed = 2

Если обучение ARP не удалось, существует несколько возможностей. Обратитесь к Таблице 1, чтобы устранить причину сбоя обучения ARP (SwitchA отправляет сообщение запроса ARP на SwitchB).

Таблица 1. Возможные причины сбоя обучения ARP

6. Проверьте, настроен ли черный список

После настройки черного списка CPU-Defend устройство будет напрямую отбрасывать пакеты, отправленные пользователями из черного списка.

проходитьdisplay cpu-defend policyПроверять Вызов имени политики глобально или в определенном слоте,Затемпроходитьdisplay cpu-defend policy policy-nameПроверять Будь то в стратегии Конфигурациячерный список(Blacklist),Сновапроходитьdisplay acl acl-numberПроверятьчерный списокназываетсяACLКонкретный контент。

<SwitchA> display cpu-defend policy

----------------------------------------------------------------

Name : default

Related slot : <>

----------------------------------------------------------------

Name : test1

Related slot : <1> //Политика с именем test1 вызывается в слоте 1

----------------------------------------------------------------

<SwitchA> display cpu-defend policy test1

Related slot : <1>

Configuration :

Blacklist 1 ACL number : 3300 //Эта политика test1 занесена в черный список Конфигурация, а связанный с ней номер ACL — 3300.

Car packet-type icmp : CIR(5000) CBS(20000)

Car packet-type tcp : CIR(2000) CBS(376000)

r<SwitchA> display acl 3300

Advanced ACL 3300, 1 rule

Acl's step is 5

rule 5 permit ip source 10.1.1.1 0 (match-counter 0) //ACL сопоставляет IP-пакеты с исходным IP-адресом 10.1.1.1

Независимо от того, какой ACL применен в черном списке, настроено ли его правило как разрешающее или запрещающее, пакеты, попадающие в этот ACL, будут отброшены.

Если в политике настроен черный список и IP-адрес узла включен в черный список, попробуйте удалить черный список или изменить ACL, связанный с черным списком, чтобы обеспечить нормальную обработку пакетов.

Например: Отмените настройку черного списка в тесте политики защиты от атак1.

<SwitchA> system-view

[SwitchA] cpu-defend policy test1

[SwitchA-defend-policy-test] display this

#

cpu-defend policy test1

blacklist 1 acl 3300

car packet-type icmp cir 5000 cbs 20000

car packet-type tcp cir 2000 cbs 376000

……

[SwitchA-defend-policy-test1] undo blacklist 1

[SwitchA-defend-policy-test1] quit

Если черный список не настроен в политике или IP-адрес узла не включен в черный список, перейдите к следующему шагу.

7. Проверьте, нормально ли осуществляется отправка и получение сообщений.

Если конфигурация, каналы, записи ARP и записи маршрутизации в порядке, описанные выше, но проверка связи по-прежнему не удалась, проверьте, нормально ли отправляются и принимаются пакеты ICMP.

ICMP-запрос статистики

При выполнении операции Ping,проходить Заказdisplay icmp statisticsПроверятьICMPСтатус отправки и получения сообщений,ICMP Echo Запрос и ICMP Echo Постоянно ли отправляются и принимаются ответные сообщения, а также имеется ли статистика ошибок контрольной суммы.

SwitchA отправляет запрос на SwitchB. Если взять в качестве примера выходные данные SwitchA, поле echo в направлении вывода представляет количество сообщений запроса, эхо-ответ в направлении ввода представляет количество ответных сообщений, а неверная контрольная сумма представляет количество сообщений. с ошибками проверки.

<SwitchA> display icmp statistics

Input: bad formats 0 bad checksum 0

echo 0 destination unreachable 0

source quench 0 redirects 0

echo reply 25 parameter problem 0

timestamp request 0 information request 0

mask requests 0 mask replies 0

time exceeded 0 timestamp reply 0

Mping request 0 Mping reply 0

Output:echo 25 destination unreachable 0

source quench 0 redirects 0

echo reply 0 parameter problem 0

timestamp request 0 information reply 0

mask requests 0 mask replies 0

time exceeded 0 timestamp reply 0

Mping request 0 Mping reply 0

Проверьте, продолжает ли увеличиваться количество неверных контрольных сумм до и после выполнения операции ping на SwitchA. Если оно продолжает увеличиваться, необходимо проверить, правильный ли формат ICMP-пакетов, на которые отвечает программное обеспечение стека протоколов однорангового устройства SwitchB. .

Если эхо и эхо Количество ответов то же самое, но пинг по-прежнему не работает. Далее нужно выполнить Статистику. пакетного трафика Затем ICMP определяет отправку и получение сообщений.

Если эхо и эхо Количество ответов непостоянно:

Если количество эхо-пакетов, отправленных SwitchA, меньше количества пакетов, отправленных с помощью ping, это означает, что пакеты отбрасываются на SwitchA.

Если количество эхо-пакетов, отправленных SwitchA, больше, чем количество эхо-пакетов, полученных SwitchB, это означает, что пакеты отбрасываются в канале передачи.

Если количество эхо-пакетов, отправленных SwitchA, равно количеству эхо-пакетов, полученных SwitchB, но количество эхо-ответных пакетов, покидающих SwitchB, меньше количества эхо-пакетов, входящих в SwitchB, это означает, что пакеты отбрасываются на SwitchB. .

Если пакеты теряются по ссылке, измените ссылку и выполните пинг-тест; если пакеты теряются на терминале или оборудовании других производителей, устраните неполадки терминала или оборудования других производителей, если пакеты теряются на коммутаторе Huawei; вы можете ввести «Сделайте следующий шаг для устранения неполадок» или обратитесь в службу технической поддержки.

Статистика пакетного трафика ICMP

На примере SwitchA мы покажем, как собирать статистику трафика по ICMP-пакетам.

Настройте статистику трафика для пакетов, входящих в SwitchA.

• Настройте правила ACL. Здесь ACL должен быть расширенным ACL с номером от 3000 до 3999.

<SwitchA> system-view

[SwitchA] acl number 3000

[SwitchA-acl-adv-3000] rule permit icmp source 192.168.1.11 0 destination 192.168.1.10 0

[SwitchA-acl-adv-3000] quit

• Настроить классификацию трафика.

[SwitchA] traffic classifier 3000

[SwitchA-classifier-3000] if-match acl 3000

[SwitchA-classifier-3000] quit

• Настроить поведение трафика.

[SwitchA-behavior-3000] statistic enable

[SwitchA-behavior-3000] quit

• Настройте политику трафика.

[SwitchA] traffic policy 3000

[SwitchA-trafficpolicy-3000] classifier 3000 behavior 3000

[SwitchA-trafficpolicy-3000] quit

Применить политику трафика к интерфейсу

[SwitchA] interface gigabitethernet 1/0/1

[SwitchA-GigabitEthernet1/0/1] traffic-policy 3000 inbound

[SwitchA-GigabitEthernet1/0/1] return

Настройте статистику трафика для пакетов, покидающих SwitchA.

Настройте правила ACL. Здесь ACL должен быть расширенным ACL с номером от 3000 до 3999.

[SwitchA] acl number 3001

[SwitchA-acl-adv-3001] rule permit icmp source 192.168.1.10 0 destination 192.168.1.11 0

[SwitchA-acl-adv-3001] quit

• Настроить классификацию трафика.

[SwitchA-classifier-3001] if-match acl 3001

[SwitchA-classifier-3001] quit

• Настроить поведение трафика.

[SwitchA-behavior-3001] statistic enable

[SwitchA-behavior-3001] quit

• Настройте политику трафика.

[SwitchA] traffic policy 3001

[SwitchA-trafficpolicy-3001] classifier 3001 behavior 3001

[SwitchA-trafficpolicy-3001] quit

• Применить политику трафика к интерфейсу

[SwitchA] interface gigabitethernet 1/0/1

[SwitchA-GigabitEthernet1/0/1] traffic-policy 3001 outbound

[SwitchA-GigabitEthernet1/0/1] return

Если коммутатор напрямую подключен к ПК, вызовите политику статистики трафика в исходящем и входящем направлениях интерфейса, подключенного к ПК. Если коммутатор напрямую подключен к другим сетевым устройствам, рекомендуется использовать статистику трафика в обоих направлениях; исходящие и входящие направления двух интерфейсов двух устройств.

После завершения настройки выполните команду сброса, чтобы очистить информацию подсчета и гарантировать, что статистика потока интерфейса сброшена до нуля. Соответствующие команды следующие:

reset traffic policy statistics interface GigabitEthernet 1/0/1 inbound

reset traffic policy statistics interface GigabitEthernet 1/0/1 outbound

Непрерывный пинг на SwitchA SwitchB,проходитьdisplay traffic policy statistics interface interface-type interface-number { inbound | outbound } verbose rule-baseЗаказ Проверятьинтерфейс Статистика трафика。

В качестве примера возьмем исходящее направление SwitchA.,Представьте вышеизложенноеdisplayкомандное эхо,Среди них пакеты и байты представляют количество пакетов и количество байтов соответственно.

<SwitchA> display traffic policy statistics interface gigabitethernet 1/0/1 outbound verbose rule-base

Interface: GigabitEthernet1/0/1

Traffic policy outbound: 3001

Rule number: 1

Current status: OK!

Statistics interval: 300

---------------------------------------------------------------------

Classifier: 3001 operator or

Behavior: 3001

Board : 1

rule 5 permit icmp source 10.1.1.1 0 destination 10.1.1.2 0 (match-counter 0)

---------------------------------------------------------------------

Passed | Packets: 100

| Bytes: 10,200

| Rate(pps): 0

| Rate(bps): 0

---------------------------------------------------------------------

Dropped | Packets: 0

| Bytes: 0

| Rate(pps): 0

| Rate(bps): 0

---------------------------------------------------------------------

-Если количество пакетов, покидающих SwitchA, меньше количества пакетов, отправленных Ping, это означает, что пакеты отбрасываются на SwitchA.

-Если количество пакетов, покидающих SwitchA, превышает количество пакетов, входящих в SwitchB, это означает, что пакеты отбрасываются на канале передачи.

-Если количество пакетов, выходящих из SwitchA, равно количеству пакетов, входящих в SwitchB, но количество пакетов, выходящих из SwitchB, меньше количества пакетов, входящих в SwitchB, это означает, что пакеты отбрасываются на SwitchB.

Если пакеты теряются по ссылке, измените ссылку и выполните пинг-тест; если пакеты теряются на терминале или оборудовании других производителей, устраните неполадки терминала или оборудования других производителей, если пакеты теряются на коммутаторе Huawei; вы можете ввести «Сделайте следующий шаг для устранения неполадок» или обратитесь в службу технической поддержки.

8. Проверьте статистику CPCAR, чтобы увидеть, не отброшено ли слишком много сообщений ICMP.

Проверьте статистику CPCAR и проверьте, не отбрасываются ли сообщения ICMP из-за превышения лимита CPCAR. Соответствующие командные строки следующие (командные строки различаются в разных формах и версиях):

Для рамочного выключателя версии V100R002, коробочного выключателя версии V100R005,осуществлятьdisplay cpu-defend icmp statistics allЗаказ ПроверятьDropКоличество увеличивается?。

<HUAWEI> display cpu-defend icmp statistics all

CPCAR on mainboard

-------------------------------------------------------------------------------

Packet Type Pass(Bytes) Drop(Bytes) Pass(Packets) Drop(Packets)

icmp 0 0 0 0

-------------------------------------------------------------------------------

CPCAR on slot 4

-------------------------------------------------------------------------------

Packet Type Pass(Bytes) Drop(Bytes) Pass(Packets) Drop(Packets)

icmp 0 0 0 0

-------------------------------------------------------------------------------

Для выключателя корпусного типаV100R003 и более поздних версий, выключателя коробчатого типаV100R005 и более поздних версий.,осуществлятьdisplay cpu-defend statistics packet-type icmp allЗаказ ПроверятьDropКоличество увеличивается?。

<HUAWEI> display cpu-defend statistics packet-type icmp all

Statistics on mainboard:

-------------------------------------------------------------------------------

Packet Type Pass(Bytes) Drop(Bytes) Pass(Packets) Drop(Packets)

-------------------------------------------------------------------------------

icmp 4488 0 44 0

-------------------------------------------------------------------------------

Statistics on slot 3:

-------------------------------------------------------------------------------

Packet Type Pass(Bytes) Drop(Bytes) Pass(Packets) Drop(Packets)

-------------------------------------------------------------------------------

icmp 0 0 0 0

-------------------------------------------------------------------------------

Для выключателя корпусного типаV100R003 и более поздних версий, выключателя коробчатого типаV100R005 и более поздних версий.,осуществлятьdisplay cpu-defend statistics packet-type icmp allЗаказ ПроверятьDropКоличество увеличивается?。

Если количество отброшенных пакетов увеличивается, это означает, что произошла потеря пакетов CAR. Вы можете соответствующим образом увеличить значение CAR и выполнить проверку связи, чтобы проверить, решена ли проблема. Наконец, рекомендуется восстановить значение CAR.

Неправильная настройка CPCAR повлияет на работу сетевых служб. Если вам необходимо настроить CPCAR, рекомендуется обратиться в службу технической поддержки.

Команда для изменения CAR выглядит следующим образом:

Настроить защиту процессора policy,выполнить командуcar packet-type icmp cir cir-valueуказать новыйCARценить。

<HUAWEI> system-view

[HUAWEI] cpu-defend policy 1

[HUAWEI-cpu-defend-policy-1] car packet-type icmp cir 256

[HUAWEI-cpu-defend-policy-1] display this

#

cpu-defend policy 1

car packet-type icmp cir 256 cbs 48128

#

Примените эту политику глобально или к указанной интерфейсной плате. Глобальное приложение:

[HUAWEI] cpu-defend-policy 1 global

Примените на указанной интерфейсной плате:

[HUAWEI] slot 1

[HUAWEI-slot-1] cpu-defend-policy 1

[HUAWEI-slot-1] display this

#

slot 1

cpu-defend-policy 1

#

9. Проверьте правильность формата сообщения.

Иногда, хотя коммутатор получает пакет, формат пакета может быть неверным, что приводит к невозможности его правильной обработки. Например, MAC-адрес назначения неверен, CFI VLAN установлен на 1 и т. д. В этом случае вам необходимо подтвердить, получив информацию о сообщении.

Получение пакетов через порт позволяет более непосредственно наблюдать за отправкой и получением пакетов на устройстве. Вы можете использовать зеркалирование портов или зеркалирование потока, чтобы получить все пакеты под портом, а затем проанализировать правильность формата пакетов ICMP.

Если получение зеркального пакета не удалось, используйте команду захвата, чтобы подтвердить прием пакета, а затем проанализируйте, правильный ли формат пакета ICMP.

Настройте зеркалирование для просмотра статуса отправки и получения пакетов.

Если трафик на порту невелик, вы можете настроить зеркалирование портов для подтверждения отправки и получения пакетов (в качестве примера возьмем SwitchA).

Настройте порт наблюдения.

<SwitchA> system-view

[SwitchA] observe-port 1 interface gigabitethernet 1/0/1

Настройте зеркальный порт для получения двунаправленных пакетов.

[SwitchA] interface gigabitethernet 1/0/2

[SwitchA-GigabitEthernet1/0/1] port-mirroring to observe-port 1 both

[SwitchA-GigabitEthernet1/0/1] return

Если трафик на порту относительно велик, можно использовать зеркалирование потока (в качестве примера возьмем SwitchA). Настроить порт наблюдения.

<SwitchA> system-view

[SwitchA] observe-port 1 interface gigabitethernet 1/0/1

Настройте правила ACL.

[SwitchA] acl number 3033

[SwitchA-acl-adv-3033] rule permit icmp source 192.168.1.11 0 destination 192.168.1.10 0

[SwitchA-acl-adv-3033] rule permit icmp source 192.168.1.10 0 destination 192.168.1.11 0

[SwitchA-acl-adv-3033] quit

Настройте классификацию трафика.

[SwitchA] traffic classifier 3033

[SwitchA-classifier-3033] if-match acl 3033

[SwitchA-classifier-3033] quit

Настройте поведение трафика.

[SwitchA] traffic behavior 3033

[SwitchA-behavior-3033] mirroring to observe-port 1

[SwitchA-behavior-3033] quit

Настройте политику трафика.

[SwitchA] traffic policy 3033

[SwitchA-trafficpolicy-3033] classifier 3033 behavior 3033

[SwitchA-trafficpolicy-3033] quit

Применить политику трафика к интерфейсу。

[SwitchA] interface gigabitethernet 1/0/1

[SwitchA-GigabitEthernet1/0/1] traffic-policy 3033 inbound

[SwitchA-GigabitEthernet1/0/1] traffic-policy 3033 outbound

[SwitchA-GigabitEthernet1/0/1] return

Анализируя зеркалированные пакеты, вы можете не только подтвердить отправку и получение пакетов, но также проверить пакеты, в том числе: правильна ли VLAN пакетов, является ли MAC-адрес назначения пакетов MAC-адресом системы устройства. и отправляются или принимаются пакеты. Правильна ли контрольная сумма заголовка IP и правильна ли контрольная сумма ICMP.

Используйте команду захвата для подтверждения приема пакета. Если зеркальное получение пакетов невозможно реализовать, вы также можете использовать команду захвата для подтверждения статуса приема пакетов порта. Вы можете распечатать пакет на терминале входа для отображения или сохранить его. файл .cap. Сохраните его на устройстве, а затем проанализируйте полученные пакеты.

Команда захвата выглядит следующим образом:

[HUAWEI] capture-packet interface GigabitEthernet 1/0/1 destination terminal packet-num 100

Info: Captured packets will be shown on terminal.

[HUAWEI]

Packet: 1

-------------------------------------------------------

00 00 0a 88 15 d0 00 00 0a 88 15 d5 81 00 00 c8

08 00 45 00 00 54 17 9e 00 00 ff 01 05 eb 07 08

c8 0d 07 08 c8 02 08 00 40 69 ab e4 00 01 0f 84

d1 ea 00 00 00 00 00 01 02 03 04 05 06 07 08 09

0a 0b 0c 0d 0e 0f 10 11 12 13 14 15 16 17 18 19

1a 1b 1c 1d 1e 1f 20 21 22 23 24 25 26 27 28 29

2a 2b 2c 2d 2e 2f

-------------------------------------------------------

Packet: 2

-------------------------------------------------------

00 00 0a 88 15 d0 00 00 0a 88 15 d5 81 00 00 c8

08 00 45 00 00 54 17 9e 00 00 ff 01 05 eb 07 08

c8 0d 07 08 c8 02 08 00 40 69 ab e4 00 01 0f 84

d1 ea 00 00 00 00 00 01 02 03 04 05 06 07 08 09

0a 0b 0c 0d 0e 0f 10 11 12 13 14 15 16 17 18 19

1a 1b 1c 1d 1e 1f 20 21 22 23 24 25 26 27 28 29

2a 2b 2c 2d 2e 2f

-------------------------------------------------------

10. Соберите информацию и обратитесь за технической поддержкой.

Собрать информацию

Соберите результаты выполнения каждого из вышеуказанных шагов.

Соберите информацию о буфере журнала и информацию о буфере ловушки.

<HUAWEI> display logbuffer

<HUAWEI> display trapbuffer

Собирайте диагностическую информацию одним щелчком мыши.

<HUAWEI> display diagnostic-information

Если вывод диагностической информации слишком длинный, вы можете нажать Ctrl+C, чтобы остановить его.

Эта команда в основном используется для обнаружения проблем и сбора диагностической информации системы. Сбор может повлиять на производительность системы (например, увеличить загрузку ЦП). Поэтому не рекомендуется выполнять эту команду, когда система работает нормально.

Одновременное использование нескольких терминалов, подключенных к устройству, строго запрещено.осуществлятьdisplay diagnostic-informationЗаказ,В противном случае загрузка ЦП устройства может значительно увеличиться, что приведет к снижению производительности устройства.

Сохраняйте журналы переключения и журналы диагностики.

<HUAWEI> save logfile

<HUAWEI> system-view

[HUAWEI] diagnose

[HUAWEI-diagnose] save diag-logfile

Экспортируйте журналы и файлы журналов диагностики, сохраненные на CF-карте модульного коммутатора, в соответствующий путь к файлу.

<HUAWEI> cd cfcard:/logfile

Экспортируйте журналы и файлы журналов диагностики, сохраненные во флэш-памяти фиксированного коммутатора, в соответствующий путь к файлу.

<HUAWEI> cd logfile/

Обратитесь за технической поддержкой

Для получения технической поддержки обратитесь к сотрудникам службы технической поддержки Huawei.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами