Принцип проверки подписи

Когда мы говорим о подписании (подписании) и верификации (проверке подписей), обычно речь идет об информационной безопасности, особенно в контексте передачи и связи данных. Эти две концепции в основном используются для обеспечения целостности данных и аутентификации, чтобы предотвратить подделку данных или выдачу себя за другое лицо.

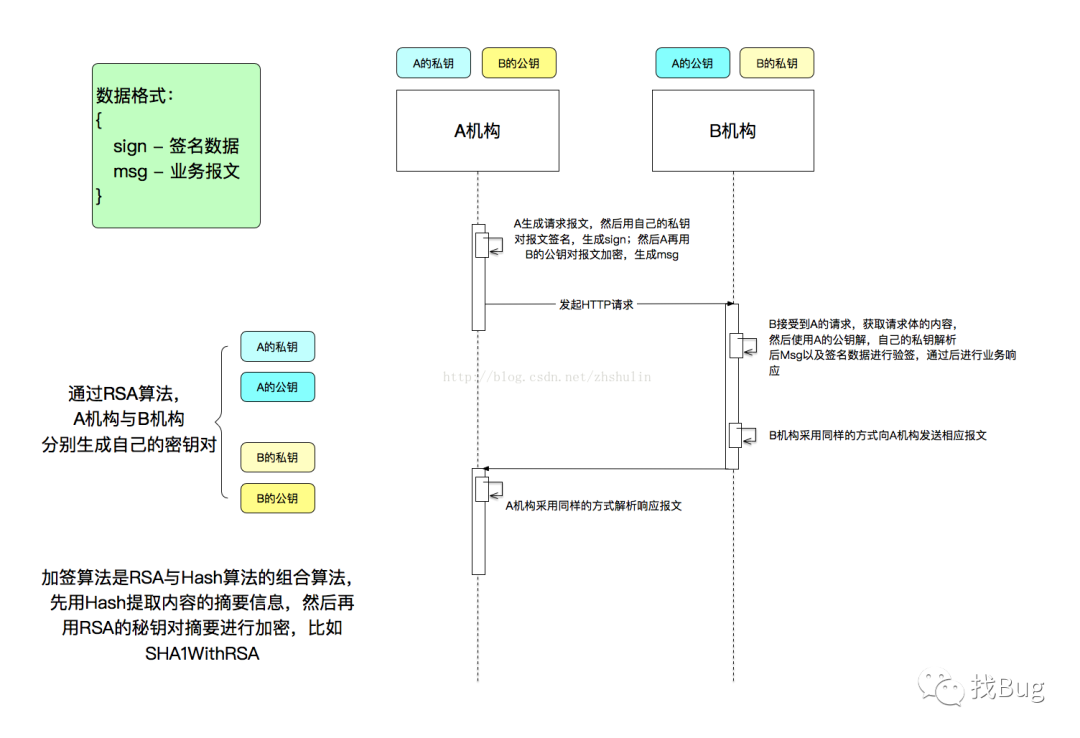

Принцип подписания:

Подписание означает, что перед передачей данных отправитель шифрует данные, генерирует цифровую подпись и отправляет подпись получателю вместе с исходными данными. Цифровая подпись — это расчетное значение, основанное на алгоритме шифрования. Процесс генерации требует использования закрытого ключа, а процесс проверки использует соответствующий открытый ключ.

- Выберите алгоритм хеширования: первый,Выберите хэш-метод,Этот алгоритм будет использоваться для генерации хеша исходных данных. Хэш-значение представляет собой строку фиксированной длины.,Уникально представляет входные данные.

- Рассчитаем хэш-значение: Отправитель хеширует исходные данные, используя выбранный хэш-алгоритм для генерации хэш-значения.

- Хэш-значение с использованием закрытого ключа: отправитель использует свой закрытый ключ для хеширования сгенерированного хэш-значения для формирования цифровой подписи.

- Отправьте данные и цифровую подпись: Отправитель отправляет оригинал документа и цифровую подпись получателю.

Принцип проверки подписи:

Проверка подписи заключается в использовании открытого ключа отправителя для проверки целостности и подлинности данных после получения данных получателем.

- Выберите алгоритм хеширования: Получатель выбирает тот же хэш, что и отправитель.

- Рассчитаем хэш-значение: Получатель использует выбранный алгоритм хеширования для хеширования полученных исходных данных и генерации хэш-значения.

- Расшифруйте цифровую подпись с помощью открытого ключа: получатель использует открытый ключ отправителя для расшифровки полученной цифровой подписи и получает расшифрованное значение хеш-функции.

- Сравнительное хеши: Получатель сравнивает расшифрованное значение хеш-функции со значением хеш-функции, рассчитанным им самим. если оба одинаковы,Это означает, что данные заполнены.,Не подделывается.

Посредством такого процесса подписания и проверки можно гарантировать, что данные не были подделаны во время передачи, и можно проверить, является ли отправитель данных законным. Этот метод очень полезен для защиты целостности данных и аутентификации, особенно в сценариях сетевого взаимодействия и безопасной передачи. Ниже приведен пример кода Python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import hashes

from cryptography.hazmat.primitives import serialization

from cryptography.hazmat.primitives.asymmetric import rsa

from cryptography.hazmat.primitives.asymmetric import padding

from cryptography.exceptions import InvalidSignature

# Создать пару ключей

def generate_key_pair():

private_key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

public_key = private_key.public_key()

return private_key, public_key

# Хранить закрытый ключ

def save_private_key(private_key, filename="private_key.pem"):

with open(filename, "wb") as key_file:

key_file.write(private_key.private_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PrivateFormat.TraditionalOpenSSL,

encryption_algorithm=serialization.NoEncryption()

))

# Загрузить закрытый ключ

def load_private_key(filename="private_key.pem"):

with open(filename, "rb") as key_file:

private_key = serialization.load_pem_private_key(

key_file.read(),

password=None,

backend=default_backend()

)

return private_key

# Хранить открытый ключ

def save_public_key(public_key, filename="public_key.pem"):

with open(filename, "wb") as key_file:

key_file.write(public_key.public_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PublicFormat.SubjectPublicKeyInfo

))

#Загрузить открытый ключ

def load_public_key(filename="public_key.pem"):

with open(filename, "rb") as key_file:

public_key = serialization.load_pem_public_key(

key_file.read(),

backend=default_backend()

)

return public_key

# Подпись закрытым ключом

def sign_data(private_key, data):

signature = private_key.sign(

data,

padding.PKCS1v15(),

hashes.SHA256()

)

return signature

# Проверка подписи открытым ключом

def verify_signature(public_key, signature, data):

try:

public_key.verify(

signature,

data,

padding.PKCS1v15(),

hashes.SHA256()

)

return True

except InvalidSignature:

return False

# Пример использования

private_key, public_key = generate_key_pair()

# Сохранить пару ключей

save_private_key(private_key)

save_public_key(public_key)

# Аффидевит

original_data = b"Hello, World!"

signature = sign_data(private_key, original_data)

# Передать оригинальные данные и подпись

# ... (В реальных приложениях эти два значения могут передаваться куда угодно)

# Проверка

loaded_public_key = load_public_key()

is_valid_signature = verify_signature(loaded_public_key, signature, original_data)

if is_valid_signature:

print("Проверка подписи прошла успешно, данные заполнены.")

else:

print("Проверка подписи не удалась, возможно, данные были подделаны.")

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами