Почти семь тысяч слов! Проанализируйте три типа трансляции сетевых адресов NAT изнутри наружу: статический NAT, динамический NAT и PAT.

Источник: Станция Альянса сетевых технологий.

Здравствуйте, это сайт Альянса сетевых технологий.

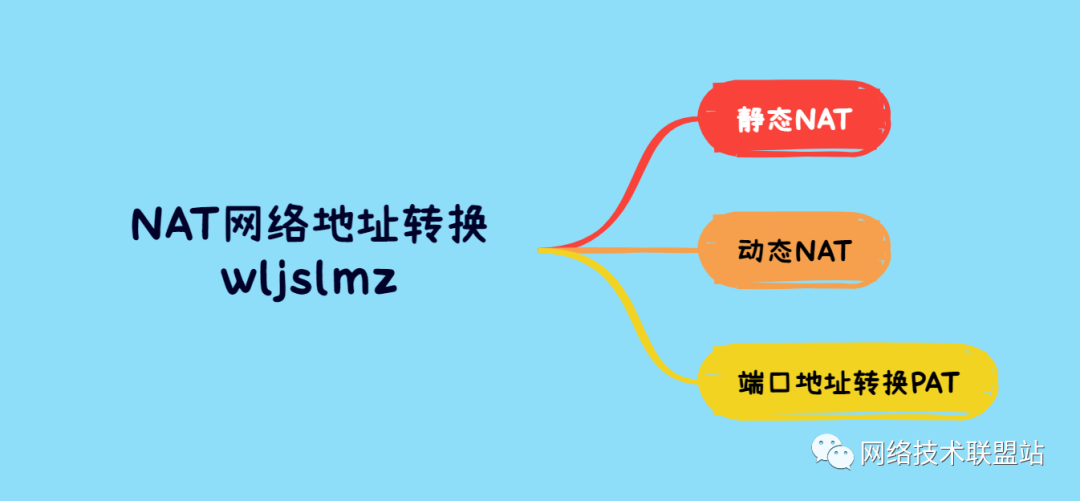

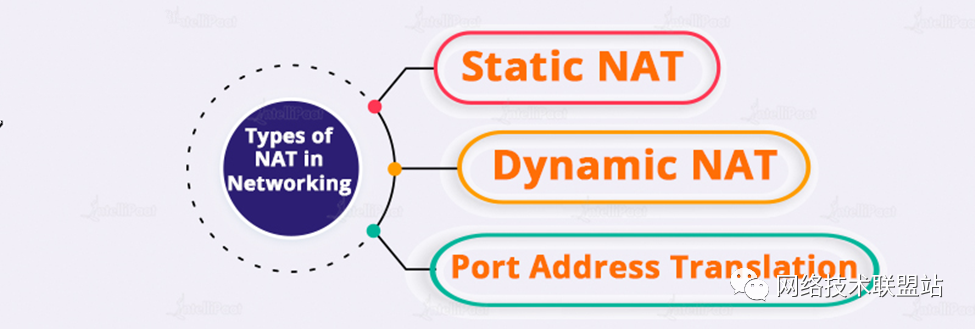

Трансляция сетевых адресов (Сеть Address Трансляция (NAT) — это технология, широко используемая в компьютерах, которая позволяет сопоставлять один адрес с другим адресом. статический НАТ, активный NAT и трансляция адресов портов (Port Address Трансляция (PAT) — это распространенная реализация NAT.

В этой статье подробно описаны принципы достижения этих трех технологий.、приложение、Преимущества и недостатки,В то же время правительство должно использовать каждую технологию на Huawei, Cisco, Можжевельник.,Можно сказать, что,Прочитав эту статью, вы наверняка будете знать эти три технологии NAT наизусть!

представлять

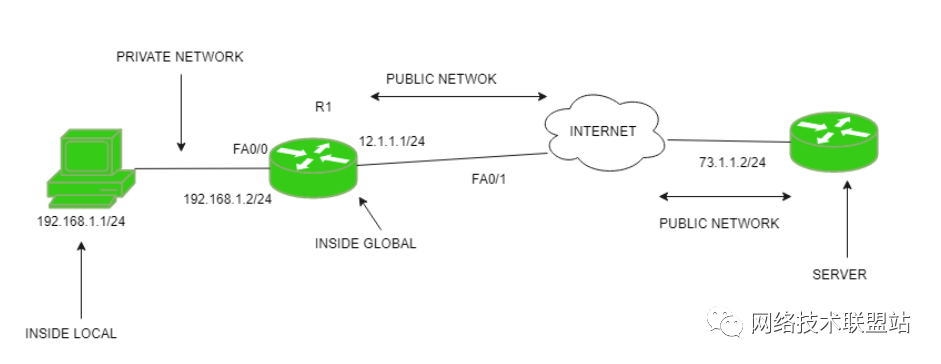

статическаясеть Адрес Трансляция (Static Network Address Translation,статический NAT) — распространенная технология трансляции сетевых адресов. Это позволяет сопоставить внутренний IP-адрес с внешним IP-адресом.,Это обеспечивает связь между внутренним Хозяином и внешней сетью. Статический NAT обычно реализуется на граничном устройстве сети.,Например, маршрутизатор или брандмауэр.

принцип

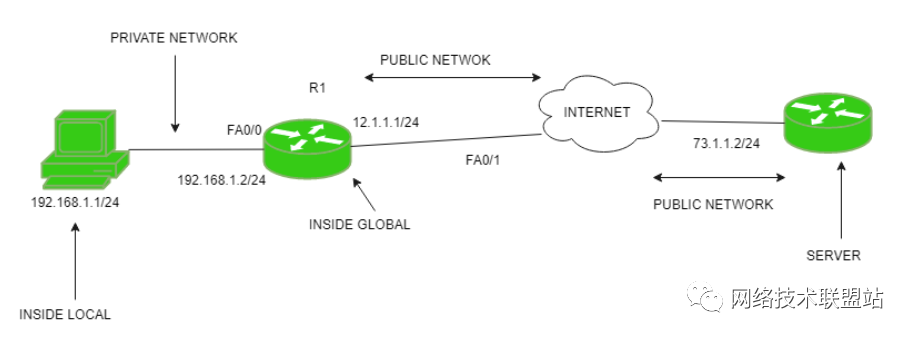

статическийNAT реализует связь между внутренними и внешними сетями путем установления взаимно однозначного соответствия адресов. Конкретно,Частный IP-адрес внутреннего хозяина сопоставлен с общедоступным IP-адресом.,Это позволяет внутреннему хозяину связываться с внешней сетью через этот общедоступный IP-адрес.

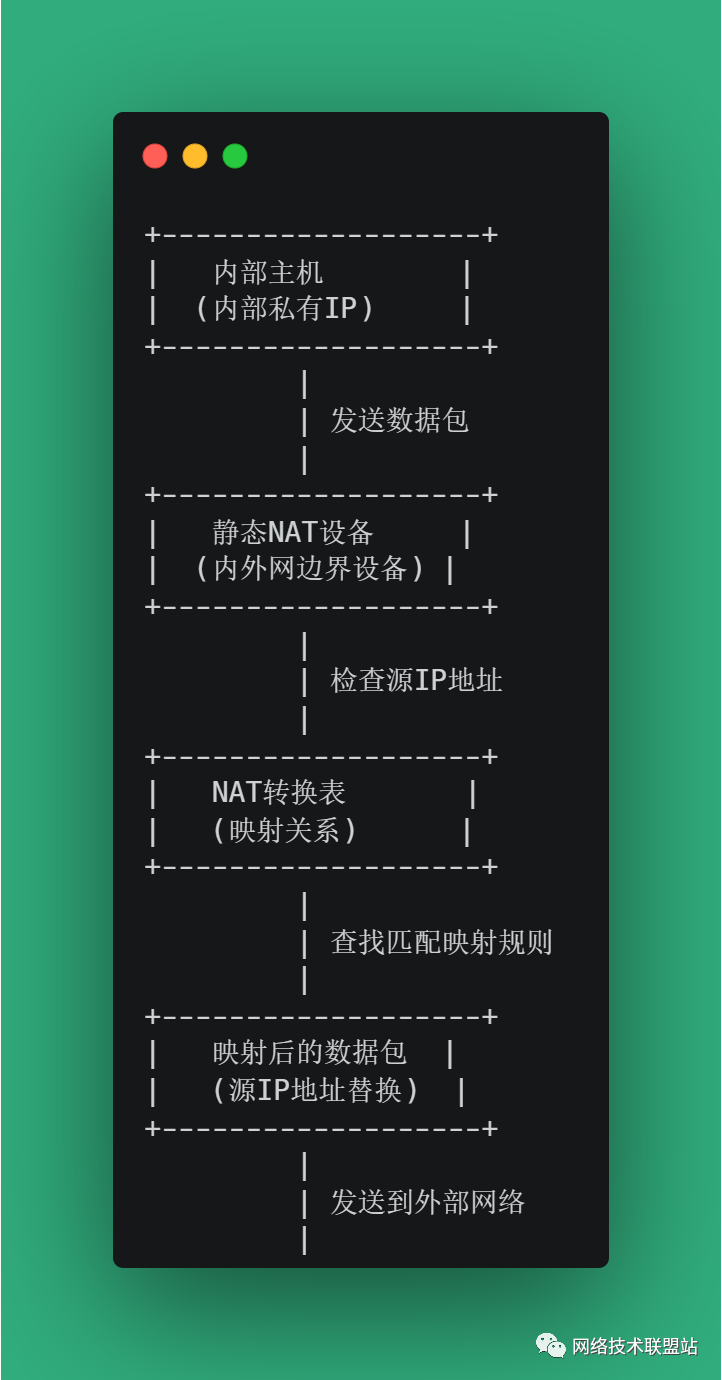

Работа статическогоNATпринципа заключается в следующем:

- Внутренний Хозяин отправляет пакет во внешнюю сеть,Пакет данных содержит IP-адрес источника и IP-адрес назначения.

- После того как устройство NAT получает пакет данных, оно проверяет IP-адрес источника в пакете данных.

- Устройство NAT запрашивает статическую таблицу трансляции NAT, чтобы найти правила сопоставления, соответствующие исходному IP-адресу.

- Если найдено соответствующее правило сопоставления, устройство NAT заменяет исходный IP-адрес сопоставленным внешним IP-адресом.

- Модифицированный пакет отправляется во внешнюю сеть.

Когда возвращается ответный пакет из внешней сети,Статическое устройство NAT вернет IP-адрес назначения на частный IP-адрес внутреннего хозяина.,и передает пакет правильному внутреннему Хозяину.

Ниже представлена простая схема рабочего процесса статического NAT:

Приведенная выше схема процесса кратко описывает работу статическогоNATпринципа. Внутренний Хозяин отправляет пакеты с исходным IP-адресом на статический NAT-устройство. статическое устройство NAT проверяет IP-адрес источника,И найдите правило сопоставления, соответствующее исходному IP-адресу, в таблице трансляции NAT. Если найдено подходящее правило сопоставления,статическое устройство NAT заменяет исходный IP-адрес сопоставленным внешним IP-адресом.,И отправьте измененный пакет во внешнюю сеть.

так,статическийNAT обеспечивает связь между внутренним Хозяином и внешней сетью.,При этом реальная топология внутренней сети и безопасность реального IP-адреса внутреннего Хозяина защищены.

Сценарии применения

статическийNAT имеет широкий спектр сценариев применения при проектировании и управлении сетями. Вот некоторые распространенные ситуации, когда используется статический NAT:

1. Сопоставление серверов

статическийNAT часто используется для преобразования внутреннего Сопоставления серверов на один или несколько публичных IP-адресов. Путем сопоставления частного IP-адреса сервера с общедоступным IP-адресом.,Внешняя сеть может напрямую обращаться к серверу,Не разоблачая других Хозяинов внутренней сети.

Сопоставление серверов можно использовать для различных служб, таких как веб-серверы, почтовые серверы, FTP-серверы и т. д. Таким образом, пользователи могут получить доступ к услугам, предоставляемым сервером, через общедоступный IP-адрес.

2. Контроль безопасности

статический NAT также доступен для сетевого управления. безопасностицель。Разместив конкретный внутренний Хозяинотображено в публичном доступеIPадрес,Доступ к этому Хозяину может строго контролироваться. Например,Важный Хозяин во внутренней сети может быть сопоставлен с публичным IP-адресом.,А к другим Хозяинам нельзя получить прямой доступ.

Этот механизм контроля безопасности помогает защитить внутренние сети от несанкционированного доступа и атак.

3. Оптимизация маршрута

статическийNAT также можно использовать для оптимизации. маршрутацель。когда внутреннийсеть Использовать немаршрутизируемый частныйIPадресдиапазон,Сопоставление частного IP-адреса внутреннего Хозяина с общедоступным IP-адресом через статический NAT.,Позволяет внутреннему Хозяину напрямую связываться с внешней сетью.,Нет необходимости проходить трансляцию адресов и обработку маршрутизатора.

Такая оптимизация маршрутизации может уменьшить количество записей в таблице маршрутизации и обработку пересылки в сети, повышая производительность и эффективность сети.

4. Особые требования к применению

какой-то особенныйприложение Программам может потребоваться использовать фиксированные общедоступныеIPадресобщаться。проходитьстатическийNAT,Конкретный внутренний Хозяин может быть сопоставлен с фиксированным общедоступным IP-адресом.,удовлетворить этиприложениепотребности。

Например,Определенные системы видеоконференций, приложения VoIP или другие приложения, требующие связи с определенным IP-адресом.,Частный IP-адрес внутреннего Хозяина может быть сопоставлен с указанным общедоступным IP-адресом через статический NAT.

Преимущества и недостатки статического NAT

статическийNAT имеет следующие преимущества:

- Просто и понятно: реализация статического NAT относительно проста.,Легко понять и настроить.

- Сопоставление «один к одному». Каждый внутренний хост может иметь уникальный общедоступный IP-адрес, что позволяет избежать конфликтов IP-адресов и проблем дублирования.

- безопасность: путем сопоставления частного IP-адреса внутреннего Хозяина с общедоступным IP-адресом.,Можно скрыть реальную топологию внутренней сети и реальный IP-адрес внутреннего Хозяина.

Однако у статического NAT есть и недостатки:

- Потребление IP-адреса: статический NAT требует общедоступного IP-адреса для каждого внутреннего хостина, который необходимо сопоставить.,Следовательно, он будет занимать больше ресурсов IP-адреса.

- Масштабируемость: статический NAT не подходит для динамического сопоставления адресов в крупномасштабных сетях, поскольку каждое правило сопоставления необходимо настраивать вручную.

- Сложность конфигурации: При изменении топологии внутренней сети.,Необходимо вручную обновлять и поддерживать статическую конфигурацию NAT.,Повышенная сложность управления и обслуживания.

статическийNATКонфигурация

Оборудование Huawei

nat static {внутренний IP-адрес} {Общедоступный IP-адрес} mapping

Например:

nat static 10.0.0.1 203.0.113.1 mapping

оборудование Cisco

ip nat inside source static {внутренний IP-адрес} {Общедоступный IP-адрес}

Например:

ip nat inside source static 10.0.0.1 203.0.113.1

Можжевельниковое оборудование

set security nat static rule-set {название набора правил} from zone {внутренняя область} rule {Номер правила}

set security nat static rule-set {название набора правил} from zone {внутренняя область} rule {Номер правила} match destination-address {внутренний IP-адрес}

set security nat static rule-set {название набора правил} from zone {внутренняя область} rule {Номер правила} then static-nat prefix {Общедоступный IP-адрес}

Например:

set security nat static rule-set nat-rules from zone internal rule 1

set security nat static rule-set nat-rules from zone internal rule 1 match destination-address 10.0.0.1

set security nat static rule-set nat-rules from zone internal rule 1 then static-nat prefix 203.0.113.1

краткое содержание

статическийNAT — это распространенная технология преобразования сетевых адресов, используемая для сопоставления частного IP-адреса внутреннего Хозяина с общедоступным IP-адресом. Это находится в разделах «Сопоставление серверов», «Контроль безопасности», «Оптимизация маршрута» и «Особые требования к». Применение играет важную роль в других сценах.

статическийNAT реализует связь между внутренними и внешними сетями посредством взаимно однозначного сопоставления адресов.,И у него есть преимущества: он прост и понятен, безопасен. Однако,Он также имеет такие недостатки, как потребление IP-адресов, масштабируемость и сложность.

Динамический NAT

представлять

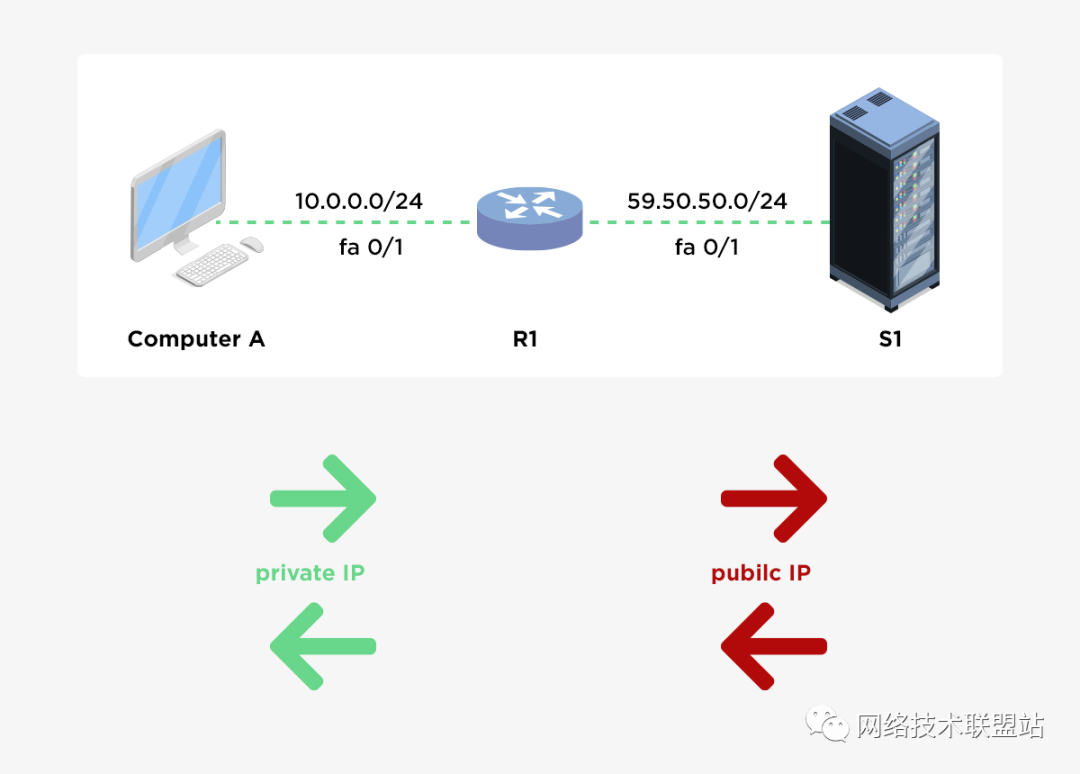

Динамическая трансляция сетевых адресов (Dynamic Network Address Translation,Динамический NAT) — распространенная технология трансляции сетевых адресов. Отличие от статическогоNAT,динамичныйNAT позволяет нескольким хозяевам внутри внутренней сети совместно использовать набор общедоступных IP-адресов. динамичныйNAT обычно реализуется на пограничных устройствах сети.,Например, маршрутизатор или брандмауэр.

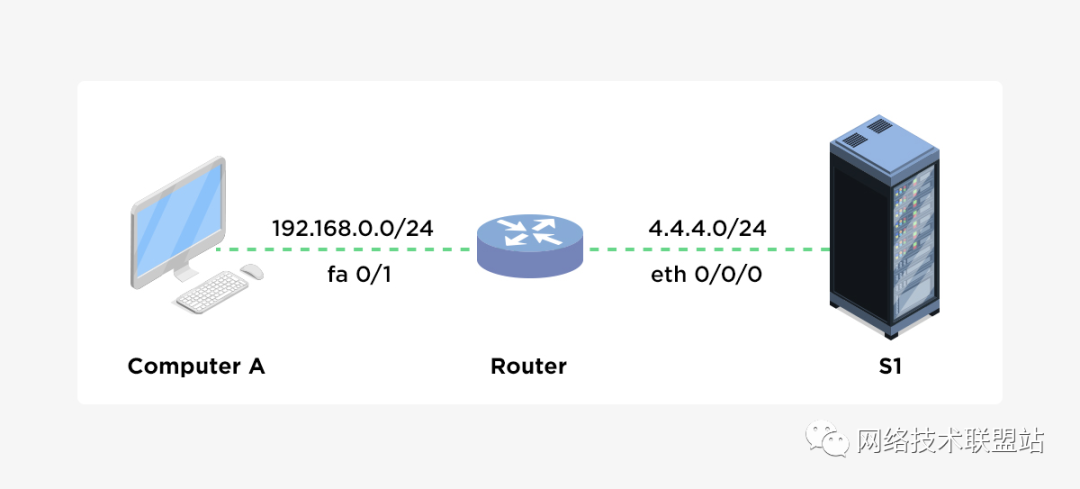

принцип

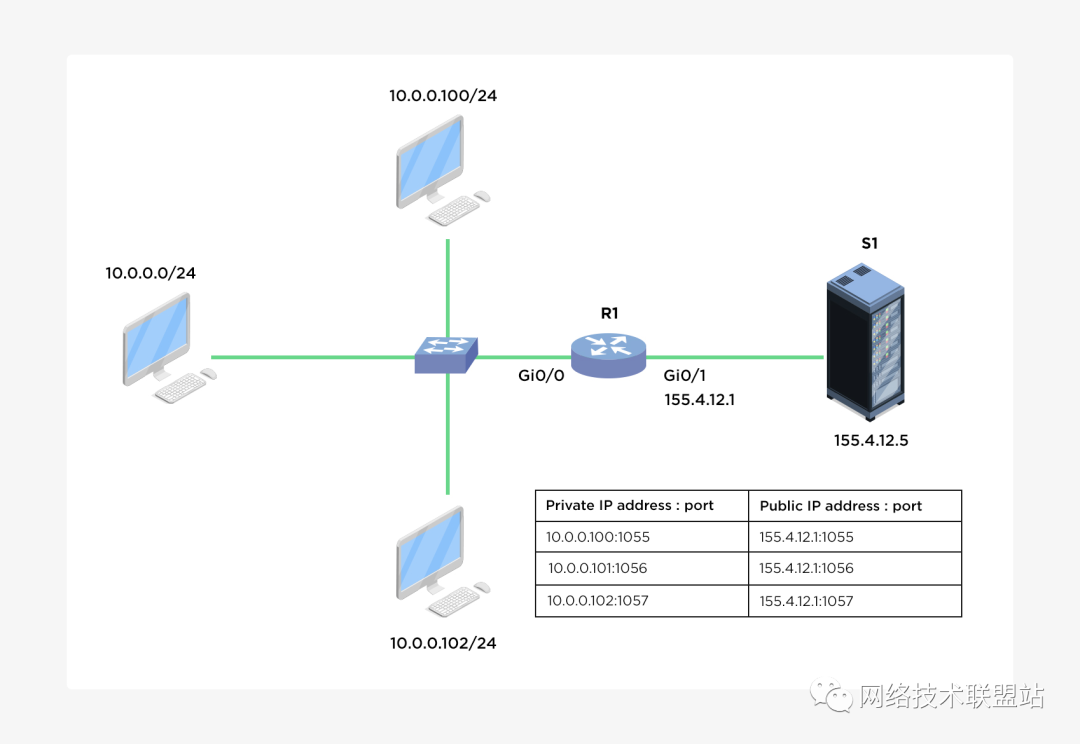

Динамический NAT реализует связь между внутренними и внешними сетями с помощью пулов адресов и номеров портов. Он поддерживает пул адресов, который содержит набор доступных общедоступных IP-адресов. Когда внутренний хост отправляет пакет во внешнюю сеть, динамический NAT назначает общедоступный IP-адрес и уникальный номер порта из пула адресов и заменяет частный IP-адрес внутреннего хоста назначенными общедоступным IP-адресом и номером порта. Таким образом, внутренний хост может взаимодействовать с внешней сетью посредством динамического преобразования NAT.

Принцип динамичныйNAT работает следующим образом:

- Внутренний Хозяин отправляет пакет во внешнюю сеть,Пакет данных содержит IP-адрес источника и IP-адрес назначения.

- После того как устройство NAT получает пакет данных, оно проверяет IP-адрес источника в пакете данных.

- Устройство NAT выбирает доступный общедоступный IP-адрес и номер порта из пула адресов.

- Устройство NAT заменяет исходный IP-адрес в пакете выбранным общедоступным IP-адресом и номером порта.

- Модифицированный пакет отправляется во внешнюю сеть.

Когда ответный пакет из внешней сети возвращается, устройство динамического NAT меняет IP-адрес назначения и номер порта на частный IP-адрес внутреннего хоста и доставляет пакет на правильный внутренний хост.

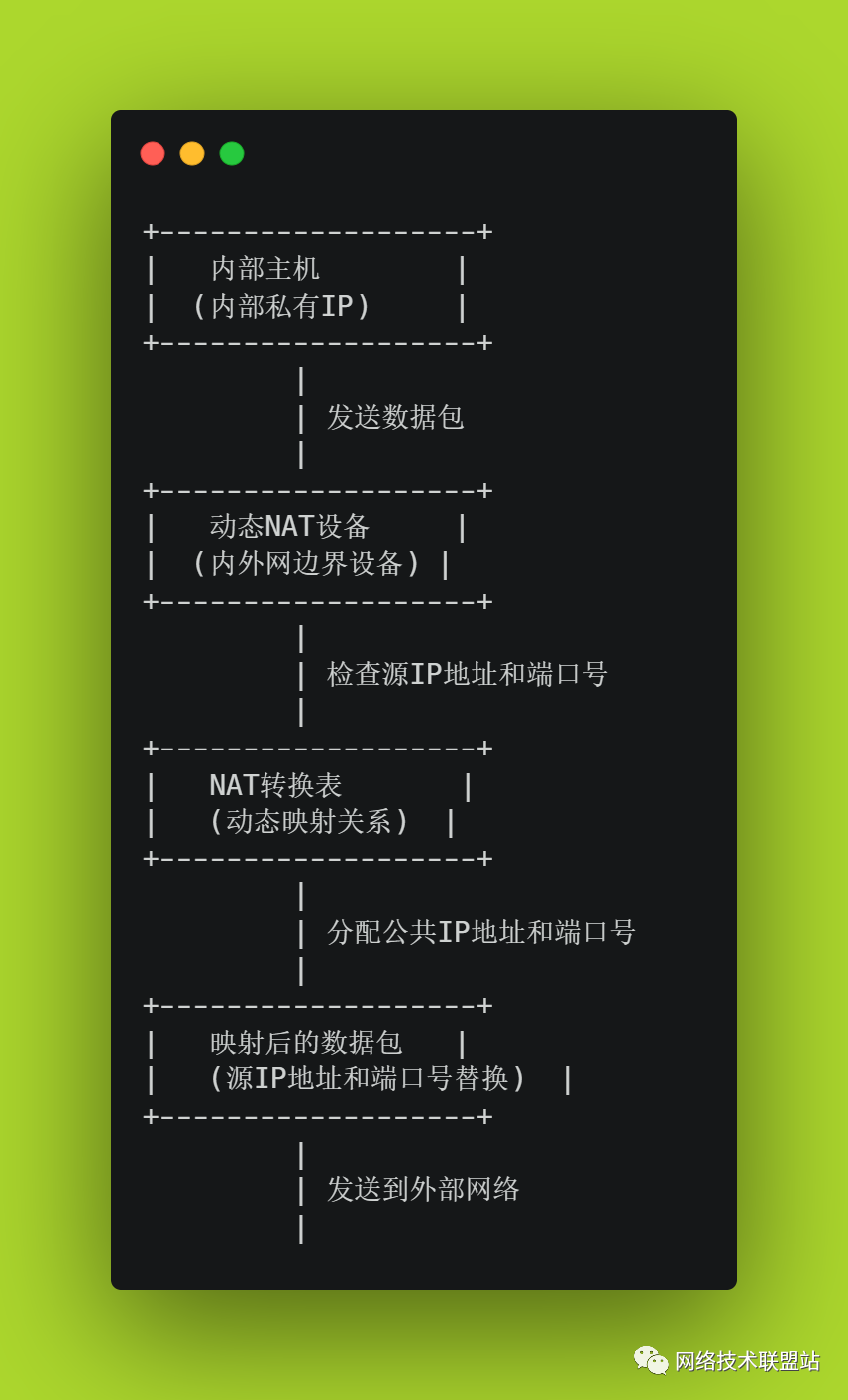

Ниже представлена простая схема рабочего процесса динамичногоNAT:

Приведенная выше схема процесса кратко описывает работу принципа динамичныйNAT. Внутренне Хозяин отправляет пакеты с исходным IP-адресом и номером порта на динамичное устройство NAT. динамичныйNAT-устройство проверяет исходный IP-адрес и номер порта в пакете,И найдите динамическое сопоставление, которое соответствует исходному IP-адресу и номеру порта в таблице трансляции NAT. Если найдено соответствующее сопоставление,динамичныйNAT-устройство заменяет исходный IP-адрес и номер порта на назначенные публичный IP-адрес и номер порта.,И отправьте измененный пакет во внешнюю сеть.

Таким образом, динамический NAT реализует связь между внутренними хостами и внешними сетями, а также реализует функцию нескольких внутренних хостов, совместно использующих набор общедоступных IP-адресов посредством динамически назначаемых общедоступных IP-адресов и номеров портов.

Сценарии применения

динамичныйNAT имеет широкий спектр сценариев применения при проектировании и управлении сетью. Вот несколько распространенных сценариев использования динамичногоNAT:

1. Несколько хостов имеют общие IP-адреса.

Динамический NAT позволяет нескольким хостам во внутренней сети совместно использовать набор общедоступных IP-адресов. Назначая уникальные номера портов, динамический NAT может сопоставлять несколько внутренних хостов с разными портами и использовать один и тот же общедоступный IP-адрес для связи с внешними сетями. Таким образом, внутренние хосты могут совместно использовать ограниченный ресурс общедоступных IP-адресов, не назначая каждому хосту отдельный общедоступный IP-адрес.

2. Управление IP-адресом

Динамический NAT также очень полезен при управлении IP-адресами. Используя динамический NAT, сетевые администраторы могут более гибко управлять IP-адресами и назначать их. Они могут настраивать и корректировать пулы адресов по мере необходимости, динамически назначая общедоступные IP-адреса внутренним хостам.

Этот механизм управления IP-адресами помогает улучшить использование IP-адресов и упрощает процесс управления сетью.

3. Временное подключение

Динамический NAT также можно использовать для поддержки требований временного подключения. В некоторых сценариях внутреннему хосту необходимо временно установить соединение с внешней сетью, но не требуется поддерживать долгосрочную связь. Динамический NAT может назначать временные общедоступные IP-адреса и номера портов внутренним хостам, чтобы они могли временно подключаться к внешней сети.

Например, в некоторых P2P-приложениях внутренним хостам необходимо напрямую взаимодействовать с другими узлами. С помощью динамического NAT внутренний хост может получить временный общедоступный IP-адрес и номер порта и установить прямое соединение с другими узлами. После завершения передачи данных соединение может быть разорвано, а общедоступный IP-адрес и номер порта могут быть переназначены другим узлам. использование внутренних хостов.

Преимущества и недостатки динамического NAT

Динамический NAT имеет следующие преимущества:

- Совместное использование ресурсов IP-адресов: динамичныйNAT позволяет нескольким внутренним хозяевам совместно использовать набор общедоступных IP-адресов.,Улучшите использование ресурсов IP-адресов.

- Гибкость и масштабируемость: динамичныйNAT позволяет конфигурировать и корректировать пул адресов по мере необходимости, адаптируясь к изменениям размера.

- Простое управление: динамичныйNAT автоматически назначает общедоступные IP-адреса и номера портов и управляет ими.,Упрощена работа по управлению сетью.

Однако динамический NAT имеет и некоторые недостатки:

- Исчерпание портов: динамичныйNAT использует номера портов, чтобы различать разные внутренние хостины,Когда количество внутренних хозяинов велико,Это может вызвать проблемы с нехваткой номеров портов.

- Невозможно установить постоянное соединение: поскольку динамичныйNAT использует временно назначенный общедоступный IP-адрес и номер порта, долгосрочное постоянное соединение не может быть установлено.

- Плохая предсказуемость: динамичный NAT распределяет номера портов динамично.,Для определенных приложений или протоколов, требующих детерминизма,Может вызвать проблемы с плохой прогнозируемостью.

Динамическая конфигурация NAT

Оборудование Huawei

nat dynamic {Имя пула внутренних IP-адресов} interface

Например:

nat dynamic pool1 interface

оборудование Cisco

ip nat pool {имя пула IP-адресов} {Начальный IP-адрес} {конечный IP-адрес} netmask {маска подсети}

ip nat inside source list {номер списка доступа} pool {имя пула IP-адресов} overload

Например:

ip nat pool pool1 203.0.113.10 203.0.113.20 netmask 255.255.255.0

ip nat inside source list 1 pool pool1 overload

Можжевельниковое оборудование

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила} match source-address {внутренний IP-адрес}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила} match destination-address {Внешний IP-адрес}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила} then source-nat interface

Например:

set security nat source rule-set nat-rules from zone internal to zone external

set security nat source rule-set nat-rules from zone internal to zone external rule 1

set security nat source rule-set nat-rules from zone internal to zone external rule 1 match source-address 10.0.0.0/24

set security nat source rule-set nat-rules from zone internal to zone external rule 1 match destination-address 203.0.113.0/24

set security nat source rule-set nat-rules from zone internal to zone external rule 1 then source-nat interface

краткое содержание

Динамический NAT — это распространенная технология преобразования сетевых адресов, которая позволяет нескольким внутренним хостам совместно использовать набор общедоступных IP-адресов. Он реализует связь между внутренними и внешними сетями с помощью пулов адресов и номеров портов и имеет преимущества в совместном использовании ресурсов IP-адресов, гибкости и простоте управления.

Динамический NAT подходит для таких сценариев, как несколько хостов, использующих общедоступные IP-адреса, управление IP-адресами и временные подключения. Однако он также имеет такие недостатки, как исчерпание портов, неспособность устанавливать постоянные соединения и плохая предсказуемость.

PAT

представлять

Повторное использование портов PAT (трансляция адресов портов) — это технология преобразования сетевых адресов, также известная как преобразование адресов портов или сопоставление портов. Он разработан на основе NAT (трансляции сетевых адресов) и используется для решения проблемы нехватки адресов IPv4. PAT повторного использования портов позволяет нескольким внутренним хостам совместно использовать общедоступный IP-адрес, сопоставляя комбинацию исходного IP-адреса и номера порта с уникальным общедоступным IP-адресом и номером порта.

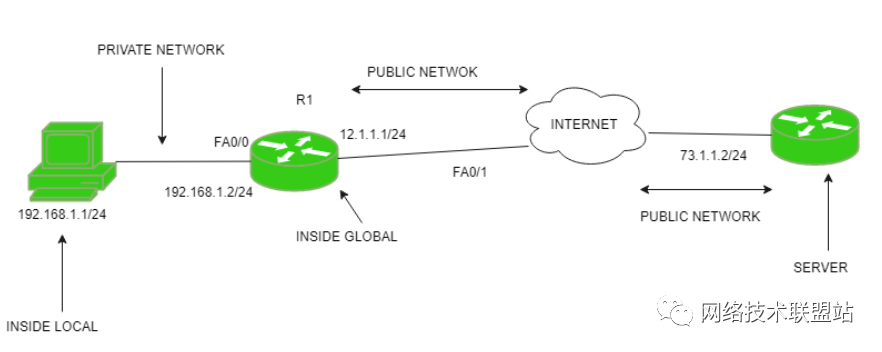

принцип

PAT повторного использования портов работает аналогично динамичномуNAT.,Но это также предполагает преобразование и повторное использование номеров портов. Когда внутренний Хозяин отправляет пакет во внешнюю сеть,Мультиплексирование портов PAT присваивает каждому пакету уникальный номер порта.,И замените частный IP-адрес и номер порта внутреннего Хозяина назначенным общедоступным IP-адресом и номером порта. В возвращенном ответном пакете,Повторное использование порта PAT вернет IP-адрес назначения и номер порта на частный IP-адрес и номер порта внутреннего Хозяина.,и передает пакет правильному внутреннему Хозяину.

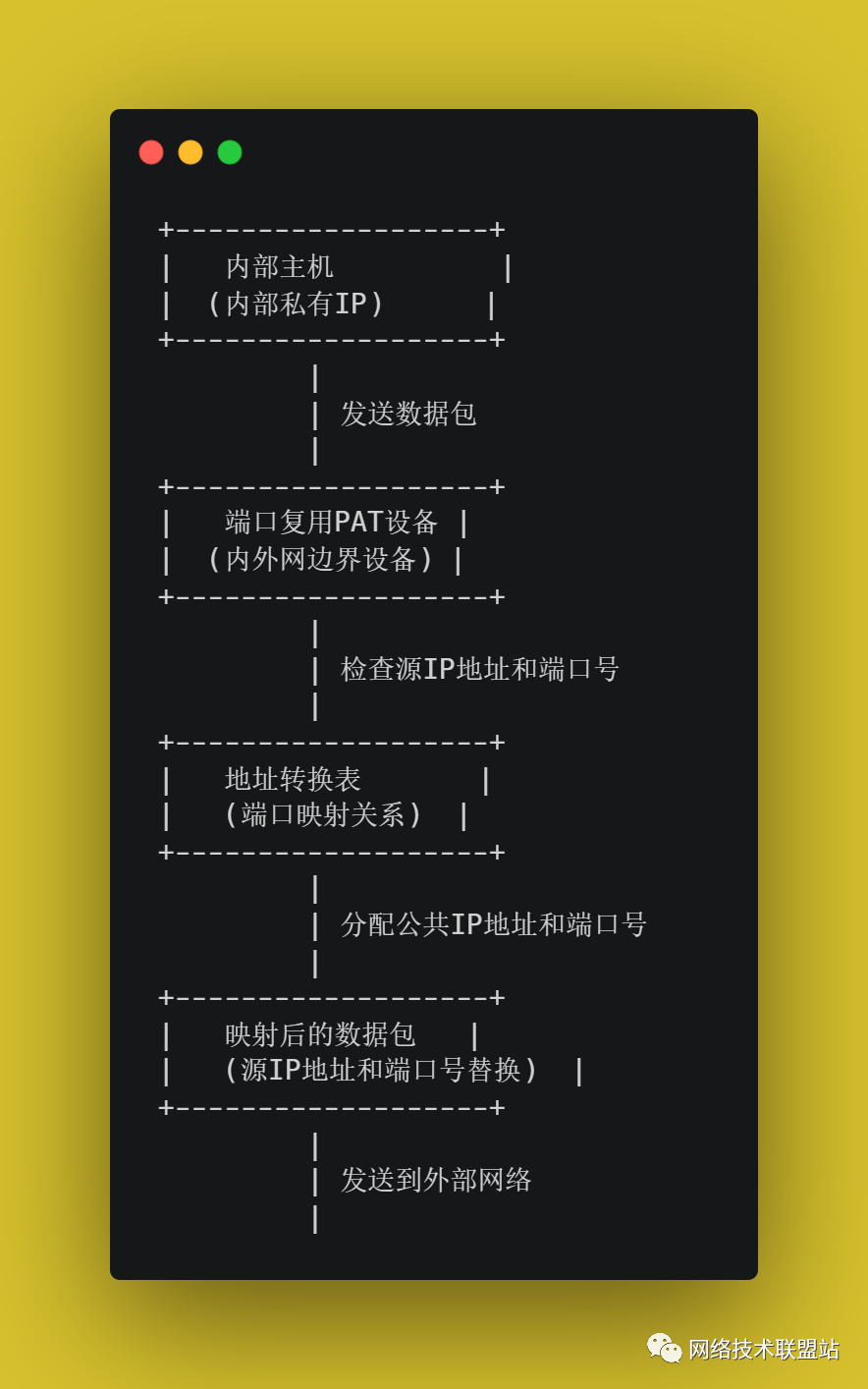

Работу по повторному использованию портов PAT можно разделить на следующие этапы:

- Внутренний Хозяин отправляет пакет во внешнюю сеть,Пакет данных содержит IP-адрес источника и номер порта источника.

- После того, как устройство PAT с мультиплексированием портов получает пакет данных, оно проверяет IP-адрес источника и номер порта источника в пакете данных.

- Устройство PAT повторного использования портов выбирает доступный общедоступный IP-адрес и номер порта из таблицы преобразования адресов и устанавливает отношения сопоставления.

- Устройство PAT повторного использования портов заменяет исходный IP-адрес и номер исходного порта в пакете выбранным общедоступным IP-адресом и номером порта.

- Модифицированный пакет отправляется во внешнюю сеть.

Когда ответный пакет из внешней сети возвращается, устройство PAT повторного использования порта восстановит целевой IP-адрес и номер целевого порта до частного IP-адреса и номера порта внутреннего хоста на основе отношений сопоставления и доставит пакет правильному внутренний хост.

Ниже приведена простая диаграмма процесса повторного использования портов PAT:

Приведенная выше схема процесса кратко описывает работу PAT повторного использования портов. Внутренний Хозяин отправляет пакеты с IP-адресом источника и номером порта источника на устройство PAT, мультиплексирующее порты. Устройство PAT, мультиплексирующее порты, проверяет IP-адрес источника и номер порта источника в пакете данных.,И найдите взаимосвязь сопоставления портов, соответствующую исходному IP-адресу и номеру исходного порта в таблице преобразования адресов. Если найдено соответствующее сопоставление,Устройства PAT для повторного использования портов заменяют исходный IP-адрес и номер исходного порта назначенными общедоступными IP-адресом и номером порта.,И отправьте измененный пакет во внешнюю сеть.

Таким образом, повторное использование портов PAT реализует связь между внутренними хостами и внешними сетями, а также реализует функцию нескольких внутренних хостов, совместно использующих набор общедоступных IP-адресов посредством преобразования и повторного использования номеров портов.

Сценарии применения

Повторное использование портов PAT широко используется в следующих сценариях:

1. Домашние и малые офисные сети

В домашних и небольших офисных сетях обычно используется один общедоступный IP-адрес для подключения нескольких внутренних хостов. Повторное использование портов PAT позволяет нескольким внутренним хостам совместно использовать общедоступный IP-адрес и осуществлять повторное использование адресов и портов через разные номера портов.

Это позволяет нескольким устройствам в домашней или небольшой офисной сети (например, ПК, мобильным телефонам, устройствам «умного дома» и т. д.) одновременно получать доступ к Интернету и взаимодействовать с внешними сетями без назначения каждому устройству отдельного общедоступного IP-адреса.

2. Облачные вычисления и среды виртуализации.

В средах облачных вычислений и виртуализации PAT повторного использования портов можно использовать для назначения общедоступных IP-адресов виртуальным машинам. Из-за большого количества виртуальных машин в среде облачных вычислений использование PAT для повторного использования портов позволяет нескольким виртуальным машинам совместно использовать набор общедоступных IP-адресов.

Этот подход может сэкономить ресурсы общедоступных IP-адресов и упростить управление и настройку IP-адресов. В то же время, благодаря повторному использованию портов PAT, виртуальная машина может напрямую взаимодействовать с внешней сетью для обеспечения сетевого подключения и передачи данных.

3. Балансировка нагрузки сервера

PAT повторного использования портов также можно использовать в средах балансировки нагрузки сервера. В кластере балансировки нагрузки несколько серверов совместно используют общедоступный IP-адрес и перенаправляют клиентские запросы на разные серверы посредством PAT повторного использования портов.

Используя разные номера портов для сопоставления с разными серверами, повторное использование портов PAT может обеспечить балансировку нагрузки и распределение запросов, улучшая производительность и масштабируемость системы.

Преимущества и недостатки PAT

Повторное использование портов PAT имеет следующие преимущества:

- Экономьте ресурсы IP-адреса: повторное использование портов PAT позволяет нескольким внутренним IP-адресам использовать один общедоступный IP-адрес.,Снижение потребности в ресурсах общедоступных IP-адресов.,Улучшено использование IP-адреса.

- Гибкость и масштабируемость: мультиплексирование PAT через порты,Публичные IP-адреса и номера портов можно легко назначать и управлять ими.,Адаптируйтесь к изменениям масштаба.

- Упрощение управления и управления IP-адресами: повторное использование портов PAT может упростить рабочую нагрузку по управлению и управлению IP-адресами.,Снижена потребность в сетевом оборудовании. Конфигурация.

Однако повторное использование портов PAT также имеет некоторые недостатки:

- Порт исчерпан:Повторное использование портовPATИспользуйте номера портов, чтобы различать различные внутренние Хозяиниприложениепрограмма,Когда количество внутренних программ или приложений велико,Это может вызвать проблемы с нехваткой номеров портов.

- Не поддерживается Симметричный трафик: поскольку PAT повторного использования портов основан на сопоставлении номеров портов, он не может правильно обрабатывать симметричный трафик (то есть трафик с одним и тем же портом источника и портом назначения).

- пределприложениепрограмматип:некоторыйприложениепрограммаили соглашение о Повторное использование портовPATизподдерживатьограниченный,Возможно, потребуется провести дополнительное лечение или использовать другие растворы.

Конфигурация PAT

Оборудование Huawei

nat address-group {название группы адресов} interface {Выход из интерфейса}

Например:

nat address-group group1 interface GigabitEthernet0/0/0

оборудование Cisco

ip nat inside source list {номер списка доступа} interface {Выход из интерфейса} overload

Например:

ip nat inside source list 1 interface GigabitEthernet0/0/0 overload

Можжевельниковое оборудование

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила} match source-address {внутренний IP-адрес}

set security nat source rule-set {название набора правил} from zone {внутренняя область} to zone {Внешняя территория} rule {Номер правила} then source-nat pool {имя пула адресов}

Например:

set security nat source rule-set nat-rules from zone internal to zone external

set security nat source rule-set nat-rules from zone internal to zone external rule 1

set security nat source rule-set nat-rules from zone internal to zone external rule 1 match source-address 10.0.0.0/24

set security nat source rule-set nat-rules from zone internal to zone external rule 1 then sourcenat pool pool1

краткое содержание

Повторное использование портов PAT — это технология трансляции сетевых адресов, используемая для решения проблемы нехватки адресов IPv4. Это позволяет нескольким внутренним хостам совместно использовать общедоступный IP-адрес путем сопоставления исходного IP-адреса и номера порта с уникальным общедоступным IP-адресом и номером порта.

статический NAT、Динамический Сравнение NAT и PAT

Функции | статический NAT | Динамический NAT | PAT (трансляция адресов портов) |

|---|---|---|---|

Работапринцип | Сопоставить статический частный IP-адрес внутреннего Хозяина с общедоступным IP-адресом | Сопоставить динамический частный IP-адрес внутреннего Хозяина с общедоступным IP-адресом | Сопоставьте частный IP-адрес и номер порта внутреннего хоста с общедоступным IP-адресом и номером порта. |

Требования к IP-адресу | Требуется достаточное количество общедоступных IP-адресов. | Требуется достаточное количество общедоступных IP-адресов. | Требуется меньше общедоступных IP-адресов |

Сложность управления и настройки | выше | середина | ниже |

Требования к номеру порта | Номер порта не требуется | Номер порта не требуется | Требуется номер порта |

Поддержка симметричного трафика | поддерживать | поддерживать | Нетподдерживать |

безопасность | высокий | середина | середина |

Применимые сценарии | небольшая сеть | Средняя сеть | большая сеть |

Подвести итог

статическийNAT, алгоритмйNAT и PAT — распространенные методы реализации NAT.,Используется для решения проблемы нехватки адресов IPv4 и включения сетевых подключений. статическийNAT подходит для сценариев, где определенный внутренний IP-адрес необходимо сопоставить с определенным внешним IP-адресом.,А динамичный NAT позволяет внутреннему Хозяиндамическому получать доступные внешние IP-адреса. PAT также вводит преобразование номеров портов,Достичь наличия нескольких внутренних хозяев, использующих общий IP-адрес.

В соответствии с различными потребностями и масштабами сети,Очень важно выбрать подходящий метод NAT. статическийNAT подходит для небольшого количества фиксированных сопоставлений,динамичныйNAT подходит для совместного использования нескольких внутренних Хозяинов,иPATподходит для масштабныхизсетьсередина Совместное использование общедоступного IP-адреса между несколькими сценарии хостов и номеров портов.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами