Panwei ecology9 ofsLogin.jsp Утечка информации и анализ уязвимостей внешнего входа в систему произвольного пользователя

источник

Чангтинг недавно выпустил предупреждение об уязвимости《в оппозиции1dayПредупреждение о риске|ПанвэйEcologyутечка информации&Любая уязвимость входа пользователя на стойке регистрации》,Ссылка на статью с предупреждениемдляhttps://mp.weixin.qq.com/s/ZvbXbtcpq8EslNKZ2hHW_w,С отношением к обучению и исследованиям,Было проведено беглое исследование возможной логики уязвимости.

анализировать

Чангтинг опубликовал последнюю версию Xray в статье с предупреждением. Обновленный Xray может удаленно обнаружить уязвимость. Команда обнаружения выглядит следующим образом.

./xray ws --poc poc-yaml-ecology-ofslogin-aul --url http://example.comЗапустите указанную выше команду локально

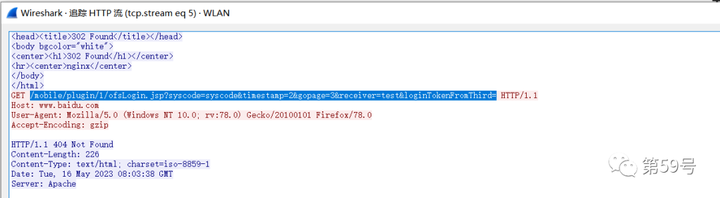

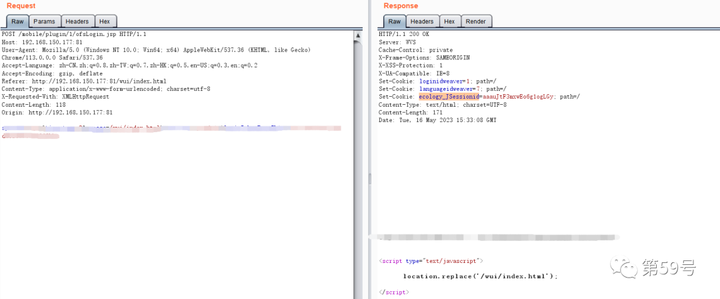

Данные запроса, отправленные Xray для проверки уязвимости, могут быть перехвачены с помощью Wireshark.

для

/mobile/plugin/1/ofsLogin.jsp?syscode=syscode×tamp=2&gopage=3&receiver=test&loginTokenFromThird=

Теперь, когда конкретный файл найден, можно приступить к анализу.

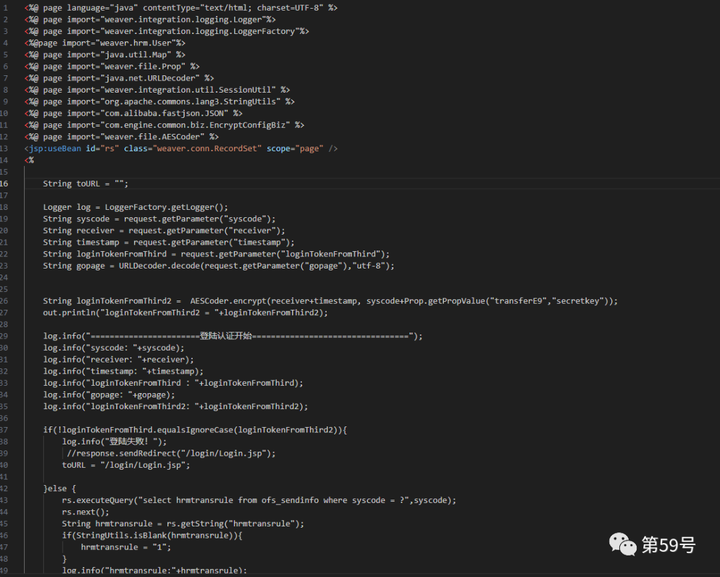

Откройте файл mobile/plugin/1/ofsLogin.jsp в каталоге установки Panwei ecology9 следующим образом.

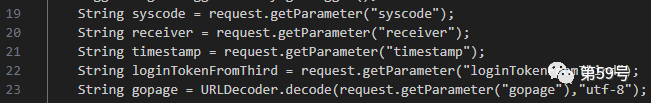

Во-первых, в строках 19-23 при доступе к URL-адресу mobile/plugin/1/ofsLogin.jsp сначала будут получены переданные параметры syscode, получателя, метки времени, loginTokenFromThird и gopage.

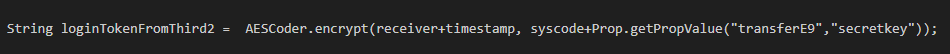

Затем в строке 26,Вызовите метод AESCoder.encrypt для шифрования параметров AES.,Первый параметр метода AESCoder.encrypt — дляreceiver+timestamp.,Вызовите метод Prop.getPropValue, чтобы получить возвращаемое значение и объединить его с полученным значением системного кода.,Полученное возвращаемое значение используется в качестве второго параметра для,Данные, полученные с помощью AES-шифрования, присваиваются переменной loginTokenFromThird2.

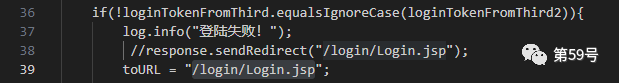

Далее проверка логики входа начинается со строки 36. По строкам 36-39 оценивается, равны ли полученное loginTokenFromThird и сгенерированное значение loginTokenFromThird2. Если они не равны, вход не выполняется и передается в /login/Login. .jsp. Только когда loginTokenFromThird и loginTokenFromThird2 равны, следующая логика входа в систему может продолжать выполняться.

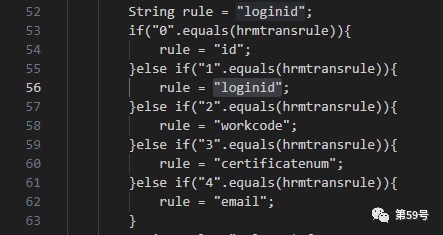

продолжать вниз,Когда loginTokenFromThird равен loginTokenFromThird2,Во-первых, полученное значение системного кода будет использоваться в качестве параметра условия для запроса в таблице данных s_sendinfo.,Поле запроса дляhrmtransrule. Если запрошенное значение hrmtransruleдля пусто (то есть значение системного кода условия запроса не существует в таблице ofs_sendinfo),Назначьте hrmtransrule для «1», если запрошенное hrmtransrule не пусто;,Сделайте вывод по строкам 52-63. Определено переменное правило,Значение по умолчанию для «loginid»,Если hrmtransrule для "0",Затем назначьте правило для"id" if hrmtransruleдля"1";,Затем правилу присваивается значение "loginid",Логика в основе та же.

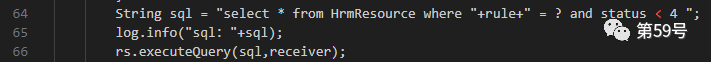

После выполнения приведенной выше логики суждения,,Значение переменной правила используется в качестве поля условия для запроса в таблице данных HrmResource.,Параметр условия — это значение приемника, полученное для

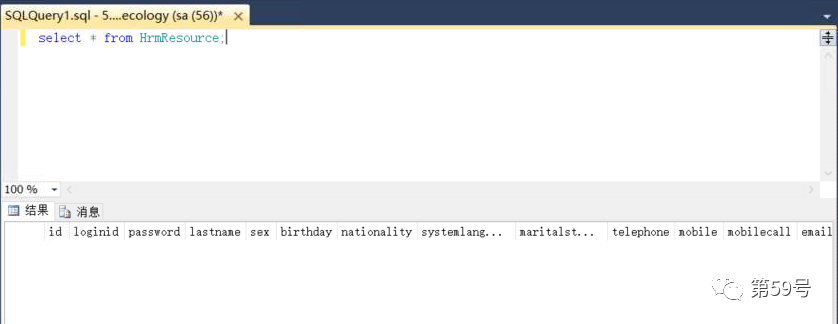

В это время я выполнил оператор select * from HrmResource;SQL непосредственно в базе данных локальной тестовой среды и обнаружил, что HrmResource — это пустая таблица в среде автора.

То есть в среде автора следующая логика не может продолжать выполняться.

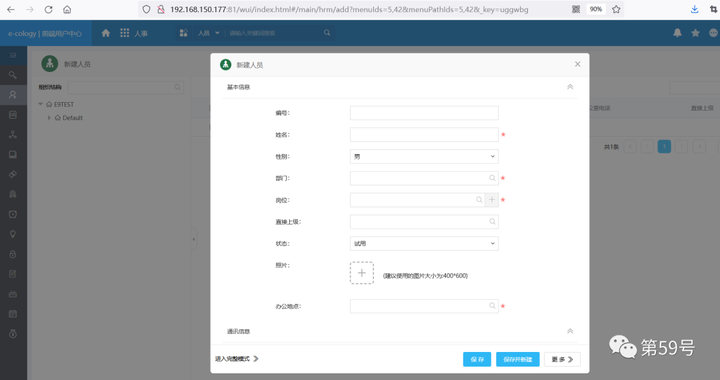

Далее идут кадровые дела->Создайте нового человека в New Personnel

После завершения создания повторите запрос, и вы увидите, что в таблице HrmResource уже есть данные.

Поэтому автор предполагает, что эту уязвимость можно использовать только при наличии данных в пользовательской таблице HrmResource.

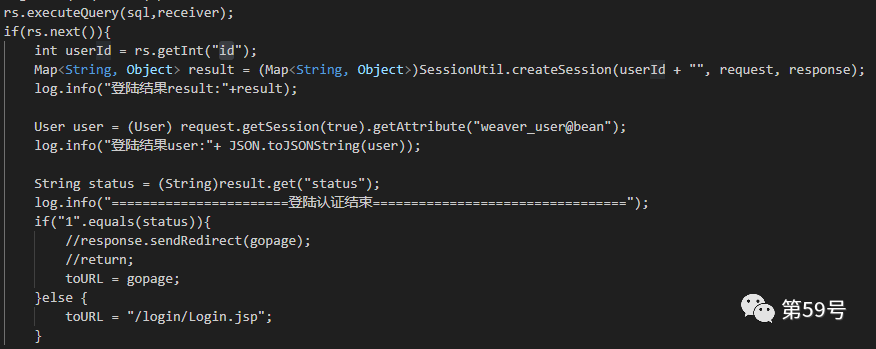

Продолжая следующую логику, следующая логика относительно проста. Получите идентификатор из результата запроса и присвойте его идентификатору пользователя. Затем сгенерируйте учетные данные аутентификации на основе идентификатора пользователя, то есть после завершения аутентификации, перейдите к. страница, указанная пользователем, то есть это полученный параметр gopage

анализировать Иди сюда,Вся логика входа очень понятна,Ключ заключается в двух условиях:

1. loginTokenFromThird должен быть равен loginTokenFromThird2, loginTokenFromThird является управляемым, loginTokenFromThird2 генерируется путем вызова внутренней функции шифрования на основе контролируемых параметров, а когда входные параметры функции шифрования остаются неизменными, loginTokenFromThird2 также фиксируется;

2. В таблице информации о пользователе HrmResource должны быть данные.

тест

В таблице HrmResource loginid фактически является именем пользователя для входа.,Например, идентификатор входа системного администратора по умолчанию — sysadmin.,Есть два подхода к логике суждения входа в систему.,Во-первых, значение системного кода не существует в таблице.,Во-вторых, правило hrmtransrule, найденное в соответствии с системным кодом, должно быть «1».,Очевидно, что лучше использовать первый. Далее вы можете создать параметры для генерации loginTokenFromThird2.,Затем оставьте полученное значение loginTokenFromThird2 нетронутым и оставьте нетронутым значение параметра дляloginTokenFromThird, чтобы завершить использование логина любого пользователя.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами