Новички могут быстро начать работу с научно-популярным руководством по поиску уязвимостей SRC!

Краткий обзор контента

Предисловие

В условиях быстрого развития сети Безопасность,Методы хакерских атак становятся все более разнообразными,Итак, SRCлазейки майнинг как новая сетевая технология безопасности,Он также постоянно развивается и совершенствуется. Так,Если вы новичок в интернет-безопасности и хотите начать майнинг SRCлазейки,Какие знания необходимы? Ниже представлен мой многолетний опыт работы в Интернете.,Полная информация доступна в Интернете.,Подвести Итоговое руководство SRCлазейки подробное введение в начало работы с майнингом.

1. Введение в платформу представления уязвимостей SRC.

1、Bugcrowd

Bugcrowd — это платформа, которая специализируется на обнаружении уязвимостей, анализе уязвимостей, устранении уязвимостей и услугах, связанных с защитной безопасностью, для предприятий. Она предоставляет услуги по обнаружению безопасности крупным известным предприятиям. На его платформе работает множество профессиональных исследователей безопасности, которые могут обеспечить обнаружение уязвимостей на высоком уровне и исследовать различные уязвимости безопасности и получили высокую оценку инсайдеров отрасли.

2、HackerOne

HackerOne — это интернет-компания, которая предоставляет программы вознаграждения за уязвимости (VRP), предоставляя услуги по обнаружению уязвимостей известным компаниям по всему миру. На ее платформе также работает большое количество исследователей в области безопасности, она имеет широкий охват, поддерживает несколько языков разработки, операционных систем и других технологий и может предоставить предприятиям разнообразные решения для обнаружения безопасности.

3、Open Bug Bounty

Open Bug Bounty — это платформа SRC общественного благосостояния, целью которой является предоставление независимых услуг по обнаружению уязвимостей для глобальных веб-сайтов. Разработчики и исследователи безопасности могут свободно общаться и работать вместе через эту платформу, чтобы обеспечить более стабильную и безопасную сетевую среду для большинства пользователей сети.

2. Процесс анализа уязвимостей SRC

1. Понять типы уязвимостей

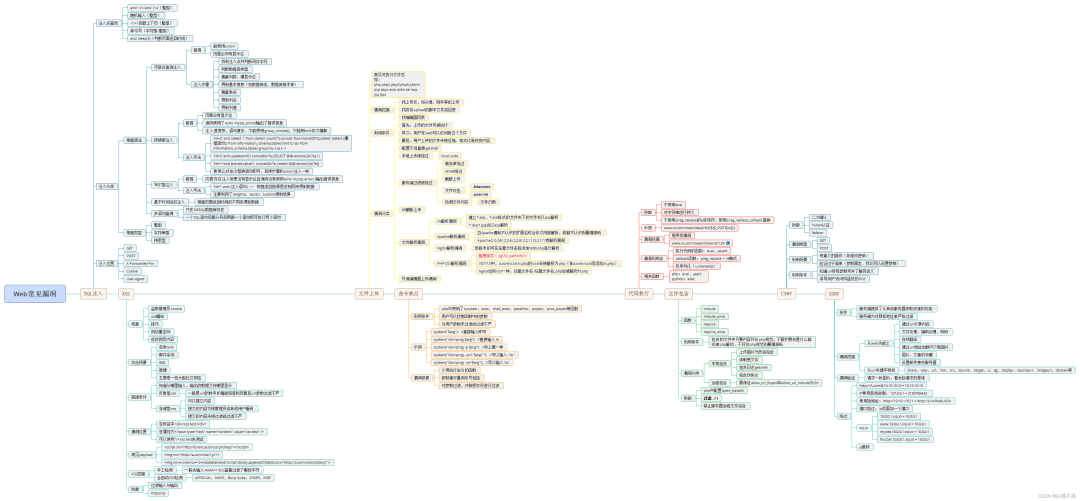

Прежде чем приступить к анализу уязвимостей SRC, вам сначала необходимо освоить распространенные типы уязвимостей, включая уязвимости XSS, уязвимости SQL-инъекций, уязвимости загрузки файлов, логические уязвимости и т. д.

2. Выберите цель

Выбор целевого веб-сайта является важным шагом в анализе уязвимостей SRC. Обычно необходимо учитывать следующие факторы:

- Трафик веб-сайта: выберите веб-сайт с большим трафиком.,Лазейки могут быть и больше.

- Важность веб-сайта: Важные веб-сайты могут иметь более строгие меры безопасности и требовать больше навыков для копания лазейки.

- Языки разработки и технологии на основе веб-сайта: Языки разработки и технологии на основе веб-сайта,Выберите подходящий инструмент для сканирования,Повысить точность обнаружения лазейки.

3. Используйте инструменты для поиска уязвимостей.

Во-первых, вам необходимо использовать некоторые профессиональные инструменты сканирования уязвимостей, такие как Burp Suite, Nessus, Acunetix и т. д. Эти инструменты могут быстро выявлять распространенные типы уязвимостей и сообщать о них посредством автоматического сканирования и баз данных уязвимостей. Однако ручного анализа уязвимостей по-прежнему недостаточно.

4. Поиск уязвимостей вручную

Ручной анализ уязвимостей является важной частью анализа уязвимостей SRC. Он может глубоко проникнуть на уровень кода веб-сайта, обнаружить уязвимости и повысить эффективность и точность анализа уязвимостей SRC. На данный момент вам необходимо овладеть некоторыми знаниями в области программирования и сетей, такими как HTML, CSS, JavaScript, SQL и т. д.

5. Пишите отчеты и отправляйте их.

После подтверждения уязвимости необходимо написать и отправить отчет об обнаруженной уязвимости и методе ее эксплуатации. Включая такую информацию, как тип уязвимости, уровень уязвимости, влияние уязвимости и метод проверки уязвимости. При подаче необходимо обратить внимание на защиту безопасности информации об уязвимостях, а конкретные детали уязвимости и методы ее эксплуатации не должны разглашаться.

3. Необходимые знания

1. Язык программирования

Необходимо знать хотя бы один язык программирования, в основном включая HTML, CSS, JavaScript и SQL. При анализе уязвимостей SRC вам также необходимо освоить языки сценариев, такие как Python, Ruby и Perl, а также низкоуровневые языки. языки уровня, такие как C и C++.

2. Знание сети

Вам необходимо освоить сетевой протокол TCP/IP, понимать принципы работы HTTP, HTTPS, FTP и других протоколов, а также иметь базовое представление о форматах сетевых пакетов.

3. Знание баз данных

Вам необходимо знать язык SQL, освоить основные концепции и операции с базами данных, а также понимать распространенные системы управления базами данных.

4. Операционная система

Вам необходимо иметь базовое представление об операционных системах, таких как Linux и Windows, а также владеть широко используемыми инструментами командной строки и языками сценариев.

5. Использование инструмента

Вам необходимо освоить распространенные инструменты SRC и сканеры уязвимостей, такие как Burp Suite, Nessus, Acunetix и т. д., а также понимать принципы их работы и методы использования.

6. Знания по технике безопасности

Вам необходимо понимать базовые знания в области безопасности, такие как криптография, аутентификация и авторизация личности, анализ уязвимостей, усиление безопасности и т. д.

4. Меры предосторожности

1. Соблюдайте закон

Анализ уязвимостей SRC должен соответствовать правовым нормам, избегать нарушений безопасности веб-сайта и конфиденциальности пользователей, а также должен следовать политике безопасности компании или организации.

2. Заблаговременно сообщайте об уязвимостях

Если во время анализа уязвимостей SRC обнаруживается уязвимость, о ней следует заранее сообщить администратору веб-сайта или платформе отчетности об уязвимостях, чтобы защитить безопасность пользователей и веб-сайта.

3. Безопасность и конфиденциальность

При анализе уязвимостей SRC необходимо уделять внимание защите безопасности информации об уязвимостях и методам эксплуатации, а также не допускать их утечки неавторизованному персоналу.

4. Постоянное обучение

Анализ уязвимостей SRC — это процесс непрерывного обучения и совершенствования навыков. Он требует постоянного обучения и накопления опыта, а также внимания к новым уязвимостям безопасности.

Техники атаки

5. Разумно планируйте свое время

Анализ уязвимостей SRC требует определенного количества времени и энергии. Время и задачи необходимо планировать разумно, чтобы избежать чрезмерной усталости, которая влияет на эффект майнинга.

6. Общение

При анализе уязвимостей SRC вам необходимо общаться с членами команды и администраторами веб-сайтов, своевременно решать проблемы и вносить предложения. Овладеть навыками использования уязвимостей. После обнаружения уязвимостей вам необходимо научиться использовать уязвимости для проверки. наличие уязвимостей и предоставлять своевременные предложения по их устранению.

Подвести итог

Анализ уязвимостей SRC — это работа, требующая навыков и опыта. Она требует постоянного обучения и совершенствования. Она также требует соблюдения соответствующих законов, правил и этических принципов для защиты безопасности веб-сайта и конфиденциальности пользователей. Зависит от

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами