Научно-популярный тур | Краулеры, антикраулеры и антиантикраулеры в эпоху больших данных

Автор: Ли Юаньюань В этой статье около 2000 слов. Рекомендуется прочитать ее в течение 5 минут. Эта статья даст вам представление о законных и незаконных аспектах краулерных приложений в эпоху больших данных, что позволит вам лучше понять это. увлекательная техническая сфера.

Введение

В эпоху информационного взрыва вы когда-нибудь мечтали свободно общаться с машиной или позволить искусственному интеллекту помогать вам писать потрясающие статьи? Все это неотделимо от магической силы больших языковых моделей. Сегодня давайте вместе приоткроем эту загадочную завесу и отправимся в фантастическое путешествие научно-популярной модели больших языков!

Знаете ли вы, что когда вы пользуетесь поисковой системой, на самом деле за кулисами молча работает огромная команда «сканеров»? Подобно трудолюбивым пчелам, они постоянно собирают информацию со всех уголков Интернета, чтобы предоставить нам богатые результаты поиска.

И когда мы говорим о коде проверки изображения 12306, понимаете ли вы, что это на самом деле битва с краулерной технологией? Чтобы сохранить справедливость, платформа должна принять эту технологию, чтобы остановить тех «скальперов», которые пытаются использовать краулерную технологию для перехвата большого количества голосов.

Согласно исследованиям, деятельность сканеров на многих туристических платформах очень активна. Они не только помогают нам понять самую свежую информацию о ценах, но и могут доставить некоторые неудобства. Итак, как именно работают эти сканеры? Почему они так важны?

1. Введение

В эпоху больших данных все шире используются краулерные технологии как важное средство получения информации в Интернете. Однако в то же время развитие краулерной технологии также привело к ряду проблем, таких как утечки конфиденциальных данных, чрезмерная нагрузка на серверы и т. д. Чтобы справиться с этими проблемами, была создана технология антисканирования. В то же время, чтобы обойти стратегии защиты от сканирования, постепенно разрабатывалась технология защиты от сканирования. В этой статье мы рассмотрим научно-популярные сканеры, антикраулеры и анти-антикраулеры в эпоху больших данных, а также исследуем границы между их законным и незаконным применением.

2. Обзор гусеничных технологий

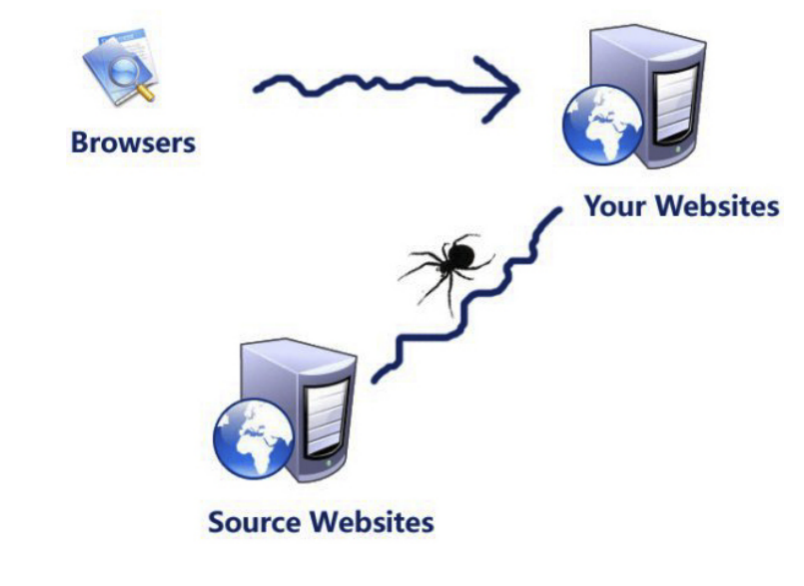

Веб-сканеры, также известные как веб-пауки, веб-роботы и т. д., — это программы, которые автоматически сканируют информацию из Интернета в соответствии с определенными правилами. Сканер имитирует поведение браузера человека, отправляет HTTP-запросы на целевой веб-сайт, получает содержимое веб-страницы, анализирует и сохраняет его. Технология краулеров широко используется в поисковых системах, интеллектуальном анализе данных, анализе рынка и других областях.

Основные принципы работы сканера включают выбор начального URL-адреса, загрузку содержимого веб-страницы, анализ веб-страницы, сохранение данных и повторение шагов. Существует два основных способа разработки веб-искателя: один — написать искатель с нуля на основе пакета запроса и пакета синтаксического анализа, другой — разработать платформу на основе текущей структуры искателя; Обычно используемые платформы сканирования включают Scrapy, BeautifulSoup и т. д.

3. Знакомство с антикраулерной технологией

С широким распространением технологии сканирования некоторые веб-сайты начали принимать меры против сканирования для защиты своих данных и ресурсов. Противогусеничная техника в основном включает в себя следующие виды:

Код подтверждения: проверьте подлинность посетителя, потребовав от пользователей ввести код подтверждения, чтобы предотвратить автоматический доступ машин.

Блокировка IP: предотвратите доступ сканеров, ограничив частоту доступа к одному IP-адресу или полностью заблокировав IP-адрес.

Обнаружение User-Agent: определите, является ли это доступ сканером, обнаружив поле User-Agent в заголовке HTTP-запроса.

Идентификация отпечатков пальцев сканеров: идентифицируйте сканеры и принимайте соответствующие меры путем анализа поведенческих характеристик сканеров (таких как частота запросов, последовательность запросов и т. д.).

4. Обсуждение анти-антикраулерной технологии

Столкнувшись с проблемой технологии защиты от сканирования, некоторые разработчики сканеров начали изучать технологию защиты от сканирования, чтобы обойти стратегии защиты от сканирования. Противосканирующая технология в основном включает в себя следующие методы:

IP-адрес прокси: используйте большое количество IP-адресов прокси-сервера для имитации доступа нескольких пользователей и обхода политик блокировки IP-адресов.

Маскировка User-Agent: измените поле User-Agent в заголовке HTTP-запроса, чтобы замаскировать его под другой браузер или устройство.

Распознавание проверочного кода: используйте технологию OCR или платформу кодирования для автоматического определения проверочных кодов в обход проверки проверочного кода.

Симуляция поведения: имитируйте поведенческие характеристики пользователей-людей (такие как нажатие, прокрутка, пребывание и т. д.), чтобы обойти распознавание отпечатков пальцев сканером.

5. Обсуждение примеров законных и незаконных заявлений

(1) Примеры юридического применения

При условии соблюдения законов, правил и этики гусеничная технология имеет широкий спектр сценариев применения. Например, поисковые системы используют технологию сканирования для сканирования информации веб-страниц из Интернета для предоставления пользователям поисковых услуг; компании, занимающиеся анализом данных, используют технологию сканирования для сбора рыночных данных и обеспечения поддержки принятия решений предприятиями, научно-исследовательские учреждения используют технологию сканирования для сканирования общедоступных данных; и провести академическое исследование, подождите. Эти легальные приложения способствуют обмену данными и способствуют социальному развитию.

(2) Примеры незаконного применения

Однако есть и незаконные действия сканеров, которые нанесли серьезный ущерб экосистеме Интернета. Вот несколько примеров нелегальных сканеров:

Предоставлять услуги, связанные со сканером, незаконным и нелегальным организациям: например, предоставлять услуги по идентификации проверочного кода, чтобы помочь взломать антисканерный механизм веб-сайта, обеспечить поддержку сканера для мошенничества с SEO и т. д.;

Сбор и продажа личных данных о конфиденциальности: использование сканеров для незаконного сбора и сбора данных о личной жизни, таких как резюме, информация социального обеспечения и т. д., и их продажи. Такое поведение серьезно нарушает права на неприкосновенность частной жизни и представляет серьезную угрозу безопасности личной информации.

Получение прибыли от коммерческих данных, не защищенных авторским правом: незаконное получение коммерческих данных других людей с помощью краулерной технологии для использования в собственных деловых операциях и получении прибыли. Такое поведение нарушает права интеллектуальной собственности других лиц и нарушает рыночный порядок.

Нарушить стабильность целевого веб-сайта: высокочастотные запросы сканера приводят к сбою или перегрузке сервера целевого веб-сайта, что влияет на нормальную работу и взаимодействие с пользователем веб-сайта.

6. Вред нелегальных сканеров

Вред нелегальных сканеров проявляется в основном в следующих аспектах:

Нарушение конфиденциальности. Незаконные сканеры могут собирать и разглашать личную информацию о конфиденциальности, создавая серьезную угрозу информационной безопасности пользователей.

Нарушение прав интеллектуальной собственности. Незаконные сканеры могут незаконно получать и использовать данные интеллектуальной собственности других людей, такие как бизнес-данные, коды программного обеспечения и т. д., что приводит к нарушению прав интеллектуальной собственности.

Разрушить экологию Интернета: незаконные сканеры могут вызвать перегрузку и простой сервера целевого веб-сайта, влияя на нормальную работу веб-сайта и работу пользователей, в то же время незаконные сканеры могут также распространять вредоносный код, вирусы и т. д., разрушая безопасность; Интернет-экологии.

7.

В эпоху больших данных сканеры, антикраулеры и анти-антикраулеры имеют важное прикладное значение. Однако использование этих технологий должно соответствовать законам, правилам и этике, чтобы обеспечить законность и безопасность данных. Только при условии соблюдения законодательства эти технологии могут внести больший вклад в развитие общества. В то же время мы должны также усилить преследование и контроль за незаконным сканированием, улучшить понимание и осведомленность общественности о незаконных действиях по сканированию, а также совместно поддерживать безопасность и стабильность Интернета.

Об авторе

Ли Юаньюань,Окончил Школу информационного менеджмента Уханьского университета.,Специальность «Управление информационными ресурсами»,Академический магистр,В настоящее время он является инженером полного цикла исследований и разработок в лаборатории Чжицзян.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами