[Компьютерная сеть] Компьютерная сеть (Се Сырень - 8-е издание) Упражнения после школы - Ответы на упражнения главы 4

[Компьютерная сеть] Компьютерная сеть (Се Сырень - 8-е издание) Упражнения после школы - Ответы на упражнения главы 4

01 Какие две услуги предоставляются сетевым уровнем выше? Попробуйте сравнить их преимущества и недостатки?

Службы виртуальных каналов и службы дейтаграмм. виртуальная схема преимущество: 1. Может предоставлять надежные услуги связи. 2. Поскольку данные передаются по установленному виртуальному каналу, заголовок пакета не обязательно должен содержать полный адрес хоста назначения. Достаточно указать номер этого виртуального канала (не большое целое число). тем самым уменьшая количество служебных пакетов. 3. Все пакеты могут приходить по порядку, без дублирования и потери. недостаток: 1. При каждом обмене данными необходимо установить соединение (логическое, а не физическое), и передача данных начинается медленно. 2. Пакеты, принадлежащие одному виртуальному каналу, могут пересылаться только по одному и тому же маршруту. По этому пути, пока выйдет из строя один узел, весь путь работать не будет. 3. Поскольку сетевой уровень должен обеспечивать надежную передачу, коммутаторы сетевых узлов, использующие услуги виртуальных каналов, также относительно дороги и сложны.

датаграмма преимущество: 1. Каждая группа может самостоятельно выполнять поиск по таблице переадресации, что является более гибким. 2. Поскольку сеть передачи не обеспечивает сквозных надежных услуг передачи, маршрутизаторы в сети относительно просты и дешевы, что значительно снижает стоимость сети. недостаток: 1. Невозможно предоставить надежные услуги связи. 2. Пакеты не могут приходить по порядку, пакеты могут дублироваться или теряться. 3. Поскольку сетевой уровень не обеспечивает надежную связь, хост отвечает за сквозную надежность, включая обработку ошибок и управление потоком, поэтому хост несет относительно большую нагрузку по обработке.

02 Каково практическое значение межсетевого соединения? Какие общие проблемы необходимо решить при выполнении межсетевого соединения?

Практическое значение: Многие разнородные сети можно сделать похожими на одну и ту же сеть на логическом уровне. Преимущество заключается в том, что когда узлы в IP-сети взаимодействуют, это происходит так, как если бы они общались в одной сети. Проблемы, которые необходимо решить при объединении сетей, включают в себя: 1. Различные схемы адресации 2. Разная максимальная длина пакетов. 3. Различные механизмы доступа к сети. 4. Различные элементы управления тайм-аутом 5. Различные методы устранения ошибок 6. Различные методы отчетности о состоянии 7. Различные методы маршрутизации 8. Различные услуги (услуги с установлением соединения и услуги без установления соединения) 9. Различные методы управления и контроля и т. д.;

03 Каковы различия между ретрансляторами, мостами, маршрутизаторами и шлюзами в качестве промежуточных устройств?

1) Промежуточное устройство, используемое на физическом уровне, называется повторителем.

2) Промежуточные устройства, используемые на канальном уровне, называются мостами или мостами, а коммутаторы

3) Промежуточное устройство, используемое сетевым уровнем, называется маршрутизатором.

4) Промежуточное устройство, используемое над сетевым уровнем, называется шлюзом. Использование шлюза для соединения двух несовместимых систем требует преобразования протокола на верхнем уровне.

Повторители и мосты лишь расширяют сеть. С точки зрения сетевого уровня это все еще сеть и не называется сетевым соединением.

Поэтому, когда мы обсуждаем межсетевое соединение, мы все имеем в виду использование маршрутизаторов для сетевого межсоединения и маршрутизации. По некоторым историческим причинам в предыдущей литературе маршрутизаторы также назывались шлюзами.

04 Попробуйте кратко объяснить функции следующих протоколов: IP, ARP и ICMP.

IP-протокол (Интернет-протокол): соединяет множество разнородных сетей, так что эти сети с разными характеристиками кажутся единой сетью на сетевом уровне.

Протокол ARP (протокол разрешения адресов): протокол разрешения адресов, сопоставляющий IP-адреса с MAC-адресами.

ICMP (Протокол управляющих сообщений Интернета): Протокол управляющих сообщений Интернета. Для эффективной пересылки IP-дейтаграмм и повышения шансов на успешную доставку ICMP используется на уровне Интернета, что позволяет хостам или маршрутизаторам сообщать об ошибках и предоставлять информацию о нештатных ситуациях. . Отчет.

05 Как выражается IP-адрес?

Вся сеть представляет собой единую абстрактную сеть. IP-адрес — это 32-битный идентификатор, который уникален во всем мире и присваивается каждому интерфейсу каждого хоста (или маршрутизатора), подключенного к Интернету.

IP-адреса в настоящее время назначаются ICANN, Интернет-корпорацией по присвоению имен и номеров.

Для хостов и маршрутизаторов IP-адреса представляют собой 32-битные двоичные коды. Чтобы улучшить читаемость, мы часто вставляем пробел в каждые 8 бит 32-битного IP-адреса (но в машине такого пробела нет). Чтобы облегчить людям запоминание и письмо, его эквивалентное десятичное число часто выражается. . и добавьте десятичную точку между каждым числом. Это десятичная запись с точками.

IP-адрес не только идентифицирует хост (или маршрутизатор), но также идентифицирует сеть, к которой подключен этот интерфейс. Таким образом, 32-битный IP-адрес имеет двухуровневую структуру и состоит из двух полей: номер сети + номер хоста. .

Номер сети идентифицирует сеть, к которой подключен хост (или маршрутизатор). Номер сети должен быть уникальным во всем Интернете.

Номер хоста идентифицирует хост (маршрутизатор). Таким образом, IP-адрес уникален во всем Интернете.

06 Каковы основные характеристики IP-адреса? 1) IP-адреса уникальны во всем Интернете.

2) Все IP-адреса равны

3) Каждый IP-адрес состоит из двух частей: номера сети и номера хоста.

4) Когда агентство по управлению IP-адресами выделяет IP-адреса, оно выделяет только сетевые номера, а остальные номера хостов распределяются подразделением, которое получает сетевой номер, что облегчает управление.

07 Попробуйте объяснить разницу между IP-адресом и MAC-адресом. Зачем использовать эти два разных адреса?

IP-адрес: известный как виртуальный адрес, программный адрес или логический адрес, IP-адрес представляет собой адрес, используемый сетевым уровнем и вышестоящими уровнями, и является логическим адресом (IP-адрес называется логическим адресом, поскольку IP-адрес реализовано в программном обеспечении).

MAC-адрес: поскольку MAC-адрес закреплен в ПЗУ сетевой карты, MAC-адрес часто называют аппаратным адресом или физическим адресом. MAC-адрес — это адрес, используемый канальным уровнем.

IP-адрес помещается в заголовок IP-дейтаграммы, а MAC-адрес помещается в заголовок MAC-кадра.

Зачем использовать эти два разных адреса?

Поскольку в мире существуют различные сети, они используют разные MAC-адреса. Чтобы эти разнородные сети могли взаимодействовать друг с другом, необходимо выполнить очень сложную работу по преобразованию MAC-адресов, поэтому пользователям или пользовательским хостам практически невозможно выполнить эту работу.

Даже адресация MAC-адресов Ethernet, распределенных по всему миру, чрезвычайно сложна.

Однако IP-адресация решает эту проблему. Каждый хост, подключенный к Интернету, должен иметь только IP-адрес, и связь между ними может быть такой же простой и удобной, как если бы они были подключены к одной сети, даже если ARP необходимо вызывать несколько раз. чтобы найти MAC-адрес, но этот процесс автоматически выполняется компьютерным программным обеспечением и невидим для пользователя.

08 Каковы основные различия между схемой IP-адресов и системой телефонных номеров моей страны?

IP-адрес разделен на номер сети и номер хоста. Он не отражает географическое местоположение хоста. Хотя номера телефонов отражают информацию о географическом местоположении телефона, номера телефонов в одном и том же месте похожи.

Примечание. Система телефонных номеров моей страны представляет собой иерархическую структуру, разделенную по административным регионам. Телефонные номера в одном регионе имеют одинаковое количество префиксов. Несколько телефонов с похожими номерами должны находиться географически близко друг к другу. IP-адреса не имеют этого атрибута.

09 Контрольная сумма заголовка IP-дейтаграммы не проверяет данные в датаграмме. Какова самая большая выгода от этого? В чем обратная сторона?

Самым большим преимуществом этого является то, что это может снизить вычислительную нагрузку и повысить скорость обработки маршрутизатора.

Недостаток в том, что ошибки в части данных не могут быть обнаружены вовремя, а ошибки можно обнаружить только по прибытии на хост.

10 Когда маршрутизатор обнаруживает, что контрольная сумма IP-дейтаграммы неверна, почему он отбрасывает ее вместо того, чтобы попросить станцию-источник повторить передачу дейтаграммы? Почему бы не использовать код проверки CRC для расчета контрольной суммы заголовка?

Исходный сайт не требуется повторно отправлять, поскольку поле адреса может быть неверным и правильный исходный сайт не может быть найден.

Неиспользование CRC означает упрощение вычислений.

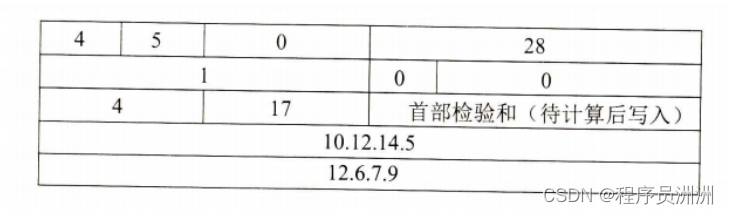

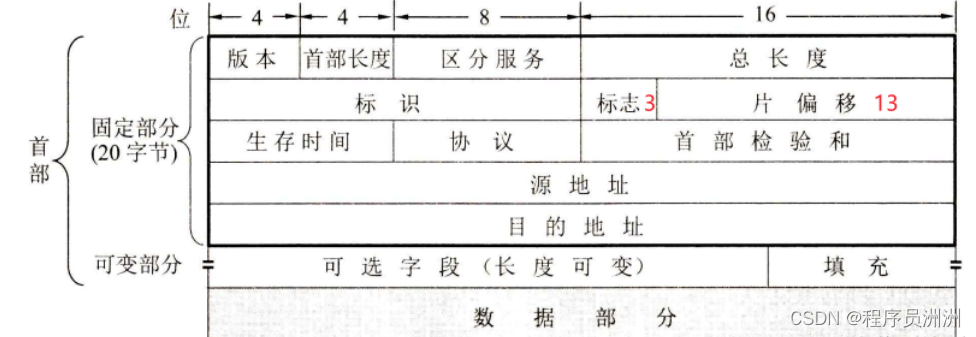

11 Предположим, что IP-дейтаграмма использует фиксированный заголовок, а конкретные значения каждого поля показаны на рисунке (за исключением IP-адреса, все они выражены в десятичной форме. Для вычисления значения, которое должно быть использовано двоичная арифметика). быть записано в поле контрольной суммы заголовка (используя двоичную форму).

0100 0101 0000 0000 0000 0000 0001 1100 0000 0000 0000 0001 0000 0000 0000 0000 0000 0100 0001 0001 0000 0000 0000 0000 0000 1010 0000 1100 0000 1110 0000 0101 0000 1100 0000 0110 0000 0111 0000 1001 —————————————— Правило расчета состоит в том, чтобы прибавлять единицу к каждому двум. Если в старшем бите есть перенос, прибавляйте 1 к младшему биту результата. Таким образом, полученный результат — 0111 0100 0100 1110, а дополнительный код: 1000 1011 1011 0001.

12 Пересчитайте предыдущий вопрос, но используйте шестнадцатеричный метод расчета (преобразуйте каждое 16-значное двоичное число в 4 шестнадцатеричные цифры, а затем выполните вычисления по правилам шестнадцатеричного сложения). Сравните эти два метода.

По смыслу вопроса:

4 5 0 0 0 0 1 С 0 0 0 1 0 0 0 0 0 4 1 1 0 0 0 0 0 А 0 С 0 Е 0 5 0 С 0 6 0 7 0 9 Правила расчета: переносите 1 каждые 16 и в старшем бите есть перенос, затем прибавляйте 1 к младшему биту результата расчета, таким образом, результат будет 744E, Код дополнения — 8BB1. Видно, что результаты двух расчетов равны.

13 Каков максимальный MTU блока передачи? К какому полю заголовка IP-дейтаграммы оно относится?

Максимальная единица передачи MTU: это максимальная длина поля данных в кадре данных, указанная протоколом канального уровня.

Когда IP-дейтаграмма инкапсулируется в кадр канального уровня, общая длина дейтаграммы (то есть заголовок плюс часть данных) не должна превышать значение MTU, указанное нижележащим канальным уровнем. Например, наиболее часто используемый Ethernet указывает, что его значение MTU составляет 1500 байт. Если IP-дейтаграмма превышает длину максимального блока передачи MTU, ее необходимо фрагментировать.

MTU относится к полю общей длины IP-дейтаграммы.

14 В Интернете дейтаграммы, передаваемые в виде фрагментированных IP-дейтаграмм, собираются на конечном узле назначения. Существует другой подход, то есть данные фрагментируются, а затем один раз собираются через сеть. Попробуйте сравнить преимущества и недостатки этих двух методов.

Лучше собирать его на станции назначения, а не на промежуточном маршрутизаторе:

1) Маршрутизаторам легче обрабатывать датаграммы

2) Не все фрагменты дейтаграмм проходят через один и тот же маршрутизатор, поэтому на каждом промежуточном маршрутизаторе всегда может отсутствовать несколько фрагментов дейтаграмм для сборки.

3) Возможно, пакет позже пройдет через сеть, которая также разделит эти датаграммы на более мелкие части. Если маршрутизатор собран посередине, его можно собирать несколько раз.

15 TCP-сообщение длиной 3200 бит передается на уровень IP и называется дейтаграммой после добавления 160-битного заголовка. Интернет ниже соединен двумя локальными сетями через маршрутизаторы, но часть данных самого длинного кадра данных, который может быть передан второй локальной сетью, составляет всего 1200 бит, поэтому дейтаграмма должна быть фрагментирована на маршрутизаторе. Сколько бит данных вторая локальная сеть должна передать на свой верхний уровень («данные» здесь, конечно, относятся к данным, видимым для локальной сети)?

Часть данных в самом длинном кадре данных, который может быть передан по второй локальной сети, составляет всего 1200 бит. Видно, что максимальная длина каждой IP-дейтаграммы составляет 1200 бит, поэтому длина части данных равна:

1200 - 160 = 1040 bit

Данные, передаваемые TCP в IP, имеют размер 3200 бит = 1024 + 1024 + 1024 + 128, поэтому 3200-битные данные необходимо разделить на 4 фрагмента дейтаграммы. (Фрагментация дейтаграмм осуществляется в единицах по 8 байт, поэтому количество байтов в каждом фрагменте должно быть целым числом, кратным 8 байтам, а последний фрагмент не требуется)

Каждый фрагмент дейтаграммы плюс информация заголовка:

3200 + 160*4 = 3840 bit

Следовательно, вторая локальная сеть должна передать 3840 бит данных на свой верхний уровень.

15 (1) Попытайтесь объяснить, почему для каждого элемента, хранящегося в кэше ARP, установлен таймер тайм-аута от 10 до 20 минут. Какие проблемы возникнут, если это событие будет установлено слишком большим или слишком маленьким? (2) Перечислите как минимум две ситуации, когда нет необходимости отправлять пакеты запроса ARP (то есть нет необходимости запрашивать IP-адрес назначения для преобразования в соответствующий MAC-адрес).

1) Поскольку хосты или маршрутизаторы могут быть добавлены в локальную сеть (или хосты или маршрутизаторы могут быть удалены) в любое время, взаимосвязь между IP-адресами и MAC-адресами необходимо обновлять в любое время.

Если время установлено слишком маленьким, записи кэша ARP будут обновляться слишком быстро, а сетевые ресурсы будут заняты при частой отправке запросов и ответов ARP, что приведет к перегрузке сети.

Если время установлено слишком большим и обновление записей кэша ARP происходит слишком медленно, хост после замены сетевой карты может не иметь возможности обмениваться данными с другими хостами в сети.

2) Первый случай: IP-адрес назначения записывается в ARP-кеш и извлекается непосредственно из кеша без отправки ARP-запроса.

Второй случай: хост-источник отправляет широковещательный пакет.

Третий случай: хост-источник и хост-получатель используют каналы «точка-точка» (PPP).

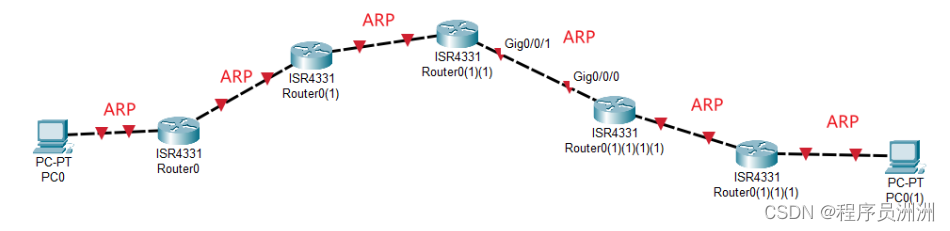

17 Хост A отправляет IP-дейтаграмму хосту B, проходя по пути через 5 маршрутизаторов. Сколько раз в общей сложности ARP используется при отправке IP-дейтаграмм?

Всего используется 6 ARP.

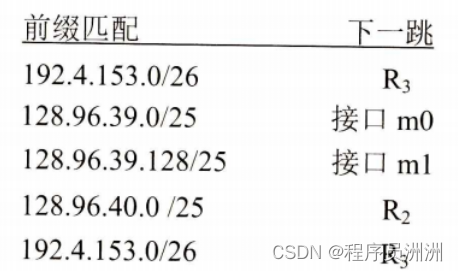

18 Предположим, что маршрутизатор установил следующую таблицу пересылки:

Всего было получено 5 пакетов, их адреса назначения: 1)128.96.39.10 2)128.96.40.12 3)128.96.40.151 4)192.4.153.17 5)192.4.153.90 Попробуйте рассчитать следующий прыжок отдельно

1) Если номер сети состоит из первых 26 цифр или первых 25 цифр, полученный номер сети — 128.96.39.0, поэтому соответствующий следующий переход — это интерфейс m0.

2) Если номер сети состоит из первых 26 цифр, полученный номер сети — 128.96.40.0. Если номер сети состоит из первых 25 цифр, полученный номер сети также равен 128.96.40.0, поэтому соответствующий следующий переход — R2.

3) Если номер сети состоит из первых 26 цифр, полученный номер сети равен 128.96.40.128. Если номер сети состоит из первых 25 цифр, полученный номер сети также равен 128.96.40.128. Сопоставление не удается, поэтому сопоставление следующего перехода. это маршрут по умолчанию R4.

4) Если номер сети состоит из первых 26 цифр, полученный номер сети равен 192.4.153.0. Если номер сети состоит из первых 25 цифр, полученный номер сети также равен 192.4.153.0, поэтому соответствующий следующий переход — R3.

5) Если номер сети состоит из первых 26 цифр, полученный номер сети — 192.4.153.64. Если номер сети — это первые 25 цифр, полученный номер сети также является 192.4.153.0, поэтому оба они не совпадают. соответствующий следующий переход является маршрутом по умолчанию R4.

19 Определенному подразделению присвоен адресный блок 129.250/16. В подразделении имеется 4000 машин, равномерно распределенных в 16 различных местах. Попробуйте назначить блок адресов для каждого местоположения и найти минимальный и максимальный IP-адреса в каждом блоке адресов.

4000 машин равномерно распределены по 16 различным локациям, тогда количество машин в каждой локации:

4000/16 = 250 (Тайвань)

Тогда можно будет вычислить,По крайней мере требуется8номер хоста(27<250<28),Тогда номер подсети 32-16-8=8(бит)

поэтому,

Номер подсети первого выделенного блока адресов равен 0000 0001, поэтому диапазон IP-адресов этого блока адресов составляет 129.250.1.1~129.250.1.254.

Номер подсети второго выделенного блока адресов равен 0000 0010, поэтому диапазон IP-адресов этого блока адресов составляет 129.250.2.1~129.250.2.254.

Номер подсети третьего выделенного блока адресов равен 0000 0011, поэтому диапазон IP-адресов этого блока адресов составляет 129.250.3.1~129.250.3.254.

Номер подсети выделенного четвертого блока адресов равен 0000 0100, поэтому диапазон IP-адресов этого блока адресов составляет 129.250.4.1~129.250.4.254.

По аналогии, номер подсети X-го блока адресов — X, а диапазон IP-адресов — 129.250.X.1~129.250.X.254.

(Обратите внимание, что IP-адреса с номерами хостов, состоящими только из 0 или 1, не могут быть назначены)

20 Длина дейтаграммы составляет 4000 байт (фиксированная длина заголовка). Сейчас он передается через сеть, но максимальная длина данных, которую может передать эта сеть, составляет 1500 байт. На сколько более коротких дейтаграмм его следует разделить? Каковы должны быть значения длины поля данных, поля смещения фрагмента и флага MF каждого фрагмента дейтаграммы?

Первое, что следует помнить, это то, что IP-дейтаграмма имеет фиксированную длину заголовка в 20 байт.

поэтому,Можно подсчитать, что длина части данных этой сети составляет 4000-20 = 3980 байт, поскольку текущая максимальная длина данных, которая может быть передана по сети, составляет 1500 байт, поэтому максимальная часть данных, которая может быть передана по этой сети. составляет 1480 байт, 3980 = 1480+1480+1020, поэтому его следует разделить на 3 более коротких фрагмента дейтаграммы:

Длина поля данных фрагмента первой дейтаграммы равна 1480, а поле смещения фрагмента равно 0. Поскольку фрагменты есть позже, MF = 1.

Длина поля данных фрагмента второй дейтаграммы равна 1480, а поле смещения фрагмента равно 1480/8 = 185 (смещение фрагмента основано на 8 байтах в качестве единицы смещения). Поскольку есть фрагменты позже, MF = 1.

Длина поля данных фрагмента третьей дейтаграммы равна 1020, а поле смещения фрагмента — 2960/8 = 370. Поскольку это последний фрагмент, MF = 0.

21 Напишите алгоритм поиска маршрутов на уровне IP Интернета.

Алгоритм поиска маршрутов с использованием CIDR:

1) Извлеките IP-адрес назначения из дейтаграммы, полученной интернет-провайдером.

2) Побитно объединить IP-адрес и маски существующих элементов в таблице маршрутизации маршрутизатора провайдера и записать результаты последовательно после побитовой операции И.

3) Выберите сеть назначения на основе принципа соответствия самого длинного префикса и переправьте полученную дейтаграмму в выбранную совпадающую сеть назначения.

Советы: Принцип сопоставления по самому длинному префиксу: в пределах одного сегмента сети, чем длиннее маска, тем лучше совпадение.

Алгоритм поиска маршрутов по маскам подсети:

1) Извлеките IP-адрес назначения из заголовка полученной дейтаграммы.

2) Определить, является ли это прямая доставка

Проверьте сети, напрямую подключенные к маршрутизатору, одну за другой, и используйте маску подсети каждой сети и IP-адрес назначения побитно. Если они совпадают, он доставляется напрямую (IP-адрес преобразуется в MAC-адрес и IP-адрес). датаграмма формируется и отправляется). Если совпадений нет, задача пересылки завершается;

3) Если для адреса назначения в таблице маршрутизации имеется характерный маршрут хоста, отправьте дейтаграмму по следующему набору маршрутов, указанному в таблице маршрутизации, в противном случае перейдите к пункту 4)

4) Проверьте каждую строку в таблице маршрутизации одну за другой и отправьте совпадающую датаграмму маршрутизатору следующего перехода, указанному в перенаправлении, в противном случае перейдите к шагу 5)

5) Если в маршрутизаторе есть маршрут по умолчанию, дейтаграмма будет отправлена на указанный маршрутизатор по умолчанию, в противном случае будет сообщено об ошибке при пересылке пакета.

22 Ниже приведены блоки адресов размером 4/24, что позволяет добиться максимально возможной агрегации.

Поскольку первые два байта четырех адресных блоков одинаковы, просто преобразуйте третий байт каждого адресного блока в двоичный:

212.56.1000 0100.0

212.56.1000 0101.0

212.56.1000 0110.0

212.56.1000 0111.0

Можно обнаружить, что часть 212.56.1000 01 одинакова, поэтому ее можно объединить в 212.56.132.0/22.

23 Существует два блока адресов CIDR: 208.128/11 и 208.130.28/22. Содержит ли один блок адреса адрес другого? Если да, укажите на это и объясните, почему.

Блок адреса 208.128/11 содержит блок адреса 208.130.28/22, поскольку первые 11 бит предыдущего блока адреса совпадают с первыми 11 битами следующего блока адреса.

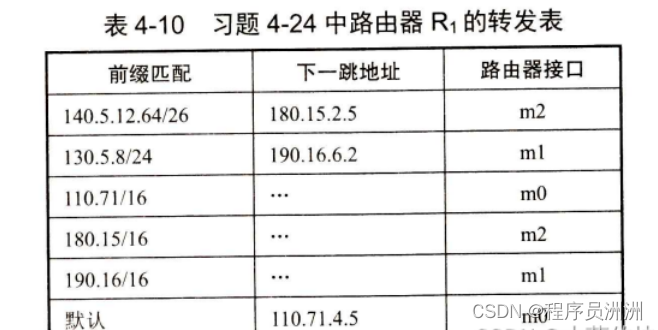

24 Известно, что таблица пересылки маршрутизатора R1 имеет следующий вид:

Попробуйте нарисовать топологию подключения каждой сети и необходимых маршрутизаторов, а также отметить необходимые IP-адреса и интерфейсы. Неопределенные обстоятельства должны быть указаны.

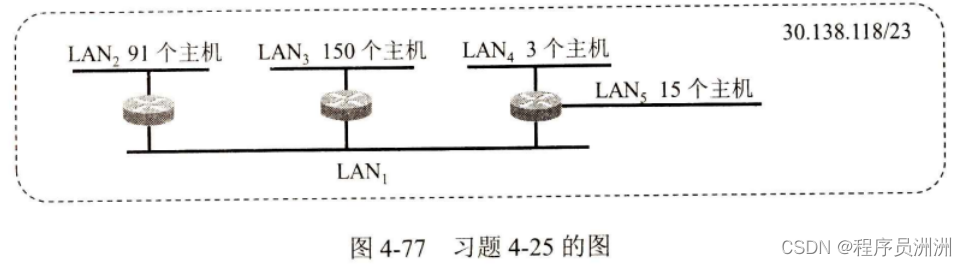

25 Блок IP-адресов, назначенный автономной системе, — 30.138.118/23 и содержит 5 локальных сетей. Схема подключения показана на рисунке. Количество хостов в каждой локальной сети указано на Рисунке 4-77. Попробуйте указать блок адресов (включая префикс) каждой локальной сети.

Как показано на картинке,Под LAN1 имеется три локальные сети.,По крайней мере требуетсяраспространять6(22-2<3<23-2)адреса;

LAN2Хоть бы выделили126адреса(26-2<91<27-2);

LAN3Хоть бы выделили254адреса(27-2<150<28-2);

LAN4Хоть бы выделили6адреса(22-2<4<23-2);

LAN5Хоть бы выделили30адреса(24-2<15<25-2);

Итак, если разделить по адресу от большей к меньшей, то это может быть:

LAN1——30.138.118.192/29

LAN2——30.138.118/25

LAN3——30.138.119/24

LAN4——30.138.118.224/29

LAN5——30.138.118.128/27

Вышеуказанное — лишь один из многих методов деления, и результатов деления может быть много.

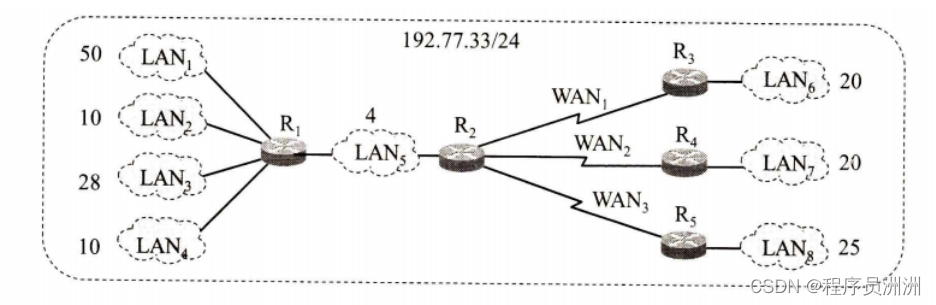

26 Крупная компания имеет штаб-квартиру и три подчиненных отдела. Сетевой префикс, присвоенный компании, — 192.77.33/24. Схема сети компании показана на рис. 4-78. В штаб-квартире 5 локальных сетей, среди которых LAN1LAN4 подключены к маршрутизатору R1, а R1 подключен к маршрутизатору R2 через LAN5. R2 подключен к LAN6LAN8 трех удаленных отделов через WAN. Число, отмеченное рядом с каждой локальной сетью, представляет собой количество хостов в локальной сети. Попробуйте назначить соответствующий префикс сети для каждой локальной сети.

Если распределить в порядке убывания количества хостов, то это может быть (есть много способов разделить, главное, чтобы блоки адресов не перекрывались):

LAN1: 192.77.33.0/26 (номер подсети: 00)

LAN3: 192.77.33.64/27 (номер подсети: 010)

LAN8: 192.77.33.96/27 (номер подсети: 011)

LAN6: 192.77.33.128/27 (номер подсети: 100)

LAN7: 192.77.33.160/27 (номер подсети: 101)

LAN2: 192.77.33.192/28 (номер подсети: 1100)

LAN4: 192.77.33.208/28 (номер подсети: 1101)

LAN5: 192.77.33.224/29 (номер подсети: 11100)

27 Какой из следующих адресов соответствует 86.32/12? Пожалуйста, объясните, почему?

①86.33.224.123 ②86.79.65.216 ③86.58.119.74 ④86.68.206.154

Первый, поскольку взяты первые 12 цифр первого адреса, соответствует 86,32, поэтому выбирается первый, а остальные три варианта не совпадают.

28 Какой из следующих префиксов адреса соответствует 2.52.90.140? Пожалуйста, объясните, почему? ①0/4 ②32/4 ③4/6 ④80/4

В качестве ① возьмите первые 4 цифры числа 2.52.90.140, которое равно 0 и соответствует

В качестве ② возьмите первые 4 цифры 2.52.90.140, что равно 0! =32, поэтому оно не соответствует

В качестве ③ возьмите первые 6 цифр 2.52.90.140, что равно 0! =4, поэтому оно не соответствует

В качестве ④ возьмите первые 4 цифры 2.52.90.140, что равно 0! =80, поэтому оно не соответствует

29 Какой из следующих префиксов соответствует адресам 152.7.77.159 и 152.31.47.252. Объясните, почему? ①152.40/13 ②153.40/9 ③152.64/12 ④152.0/11 ④, потому что первые 11 цифр двух адресов, указанных в вопросе, совпадают ④, а остальные варианты не соответствуют условиям.

30 Сколько бит содержится в каждом из сетевых префиксов, соответствующих следующим маскам? 1)192.0.0.0; 2)240.0.0.0; 3)255.224.0.0; 4)255.255.255.252;

Количество «1» в маске — это количество цифр в префиксе сети, а количество «0» — это количество цифр в номере хоста. поэтому: 1) 2 человека 2) 4 цифры 3) 11 место 4) 30 человек

31 Известно, что адрес в блоке адресов — 140.120.84.24/20. Попробуйте найти минимальный адрес и максимальный адрес в этом блоке адресов. Что такое маскировка адреса? Сколько адресов содержится в адресном блоке? Сколько адресов класса C эквивалентны этому?

В соответствии с этим IP-адресом сетевой префикс этого блока адресов может быть получен как 140.120.80/20.

поэтому минимальный адрес: 140.120.80.0/20, максимальный адрес: 140.120.95.255/20.

Маска адреса: 255.255.240.0 (все первые 20 бит равны 1, а все последующие биты равны 0).

В адресном блоке 2^12 адресов.

Эквивалентно 212/28=16 адресам класса C.

32 Известно, что в определенном блоке адресов есть адрес 190.87.140.202/29. Попробуйте пересчитать предыдущий вопрос.

В соответствии с этим IP-адресом сетевой префикс этого блока адресов может быть получен как 190.87.140.200.

поэтому,

Минимальный адрес: 190.120.87.200/29, максимальный адрес: 190.128.95.207/29.

Маска адреса: 255.255.255.248 (все первые 29 бит равны 1, а все последующие биты равны 0).

В адресном блоке 2^3 адреса.

Эквивалентно 23/28=1/32 адресам класса C.

33 Некоторому объекту присвоен адресный блок 136.23.12.64/26. Теперь его нужно дополнительно разделить на четыре одинаково больших подсети. Вопрос: (1) Какова длина сетевого префикса каждой подсети? (2) Сколько адресов в каждой подсети? (3) Каков адресный блок каждой подсети? (4) Каковы минимальные и максимальные адреса, которые можно назначить хостам в каждой подсети?

1) Для разделения на 4 подсети требуется двузначный номер подсети, поэтому сетевой префикс каждой подсети составляет 26+2=28 цифр. 2) В каждой подсети 32-28 = 4-значные номера хостов, поэтому всего адресов 2^4. 3) Адресный блок каждой подсети: ①136.23.12.64/28; ②136.23.12.80/28; ④136.23.12.112/28; 4) Наименьший адрес, который можно выделить. Самый большой адрес, который можно выделить. ① 136.23.12.65/28 136.23.12.78/28 ② 136.23.12.81/28 136.23.12.94/28 ③ 136.23.12.97/28 136.23.12.110/28 ④ 136.23.12.113/28 136.23.12.126/28

34 Каковы основные различия между этими двумя типами протоколов: IGP и EGP?

IGP — протокол внутреннего шлюза: это протокол маршрутизации, используемый в автономной системе. Он не имеет никакого отношения к тому, какие протоколы маршрутизации используются другими автономными системами в Интернете. В настоящее время наиболее часто используемые протоколы маршрутизации этого типа — RIP и OSPF.

EGP — протокол внешнего шлюза: если хост-источник и хост-получатель находятся в разных автономных системах (две автономные системы могут использовать разные протоколы внутреннего шлюза), то при выборе маршрутизации между AS разных автономных систем вам необходимо использовать протокол внешнего шлюза. EGP В настоящее время наиболее часто используемым протоколом внешнего шлюза является BGP версии 4 (BGP-4).

35 Кратко опишите основные особенности протоколов маршрутизации RIP, ODPF и BGP?

Основные возможности RIP:

① Это протокол внутреннего шлюза, его самым большим преимуществом является простота.

②RIP — это протокол маршрутизации, основанный на векторе расстояния. Определение «расстояния» в RIP следующее: расстояние от маршрутизатора до сети с прямым подключением определяется как 1; расстояние от хоста до сети с косвенным подключением определяется по мере прохождения маршрутизатора. . +1

③Требовать от каждого маршрутизатора в сети вести учет расстояния от него до любой другой сети назначения.

④RIP позволяет одному пути содержать только 15 сетей, поэтому «расстояние» равно 16, что означает, что он недостижим. Видно, что RIP подходит только для небольших сетей.

⑤RIP требует, чтобы маршрутизаторы в сети обменивались информацией только с соседними маршрутизаторами.

⑥Информация, которой обменивается маршрутизатор, — это вся информация, известная этому маршрутизатору.

⑦Обмен информацией о маршрутизации через фиксированные промежутки времени.

⑧ «Плохие новости распространяются медленно, хорошие новости распространяются быстро». Сбои в сети часто распространяются дольше.

Основные возможности OSPF:

① Это протокол внутреннего шлюза, разработанный для устранения недостатков протокола RIP.

②OSPF — это протокол маршрутизации, основанный на состоянии канала.

③Отправить сообщение всем маршрутизаторам в этой автономной системе – используя метод лавинной рассылки.

④Отправленное сообщение представляет собой статус соединения всех маршрутизаторов, соседних с этим маршрутизатором (обменивается только часть информации, а не вся информация).

⑤Когда статус соединения меняется или время от времени, маршрутизатор отправляет информацию о соединении всем маршрутизаторам, используя метод лавинной рассылки.

⑥Поскольку маршрутизаторы часто обмениваются информацией о состоянии маршрутизации, все маршрутизаторы могут в конечном итоге создать базу данных с информацией о состоянии канала, то есть структурную схему топологии всей сети.

⑦Самым большим преимуществом OSPF является то, что процесс обновления быстро сходится.

Основные возможности BGP:

①BGP — это протокол внешнего шлюза. Его задача заключается не в обнаружении и расчете маршрутов, а в контроле распространения маршрутов и выборе наилучшего маршрута.

②BGP использует TCP в качестве протокола транспортного уровня (номер порта: 179), что повышает надежность протокола.

③BGP — это протокол маршрутизации на основе вектора расстояния, разработанный для предотвращения образования петель.

④BGP предоставляет множество стратегий маршрутизации, обеспечивающих гибкую фильтрацию и выбор маршрутов.

⑤BGP использует запускаемые инкрементные обновления вместо периодических обновлений.

36 RIP использует UDP, OSPF использует IP, а BGP использует TCP. Каковы преимущества этого? Почему RIP периодически обменивается информацией о маршрутизации с соседними станциями, а BGP — нет?

BGP как маршрутизация между протоколами автономных систем,Необходимо нести много маршрутной информации,Намного превышает количество маршрутов, выполняемых IGP. поэтому BGP должен поддерживаться надежным протоколом. BGP выбрал протокол TCP в качестве протокола для передачи информации.,Вместо IP/UDP. Преимущество этого в том, что TCP — это протокол, ориентированный на соединение.,Он может обеспечить надежность передачи данных сам по себе.,Обеспечивать надежность передачи маршрутизируемых протокольных сообщений в сети посредством ретрансляции и других механизмов.,Таким образом, сам протокол BGP может сохранить работу по проектированию и обеспечить надежность передачи.,Упрощена конструкция протокола.

Поскольку RIP и OSPF используют протоколы, не ориентированные на соединение (UDP/IP), сам протокол UDP/IP не может гарантировать надежную передачу сообщений протокола маршрутизации. Поэтому RIP и OSPF должны обеспечивать маршрутизацию сообщений протокола через свои собственные реализации протокола. передача в сети. Для этого RIP использует метод регулярного обновления и повторно передает маршруты через регулярные промежутки времени. OSPF выполняет неявное подтверждение сообщений об обновлении маршрута посредством согласования между главным и подчиненным устройствами.

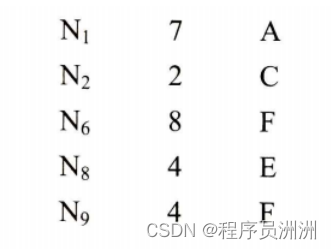

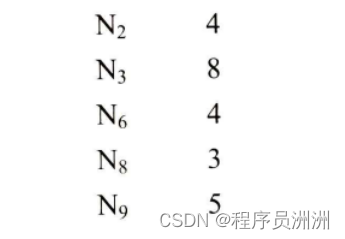

37 Предположим, что таблица маршрутизации маршрутизатора B в сети содержит следующие элементы (эти три столбца представляют «сеть назначения», «расстояние» и «маршрутизатор следующего перехода» соответственно):

Теперь B получает информацию о маршрутизации, отправленную от C (эти два столбца обозначают «сеть назначения» и «расстояние»).

Попробуйте найти обновленную таблицу маршрутизации маршрутизатора B (подробно объясните каждый шаг). Для первой части информации: сеть назначения — N2, расстояние — 5, следующий переход — C. Это означает, что маршрут от B до N2 через C изменился, поэтому информация о маршрутизации обновляется напрямую.

Для второй части информации: сеть назначения — N3, расстояние — 9, следующий переход — C. Обнаружено, что исходная таблица маршрутизации не имеет маршрута к N3, поэтому информация о маршрутизации напрямую добавляется в таблицу маршрутизации. таблица маршрутизации.

Для третьего сообщения: сеть назначения — N6, расстояние — 5, следующая. прыжокдаC,Обнаружено, что в исходной таблице маршрутизации существует маршрут от B до N6.,Расстояние8>5,Поэтому обновите информацию о маршрутизации

Для четвертой части информации: сеть назначения — N8, расстояние — 4, следующий переход — C. Обнаружено, что в исходной таблице маршрутизации есть маршрут от E до N8, а расстояние равно 4 = 4. , поэтому информация о маршрутизации не обновляется.

Для пятой информации: сеть назначения — N9, расстояние — 6, следующий. прыжокдаC,Обнаружено, что в исходной таблице маршрутизации существует маршрут от F до N9.,Расстояние4<6,Поэтому информация о маршрутизации не обновляется.

Таким образом, обновленная таблица маршрутизации: Н17А N25C N39C N65C Н8 4 Е N94F

38 Сеть показана на Рисунке 4-79. Предположим, что AS1 и AS4 запускают программу RIP, а AS2 и AS3 запускают программу OSPF. Процедуры eBGP и iBGP выполняются между AS. На данный момент предполагается, что между AS2 и AS4 нет физического соединения (пунктирная линия на рисунке представляет это предположение).

(1) Какой протокол использует маршрутизатор R3c для определения префикса X (X находится в AS4)? (2) Какой протокол использует маршрутизатор R3a для определения префикса X? (3) Какой протокол использует маршрутизатор R1c для определения префикса X? (4) Какой протокол использует маршрутизатор R1d для определения префикса X?

(1)протокол eBGP (2)протокол iBGP (3)протокол eBGP (4)протокол iBGP

39 Сеть такая же, как указано выше. Маршрутизатор R1d знает о префиксе X и записывает префикс X в таблицу пересылки. (1) Должен ли маршрутизатор R1d пересылать пакеты с интерфейса 1 или интерфейса 2? Кратко опишите причины. (2) Теперь предположим, что между AS2 и AS4 существует физическое соединение, то есть пунктирная линия на рисунке становится сплошной линией. Предположим, что маршрутизатор R1d знает, что достижение префикса X может пройти через AS2, но также может пройти через AS3. Должен ли маршрутизатор R1d пересылать пакеты с интерфейса 1 или интерфейса 2? Кратко опишите причины. (3) Теперь предположим, что между AS2 и AS4 существует еще одна AS5 (AS5 не показана между пунктирными линиями на рисунке). Предположим, что маршрутизатор R1d знает, что префикс достижения AS5 AS4], но также может быть маршрутизирован [AS3 АС4]. Должен ли маршрутизатор R1d пересылать пакеты с интерфейса 1 или интерфейса 2? Кратко опишите причины.

(1) Пересылать пакеты из интерфейса 1, поскольку между AS4 и AS2 нет физического соединения. Если используется интерфейс 2, между маршрутизаторами будет больше пересылки. (2) Переслать пакет из интерфейса 2. Между AS2 и AS4 существует физическое соединение. Пересылка из интерфейса 2 уменьшит время пересылки между маршрутизаторами. (3) Переслать пакет из интерфейса 1, поскольку количество раз пересылки маршрутизаторами между AS5 неизвестно. Если пройдет еще один AS5, пакет может быть перенаправлен гораздо большим количеством маршрутизаторов, что является пустой тратой времени.

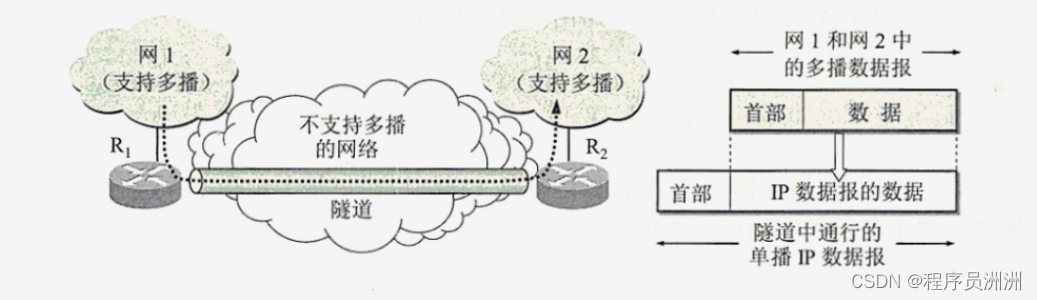

40 Каковы ключевые моменты протокола IGMP? Как туннелирование используется в многоадресной рассылке?

IGMP — это протокол управления группами Интернета. Это не отдельный протокол, а неотъемлемая часть всего протокола Интернета IP. IGMP не является протоколом для управления всеми членами группы многоадресной рассылки в Интернете. IGMP не знает ни количества членов в многоадресной группе, ни того, в каких сетях эти участники распределены. Протокол IGMP позволяет маршрутизатору многоадресной рассылки, подключенному к локальной сети, узнать, присоединился ли хост (строго говоря, процесс на хосте) в локальной сети к определенной группе многоадресной рассылки или вышел из нее.

Очевидно, что один только протокол IGMP не может выполнить задачу многоадресной рассылки. Маршрутизаторы многоадресной рассылки, подключенные к локальной сети, также должны работать вместе с другими маршрутизаторами многоадресной рассылки в Интернете, чтобы доставлять дейтаграммы многоадресной рассылки всем членам группы с минимальными затратами. Это требует использования протоколов многоадресной маршрутизации.

Концептуально работу IGMP можно разделить на два этапа:

①Первый этап: когда хост присоединяется к новой группе многоадресной рассылки, хост должен отправить сообщение IGMP на адрес многоадресной рассылки группы многоадресной рассылки, чтобы заявить, что он хочет стать членом группы. После того как локальный маршрутизатор многоадресной рассылки получает сообщение IGMP, он также использует протокол многоадресной маршрутизации для пересылки членства в группе другим маршрутизаторам многоадресной рассылки в Интернете.

②Второй этап: отношения между членами группы динамичны. Локальный многоадресный маршрутизатор периодически опрашивает узлы в локальной сети, чтобы узнать, являются ли они по-прежнему членами группы. Пока один хост отвечает группе, многоадресный маршрутизатор считает группу активной. Однако если группа по-прежнему не получила ответа от хоста после нескольких запросов, многоадресный маршрутизатор подумает, что все хосты в сети покинули группу, поэтому он больше не будет пересылать членство в этой группе другим многоадресным маршрутизаторам.

Технология туннелирования подходит для ситуаций, когда местоположения групп многоадресной рассылки географически разбросаны. Например, на рисунке ниже сеть 1 и сеть 2 поддерживают многоадресную рассылку. Теперь хост в сети 1 осуществляет многоадресную рассылку некоторым хостам в сети 2. Однако сеть между маршрутизаторами R1 и R2 не поддерживает многоадресную рассылку, поэтому R1 и R2 не могут пересылать дейтаграммы по адресам многоадресной рассылки. С этой целью маршрутизатор R1 снова инкапсулирует многоадресную дейтаграмму, то есть добавляет обычный заголовок дейтаграммы, делая ее одноадресной дейтаграммой, отправляемой на одну станцию назначения, а затем отправляет ее от R1 к R2 через «туннель».

После того, как одноадресная дейтаграмма достигает маршрутизатора R2, маршрутизатор R2 удаляет ее заголовок, заставляя ее вернуться к исходной многоадресной дейтаграмме и продолжить пересылку на несколько станций назначения.

41 Что такое VPN? Каковы характеристики, преимущества и недостатки VPN? Сколько существует категорий VPN?

VPN – виртуальная частная сеть,«Частная сеть», используемая для связи между хостами внутри одной организации.,«Частная сеть» здесь на самом деле не выделена.,Вместо этого используется технология туннелирования, позволяющая узлам одной организации взаимодействовать через внешний Интернет.,Точно так же, как хосты общаются напрямую, используя частную сеть.Особенности VPN:

(1) Гарантия безопасности. VPN использует технологию шифрования для шифрования передаваемых данных путем создания туннеля для обеспечения конфиденциальности и безопасности данных. (2) Обеспечение качества обслуживания (QoS). VPN могут предоставлять разные уровни гарантий качества обслуживания для разных требований. (3) Масштабируемость и гибкость. VPN поддерживает любой тип потока данных через Интернет и Экстранет (экстрасеть, экстрасеть, межкорпоративная сеть). (4) Управляемость. VPN можно легко управлять с точки зрения пользователей и операторов.

Преимущества и недостатки VPN:

преимущество:

① По сравнению с традиционными глобальными сетями виртуальные частные сети могут снизить эксплуатационные расходы и затраты на подключение для удаленных пользователей. Кроме того, фиксированные расходы на связь через VPN помогают предприятиям лучше понимать свои операционные расходы. VPN также могут предоставить недорогие возможности создания глобальных сетей.

② Виртуальная частная сеть обеспечивает высокий уровень безопасности, используя передовые протоколы шифрования и идентификации для предотвращения перехвата данных, а также для предотвращения перехвата данных похитителями данных и другими неавторизованными пользователями.

③ Хорошо спроектированная виртуальная частная сеть широкополосного доступа является модульной и масштабируемой. Технология виртуальной частной сети позволяет пользователям использовать простую в настройке инфраструктуру Интернета, позволяя быстро и легко добавлять новых пользователей в сеть. Эта возможность означает, что предприятия могут предоставлять большие объемы сетевых ресурсов и приложений без добавления дополнительной инфраструктуры.

④Виртуальные частные сети позволяют мобильным сотрудникам, сотрудникам, работающим надомно, деловым партнерам и другим лицам получать доступ к сети компании, используя локально доступные технологии высокоскоростного широкополосного доступа, такие как DSL, кабельное телевидение и Wi-Fi. Кроме того, высокоскоростные широкополосные соединения обеспечивают экономичный способ подключения удаленных офисов.

недостаток:

①Надежность и производительность виртуальных частных сетей Интернета больше не находятся под прямым контролем предприятия. Организации должны полагаться на поставщиков интернет-услуг, предлагающих виртуальные частные сети, чтобы поддерживать работоспособность сервисов. Этот фактор очень важен при заключении соглашения об уровне обслуживания с интернет-провайдером для создания соглашения, гарантирующего различные показатели производительности.

② Предприятиям непросто создать и развернуть виртуальную частную сеть. Эта технология требует высокого уровня понимания вопросов сети и безопасности, а также тщательного планирования и настройки. Поэтому рекомендуется выбрать интернет-провайдера, который занимается более конкретными эксплуатационными проблемами.

③VPN-продукты и решения разных производителей не всегда совместимы друг с другом.,Потому что многие поставщики не желают или не могут соблюдать стандарты технологий виртуальных частных сетей. Поэтому смешивание и подбор оборудования может вызвать технические трудности. с другой стороны,Использование оборудования от одного поставщика может увеличить затраты.

④Виртуальные частные сети могут создавать угрозу безопасности при использовании с беспроводными устройствами. Особенно проблематичен роуминг между точками доступа. Любое решение, основанное на высоком уровне шифрования, будет скомпрометировано, поскольку пользователи перемещаются между точками доступа. К счастью, есть сторонние решения, устраняющие этот недостаток.

Типы VPN: Интранет, Экстранет, VPN с удаленным доступом.

42 Что такое НАТ? Каковы характеристики НАПТ? Каковы преимущества и недостатки NAT?

НАТ: NAT использует локальные адреса во внутренней частной сети. Когда внутренний хост хочет связаться с внешней сетью, он заменяет внутренний адрес глобальным адресом на граничном маршрутизаторе или брандмауэре, который является законным зарегистрированным адресом для маршрутизации. использоваться извне. Для обычного использования в общедоступной сети особый метод заключается в замене поля локального адреса в IP-пакете глобальным IP-адресом.

Особенности НАПТ:

Сопоставьте внутреннее соединение с отдельным IP-адресом во внешней сети и добавьте к адресу номер порта TCP, выбранный устройством NAT, чтобы несколько хостов с локальными адресами могли совместно использовать маршрутизатор NAT с глобальным IP-адресом.

Преимущества НАТ: Сохраняйте глобальные адреса Обработка пересечения адресов Повышение гибкости безопасность Недостатки NAT: Увеличение задержки Сложность настройки и обслуживания Некоторые приложения не поддерживаются

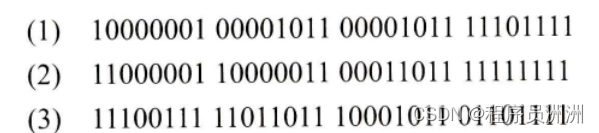

43 Попробуйте преобразовать следующие адреса IPv4 из двоичной записи в десятичную с точкой.

(1)129.11.11.239 (2)193.131.27.255 (3)231.219.139.111

44 Предположим, что первый адрес сегмента — 146.102.29.0, а последний адрес — 146.102.32.255. Найдите количество адресов в этом сегменте. (32-29+1)x(255-0+1) = 1024 (штук)

45 Известно, что один из адресов в сети 1/27 — 167.199.170.82. Каковы маска сети, длина сетевого префикса и длина сетевого суффикса этой сети?

Сетевая маска: 255.255.255.224 Длина префикса сети: 27 Длина сетевого суффикса: 5

46 Известные условия такие же, как и в приведенном выше вопросе. Каковы номер адреса, первый адрес и последний адрес этого адресного блока? Количество адресов: 2^5 = 32 Первый адрес: 167.199.170.64 Последний адрес: 167.199.170.95.

47 Определенному устройству назначен блок адресов 14.24.74.0/24. Устройство должно использовать три подсети. Конкретные требования для этих трех блоков подадресов: для подсети N1 требуется 120 адресов, для подсети N2 требуется 60 адресов, для подсети N3 требуется 10 адресов. . Приведите, пожалуйста, план распределения адресного блока.

разделен на три подсети,По крайней мере требуется Двузначный номер подсети2^2>3,поэтому: План распределения может быть: N1: 14.24.74.0/26 N2:14.24.74.128/26 N3: 14.24.74.192/26

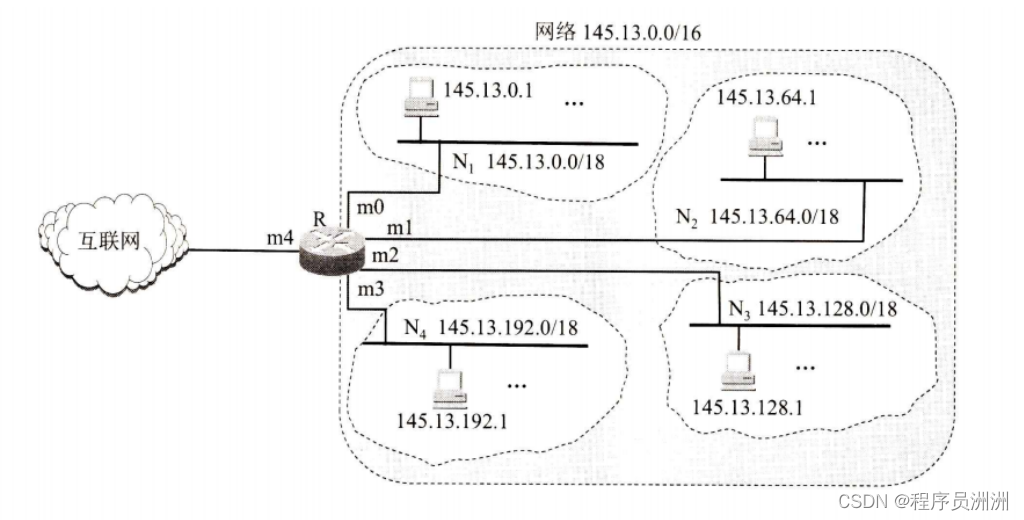

48 Как показано на рисунке 4-80, сеть 145.13.0.0/16 разделена на четыре подсети N1, N2, N3 и N4. Интерфейсы, соединяющие эти четыре подсети с маршрутизатором R, — это m0, m1, m2 и m3 соответственно. Пятый интерфейс м4 подключен к Интернету.

(1) Попробуйте предоставить таблицу маршрутизации маршрутизатора R. (2) Маршрутизатор R получает пакет, и его адрес назначения — 145.13.160.78. Попытайтесь выяснить, как этот пакет пересылается.

(1) Маска подсети сети назначения, следующий переход 145.13.0.0/18 255.255.192.0 м0 145.13.64.0/18 255.255.192.0 м1 145.13.128.0/18 255.255.192,0 м2 145.13.192.0/18 255.255.192,0 м3 Другое М м4 (2) 145.13.160.78 пересылается по m2

49 Получен пакет с адресом назначения D. = 11.1.2.5. В таблице пересылки можно найти три элемента:

Какой маршрут следует выбрать при пересылке этого пакета? В соответствии с принципом сопоставления по самому длинному префиксу, хотя все три маршрута могут быть сопоставлены, маршрут 3 является самым длинным, поэтому следует выбрать маршрут 3.

50 То же, что и выше. Предположим, что в сети назначения 11.0.0.0/8 маршрута 1 есть хост H, а его IP-адрес — 11.1.2.3. Когда мы отправляем пакет на хост H, в соответствии с критерием соответствия самого длинного префикса, приведенная выше таблица пересылки перенаправляет пакет в сеть назначения 11.1.2.0/24 маршрута 3. Иногда критерий соответствия самого длинного префикса работает неправильно?

С критерием соответствия самого длинного префикса проблем нет. Проблема заключается в IP-адресе хоста H.

Если вы просто посмотрите на сеть 11.0.0.0/8, то вы знаете, что префикс этой сети состоит из 8 цифр, а остальные 24 цифры — это номер хоста, поэтому присвоение хоста-id вполне допустимо. = 1.2.3 на определенный хост.

Обратите внимание, что сеть 11.1.2.0/24 является подсетью сети 11.0.0.0/8, а IP-адрес 11.1.2.3 является действительным IP-адресом подсети 11.1.2.0/24. Когда сети 11.0.0.0/8 назначен номер хоста для этой сети, повторное использование адресов в подсети 11.1.2.0/24 запрещено. Это приведет к перекрытию блоков сетевых адресов, что приведет к путанице.

51 Известный блок адресов CIDR — 200.56.168.0/21. (1) Попробуйте представить этот адресный блок в двоичной форме. (2) Сколько блоков адресов класса C включает в себя этот блок адресов CIDR?

(1) 110 1000,0011 1000,1001 1000,0000 0000 (2) 2(32-21)/28 = 2^3(штуки)

52 Предлагаемый протокол IPv6 не имеет контрольной суммы заголовка. Каковы плюсы и минусы этого?

преимущество: Контрольная сумма заголовка исключается, что ускоряет обработку датаграмм маршрутизатором.

недостаток: Уровень канала передачи данных уже отбросил кадры с ошибками, поэтому сетевой уровень может пропустить этот шаг. Однако не исключается, что существуют также ошибки, которые не могут быть обнаружены уровнем канала передачи данных. Такая вероятность крайне мала.

53 В заголовке IPv4 есть поле «Протокол», но его нет в фиксированном заголовке IPv6. почему это?

Информация в этом поле не требуется всем маршрутизаторам на пути передачи IP-дейтаграмм. Поле протокола требуется только узлу назначения. В IPv6 поле «следующий заголовок» используется для выполнения функции поля «протокол» в IPv4.

54 При использовании IPv6 необходимо ли менять протокол ARP? Если да, то должно ли это быть концептуальное изменение или техническое изменение?

Концептуально никаких изменений не требуется. Технически требуется больший домен (также называемый сегментом), поскольку запрошенный IP-адрес теперь больше.

55 IPv6 допускает фрагментацию только в исходной точке. Каковы преимущества этого?

IPv6 ограничивает фрагментацию наименьшим MTU (1280 байт), который может быть гарантирован источником.,Или завершите максимальную единицу передачи пути перед отправкой данных.,для определения минимального MTU на пути к конечной точке. Когда необходим шардинг,Исходная точка сначала фрагментирует отчет о данных перед его отправкой.,Убедитесь, что каждый фрагмент данных меньше, чем MTU.по этому пути, и фрагменты являются сквозными.,Фрагменты в пути не допускаются.

Сквозная фрагментация может снизить нагрузку на маршрутизаторы, упростить обработку дейтаграмм промежуточными узлами и позволить маршрутизаторам обрабатывать больше дейтаграмм в единицу времени.

56 Предположим, что 1 миллион адресов IPv6 выделяется каждую 1 пикосекунду. Подсчитайте, сколько лет потребуется, чтобы исчерпать адресное пространство IPv6. Это можно сравнить с возрастом Вселенной (около 10 миллиардов лет).

По расчетам, 2128/1018/3600/24/265 = 1,08^14 (приблизительно равно) Эквивалент 10^3 возраста Вселенной.

57 Попробуйте записать следующий IPv6-адрес в краткой форме, используя метод нулевого сжатия:

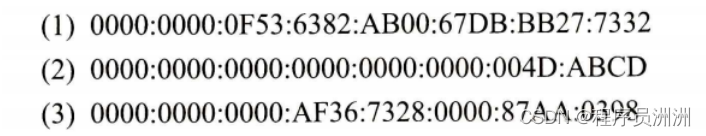

(1)::F53:6382:AB00:67DB:BB27:7332 (2)::4D:ABCD (3)::AF36:7328:0:87AA:398

58 Попробуйте написать следующий IPv6-адрес без сжатия в исходной форме:

(1)0000:0000:0000:0000:0000:0000:0000:0000 (2)0000:00AA:0000:0000:0000:0000:0000:0000 (3)0000🔢0000:0000:0000:0000:0000:0003 (4)0123:0000:0000:0000:0000:0000:0001:0002

59 Каковы методы перехода с IPv4 на IPv6?

Потому что весь Интернет теперь слишком велик, поэтому,«Укажите дату», с этого дня все маршрутизаторы перейдут на IPv6.,очевидноданеосуществимо,так,Переход на IPv6 может осуществляться только постепенно.,в то же время,Вновь установленные системы IPv6 также должны быть обратно совместимыми.

Вот две стратегии перехода на IPv6:

①Двойной стек протоколов:

Это означает, что до полного перехода на IPv6 некоторые хосты (или маршрутизаторы) оснащены протоколами IPv4 и IPv6. Хост с двумя протоколами использует DNS системы доменных имен для запроса, какой протокол использует хост назначения, если DNS возвращает If. это адрес IPv4, то исходный хост будет использовать адрес IPv4, в противном случае он будет использовать IPv6. Однако этот метод требует слишком больших затрат, поскольку необходимо установить два набора протоколов.

②Туннельная технология:

Лучше, чем описанный выше метод, основная суть этого метода заключается в инкапсуляции дейтаграммы IPv6 в дейтаграмму IPv4, когда дейтаграмма IPv6 входит в сеть IPv4. Когда такая дейтаграмма IPv4 передается от маршрутизатора A через C и D к E, кажется, что дейтаграмма IPv6 передается в туннеле сети IPv4.

60 Как работает многопротокольная коммутация по меткам MPLS? Каковы его основные функции?

Принцип работы:

В традиционной IP-сети каждый раз, когда пакет достигает маршрутизатора, он должен просмотреть таблицу маршрутизации и найти IP-адрес следующего перехода в соответствии с принципом «соответствия по самому длинному префиксу». Когда сеть большая, поиск таблицы маршрутизации, содержащей большое количество элементов, занимает много времени. При возникновении внезапного трафика буфер часто переполняется, что приводит к потере пакетов, увеличению задержки передачи и снижению пропускной способности. качество обслуживания.

Важной особенностью MPLS является то, что он не использует префиксы IP-адресов переменной длины для поиска соответствующих элементов в таблице пересылки. Вместо этого каждая IP-дейтаграмма, входящая в домен MPLS, помечается «меткой» фиксированной длины, а затем помечается. IP-дейтаграмма. Использование аппаратного обеспечения для пересылки IP-дейтаграмм устраняет необходимость перехода на третий уровень и использования программного обеспечения для поиска таблицы маршрутизации каждый раз, когда она достигает маршрутизатора. Таким образом, скорость пересылки IP-дейтаграмм значительно увеличивается.

Использование аппаратной технологии для пересылки маркированных IP-датаграмм называется коммутацией по меткам. «Переключение» также означает, что при пересылке он больше не переходит на третий уровень для поиска таблицы пересылки, а использует аппаратное обеспечение на втором уровне в соответствии с таблицей пересылки. метка вперед. MPLS может использовать различные протоколы канального уровня, такие как PPP, Ethernet, ATM и Frame Relay.

Основные функции:

(1) Это сетевая технология, ориентированная на соединение.

(2) Каждый маршрутизатор LSR с коммутацией меток в домене MPLS использует специальный протокол распределения меток LDP для обмена сообщениями и поиска пути, соответствующего конкретной метке. Когда IP-дейтаграмма поступает в домен MPLS, она помечается, а затем маршрутизатор LSR с коммутацией меток в базовой части домена MPLS использует аппаратное обеспечение для ее пересылки, тем самым ускоряя скорость пересылки IP-дейтаграммы.

(3) В MPLS можно использовать несколько протоколов, но наиболее часто используемым является протокол IP.

(4) Он имеет функцию пересылки эквивалентного класса FEC. Вместо того, чтобы присваивать разные метки каждой IP-дейтаграмме, входной узел присваивает одну и ту же метку IP-дейтаграммам, принадлежащим одному и тому же FEC, и, следовательно, пересылает их одинаковым способом.

(5) MPLS может использовать FEC для балансировки нагрузки. Сетевые администраторы могут лучше управлять сетевыми ресурсами, используя настраиваемое FEC. Такая практика балансировки сетевой нагрузки также называется организацией трафика.

61 В чем разница между обобщенной пересылкой SDN и традиционной пересылкой на основе конечной точки?

①Традиционная пересылка пересылает пакеты на основе таблицы пересылки, тогда как обобщенная пересылка пересылает пакеты на основе «таблицы потоков». ② Обобщенная пересылка не только пересылает пакеты, но и пересылает пакеты с одним и тем же адресом назначения от разных интерфейсов (для балансировки нагрузки). ③Обобщенная пересылка также может перезаписать IP-заголовок или искусственно заблокировать или отбросить некоторые пакеты. ④ Обобщенная переадресация доступна не только на сетевом уровне, но также может соответствовать различным уровням. Поэтому оборудование, осуществляющее обобщенную пересылку, следует называть не маршрутизатором, а коммутатором пакетов или коммутатором OpenFlow.

62 Давайте попробуем назвать три поля в заголовке IP-дейтаграммы, которые могут сопоставляться в OpenFlow 1.0. Перечислите три заголовка IP-дейтаграмм, которые не могут быть сопоставлены в OpenFlow. Может совпадать: IP-адрес назначения, приоритет VLAN, MAC-адрес назначения.

Невозможно сопоставить: поле TTL, длину датаграммы, проверку ошибок.

63 Сеть показана на рисунке 4-81. (1) Предположим, что маршрутизатор R1 пересылает все пакеты, предназначенные для сетевого префикса 123.1.2.16/29, из интерфейса 4. (2) Предположим, что маршрутизатор R1 хочет переслать пакеты, отправленные H1, на адрес 123.1.2.16/29 из интерфейса 4, а пакеты, отправленные H2, на адрес 123.1.2.16/29 из интерфейса 3. Хотел бы спросить, в двух вышеперечисленных случаях можете ли вы дать таблицу переадресации роутера R1? В таблице пересылки необходимо указать только интерфейс, через который должны пересылаться пакеты, предназначенные для 123.1.2.16/29.

(1) Интерфейс переадресации сетевого префикса Интерфейс 123.1.2.16/29 4 (2) По условиям темы предоставление таблицы переадресации невозможно.

65 Маршрутизатор подключен к трем подсетям. Общий префикс этих трех подсетей — 255.2.17/24. Предположим, что в подсети N1 — 62 хоста, в подсети N2 — 105 хостов, а в подсети N3 — 12 хостов. Попробуйте назначить префиксы этим трем подсетям.

План распределения может быть: Н2:255.2.17.0/25 Н1:255.2.17.128/26 Н3:255.2.17.192/28

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами