Использование неавторизованного плагина обнаружения отрыжки autorize

Официальное описание Autorize

Эта статья воспроизведена с сайта Помощь сообществу(https://secself.com/),Массивные вводные учебные материалы.

Autorize — это расширение автоматического обнаружения принудительной авторизации для Burp Suite. Он написан на Python экспертом по безопасности приложений Бараком Тавили. Autorize разработан, чтобы помочь тестировщикам безопасности, выполняя автоматическое тестирование авторизации. В последней версии Autorize также может выполнять автоматическое тестирование аутентификации.

Autorize — это расширение, призванное помочь тестерам на проникновение обнаружить уязвимости авторизации, одну из наиболее трудоемких задач при тестировании на проникновение веб-приложений.

Для просмотра сайта пользователям с высокими разрешениями достаточно. Расширение автоматически повторяет каждый запрос сеанса с пользователем с низким уровнем привилегий и обнаруживает уязвимости авторизации.

Помимо уязвимостей авторизации, уязвимости аутентификации также могут быть обнаружены путем повторения каждого запроса без каких-либо файлов cookie.

Плагин работает без какой-либо настройки, но также имеет широкие возможности настройки, позволяя настраивать степень детализации условий выполнения авторизации и определять, какие запросы плагин должен проверять, а какие нет. Вы можете сохранить статус плагина и экспортировать отчет о проверке авторизации в формате HTML или CSV.

Сообщаемый статус выполнения следующий:

Обход! - красный

Обеспечьте это! - зеленый

Правоприменение? ? ? (Пожалуйста, настройте обязательный детектор) - Желтый

Установить

- скачать Burp Люкс (очевидно): http: //portswigger.net/burp/download.html

- скачать Jython независимый JAR:http ://www.jython.org/download.html

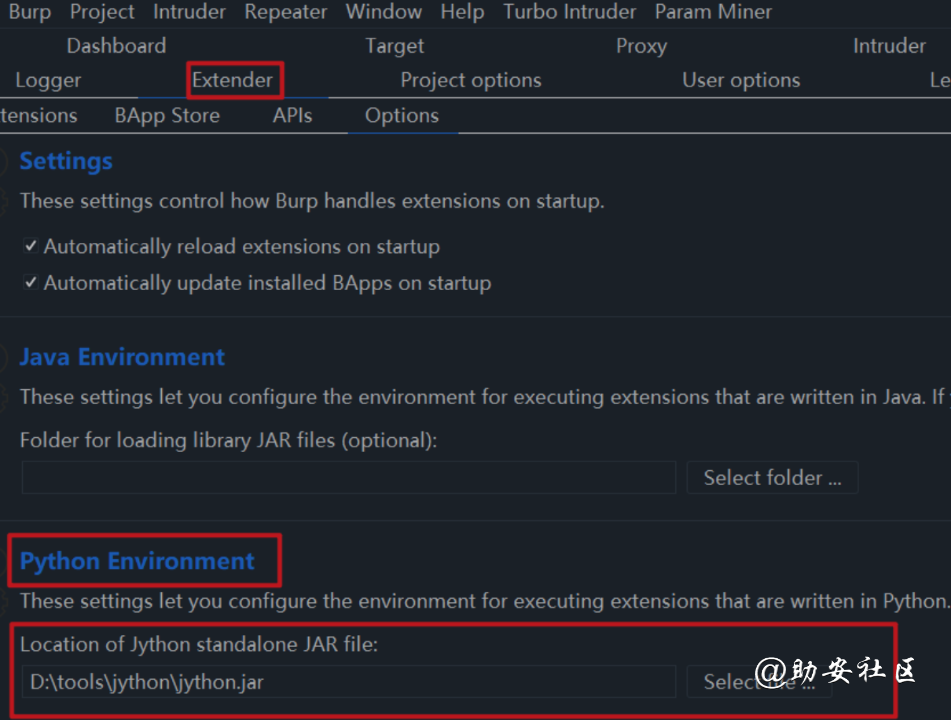

- Открыть burp -> Extender -> Options -> Python Environment -> Select File -> выбирать Jython standalone JAR

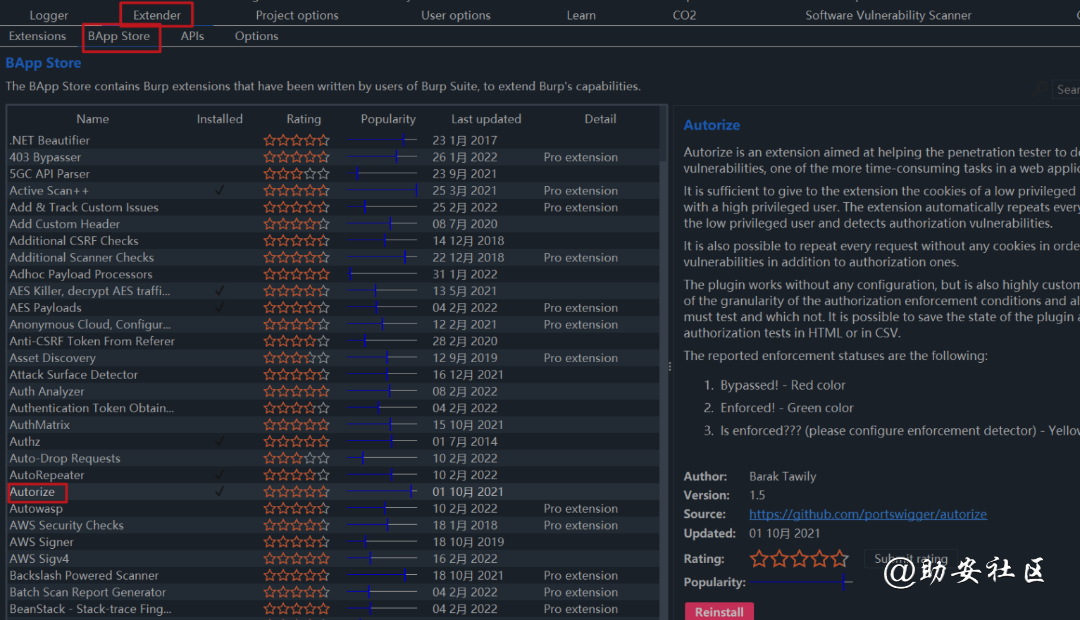

- от BApp Store Установить Autorize Или выполните следующие действия:

- скачать Autorize.py документ.

- Открыть Burp -> Extender -> Extensions -> Add -> выбирать Autorize.py документ.

- Посетите вкладку Autorize и наслаждайтесь автоматическим определением авторизации :)

среда jython

Загрузите сначала

Официальный сайт для скачивания: Jython Standalone Downloads | Jython

Конфигурация следующая

Официальный сайт для скачивания: Jython Standalone Downloads | Jython

- BApp Store Установить

Руководство пользователя – Как использовать?

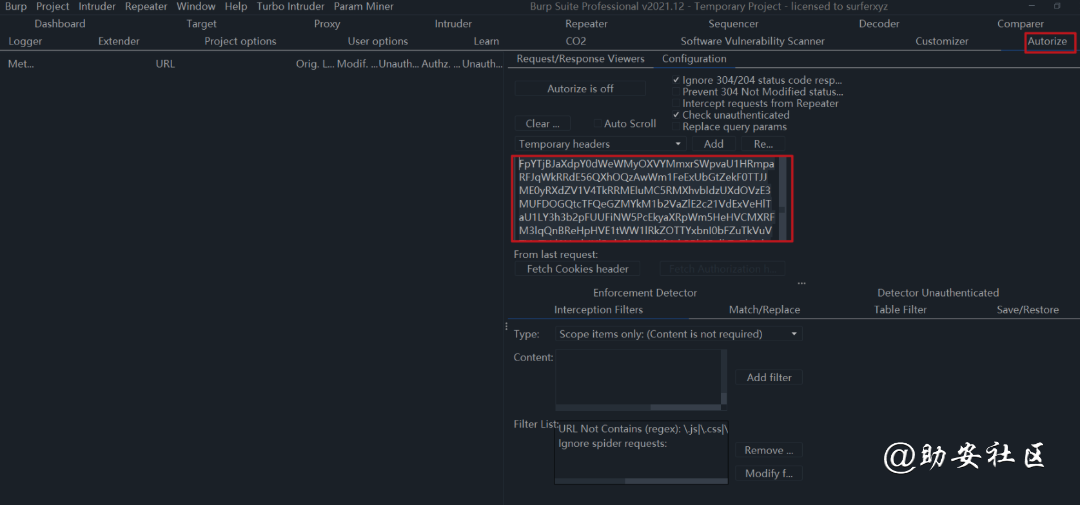

- Установитьназад,Autorize вкладка будет добавлена в Burp。

- Открыть Вкладка конфигурации (Autorize -> Configuration)。

- Получите заголовок токена авторизации пользователя с низким уровнем привилегий (Cookie/Authorization) и скопируйте его в текстовое поле, содержащее текст «Вставьте сюда заголовок инъекции». Уведомление:Вставленные сюда заголовки будут заменены.(если существует)илидобавить в(если не существует)。

- Если проверка подлинности не требуется, снимите флажок Проверить. неаутентифицированный» (без каких-либо cookie Запросы для пользователей с низким уровнем привилегий кроме использования cookie Помимо выполнения авторизации проверьте выполнение аутентификации)

- Установите флажок «Перехватывать запросы от повторителя», чтобы перехватывать запросы, отправленные через повторитель.

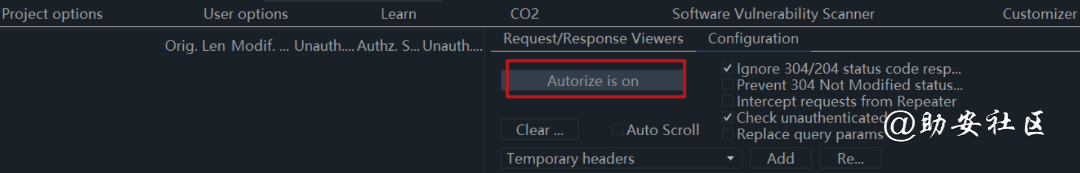

- Нажмите «Перехват выключен», чтобы начать перехват трафика, чтобы Autorize могла проверить принудительное выполнение авторизации.

- Откройте браузер и настройте параметры прокси-сервера для передачи трафика в Burp.

- Перейдите к приложению, которое вы хотите протестировать с помощью пользователя с высоким уровнем привилегий.

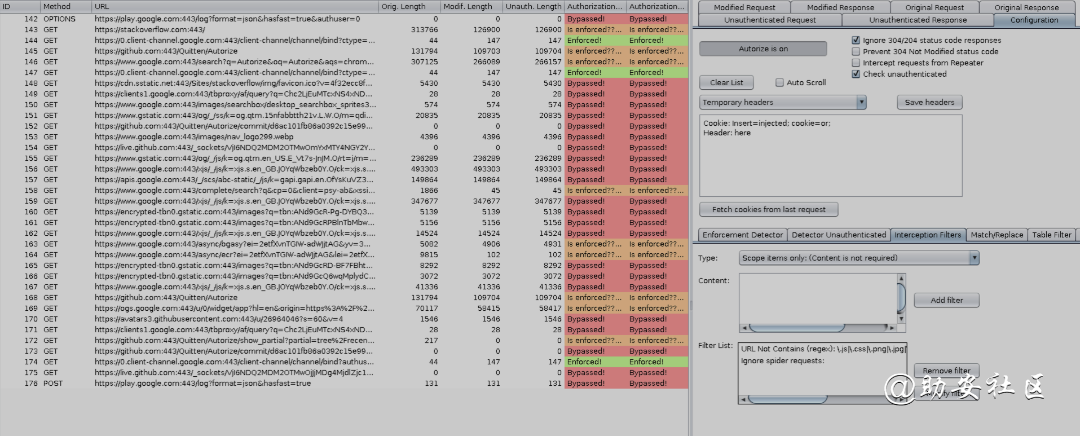

- В таблице Autorize будет показан запрошенный URL-адрес и статус выполнения.

- Вы можете нажать на определенный URL-адрес и просмотреть исходный/измененный/неаутентифицированный запрос/ответ, чтобы изучить различия.

использовать

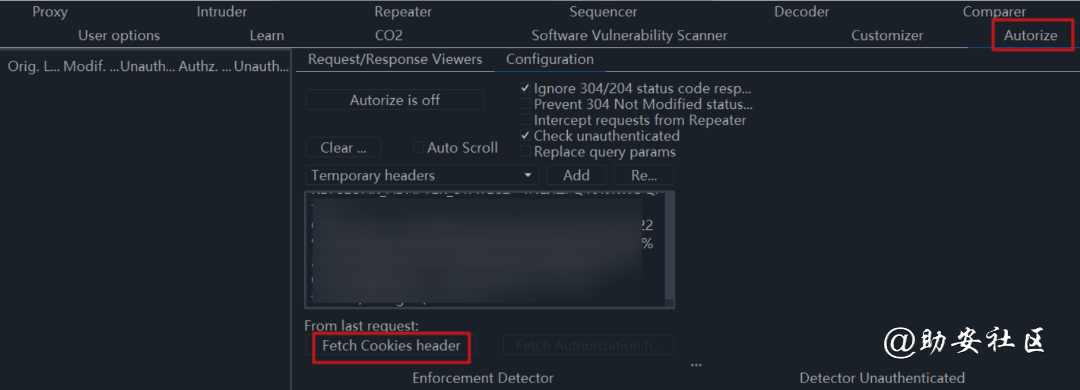

1. Получите файлы cookie с низким уровнем привилегий

Вы можете скопировать файл cookie с низким уровнем привилегий здесь.

Или нажмите заголовок «Извлечь файлы cookie», чтобы извлечь файлы cookie из самой последней истории запросов.

2 Откройте плагин

3. В прокси-браузере Burp откройте страницу как пользователь с высокими привилегиями. В это время запрос будет получен в левой части плагина.

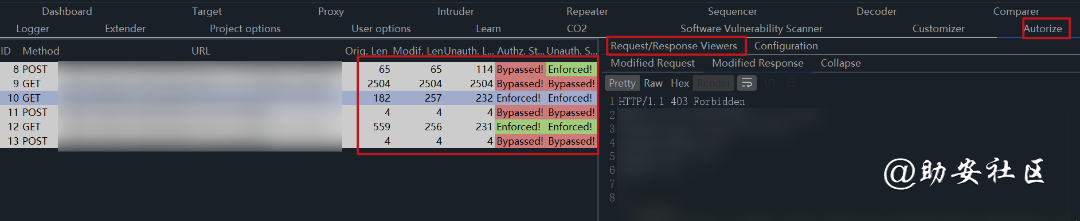

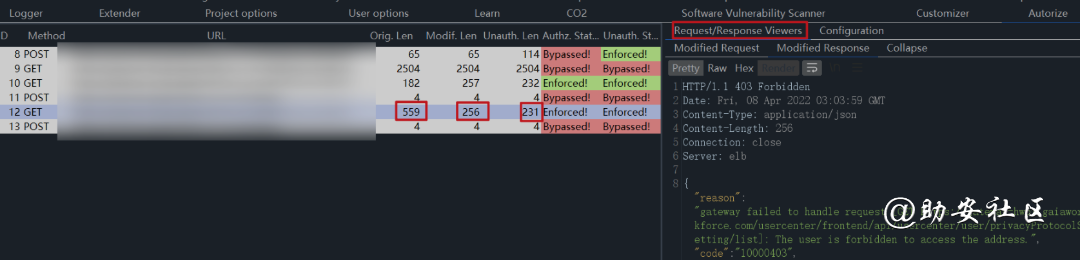

4 При просмотре в прокси-браузере плагин запишет три запроса и ответа:

Исходный запрос файлов cookie

Модифицированный запрос файла cookie (файл cookie с низким уровнем привилегий, скопированный ранее)

Нет запроса на использование файлов cookie

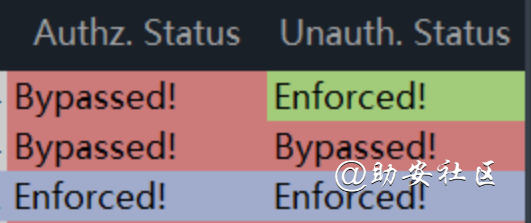

Сначала посмотрите на цвет: красный символизирует перенапряжение, желтый — неопределенность, а зеленый — все в порядке.

Красный цвет в левом столбце означает возможность превышения полномочий;

Красный цвет в правом столбце означает возможность несанкционированного доступа;

Затем нажмите на три цифры, обозначающие длину ответа, чтобы просмотреть конкретный ответ справа.

Если ответ содержит конфиденциальные данные или некоторые запросы на публикацию с добавлениями, удалениями или изменениями, вы можете сообщить об ошибке.

Статус выполнения авторизации

Существует 3 состояния выполнения:

- Обход! - красный

- Обеспечьте это! - зеленый

- Правоприменение? ? ? (Пожалуйста, настройте детектор правоохранительных органов) — Желтый

Первые два состояния очень понятны, поэтому я не буду вдаваться в подробности.

Третье состояние означает, что Autorize не может определить, следует ли принудительно применять авторизацию, поэтому Autorize попросит вас настроить фильтр на вкладке «Детектор принудительного применения». Существует две разные вкладки детектора принудительного применения: одна для обнаружения принудительного выполнения запросов с низкими привилегиями, а другая — для обнаружения принудительного применения неавторизованных запросов.

Фильтр «Детектор выполнения» позволит Autorize обнаруживать выполнение аутентификации и авторизации в ответах сервера по длине содержимого или строке (буквальной строке или регулярному выражению) в теле сообщения, заголовках или полном запросе.

Например, если статус выполнения запроса определен как «Разрешено выполнение??? (пожалуйста, настройте детектор выполнения)», вы можете исследовать измененный/исходный/непроверенный ответ и увидеть, что измененное тело ответа содержит строку «Вы не иметь разрешение на выполнение действия», поэтому вы можете добавить фильтр со значением отпечатка пальца «У вас нет разрешения на выполнение действия», чтобы Autorize искал этот отпечаток пальца и автоматически определял, была ли применена авторизация. Ту же операцию можно выполнить, определив фильтр длины контента или отпечаток пальца в заголовке.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами