EVMProxyInspect: мощный инструмент обнаружения прокси-серверов EVM с несколькими цепочками.

О EVMProxyInspect

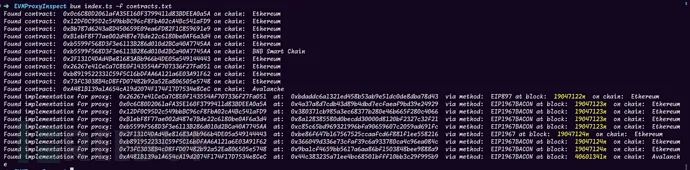

EVMProxyInspect — это инструмент обнаружения прокси-серверов Ethereum EVM. Этот инструмент может помочь исследователям обнаружить прокси-серверы EVM в многоцепочных экосистемах.

Этот инструмент показывает, как такие инструменты, как etherscan, обнаруживают прокси-серверы, и позволяет нам самостоятельно выполнять обнаружение прокси-серверов. Следует отметить, что этот инструмент поддерживает многоцепочечную экологию и режимы нескольких агентов.

Введение функции

1. Автоматическое определение режима прокси; 2. Автоматическая цепь обнаружения; 3. Поддержка нескольких цепочек; 4. Поддержка нескольких режимов агентства; 5. Поддержка исторического поиска;

Поддерживаемые режимы

Прокси-маяк EIP-1967 Минимальный прокси-режим EIP-1167 Режим универсального обновляемого агента EIP-1822 Прокси-маяк EIP-1967 Шаблон делегированного агента EIP-897 Прозрачный прокси OpenZeppelin Агент безопасности Гнозиса Составной агент контроллера

Поддерживаемые цепочки

Ethereum

Binance Smart Chain

Polygon

polygonZkEvm

Optimism

opBNB

Gnosis/xDAI

Fantom

Avalanche

Arbitrum

Optimism

Base

zkSync

Linea

Holesky

KavaЗагрузка инструмента

Исследователи могут напрямую использовать следующую команду для локального клонирования исходного кода проекта:

git clone https://github.com/0xsha/EVMProxyInspect.git

Затем переключитесь в каталог проекта и используйте следующие команды для установки других зависимых компонентов, необходимых инструменту:

cd EVMProxyInspect

bun installИспользование инструмента

Во-первых, нам нужно просто создать текстовый файл txt, в котором каждая строка будет записана с адресом. Затем используйте следующую команду, чтобы начать обнаружение:

bun index.ts -f contracts.txt

Если вам нужны предыдущие исторические данные, вы можете использовать следующую команду:

bun index.ts -p proxy -b startBlock -m Method

Например:

bun index.ts -p 0xa0b86991c6218b36c1d19d4a2e9eb0ce3606eb48 -b 18963800 -m OZ

При выполнении теста, поскольку вы используете реальную действующую сеть, не забудьте добавить таймаут:

bun test --timeout 1000000

инструментпредел1. Поддерживаются не все существующие режимы прокси; 2. Не поддерживаются параллельные потоки (чтобы не потреблять ресурсы публичного узла); 3. Не поддерживает IPC;

Адрес проекта

EVMProxyInspect:

https://github.com/0xsha/EVMProxyInspect

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами