Для входа в GitHub требуется 2FA, который безопасен и бесплатен.

Материнская любовь сделает детей храбрее.

фон:

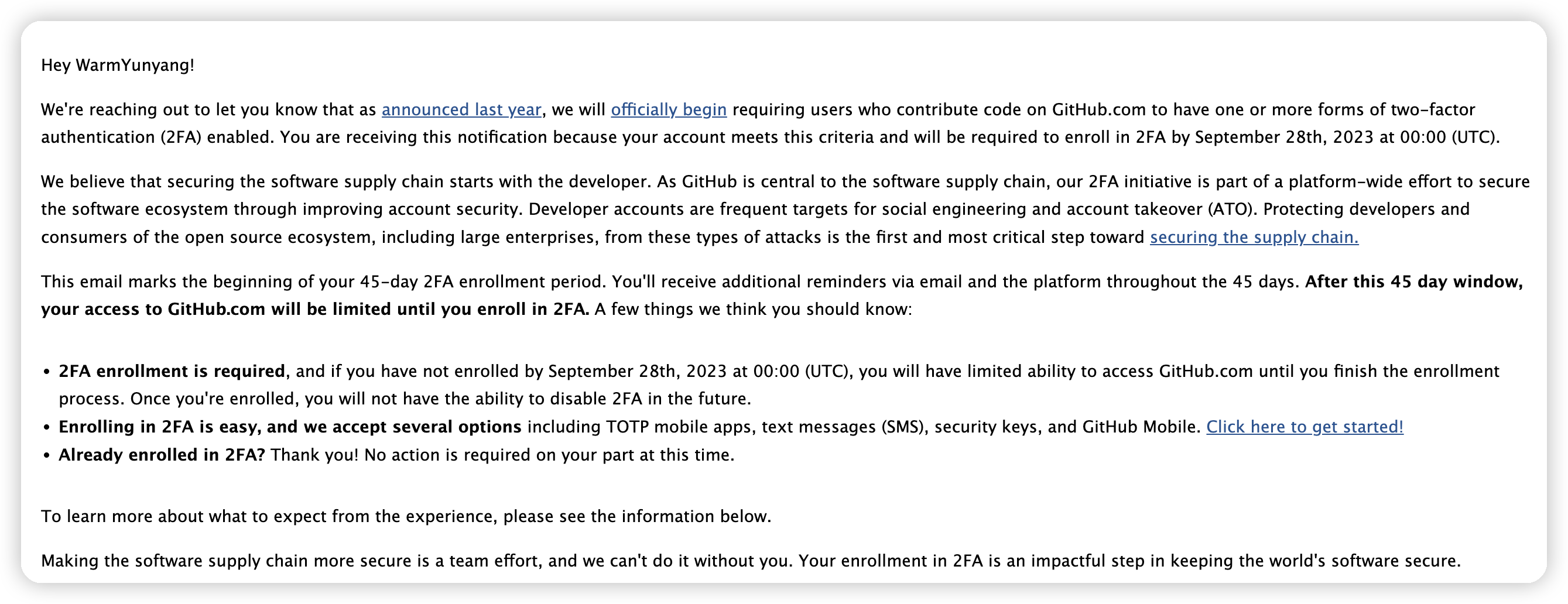

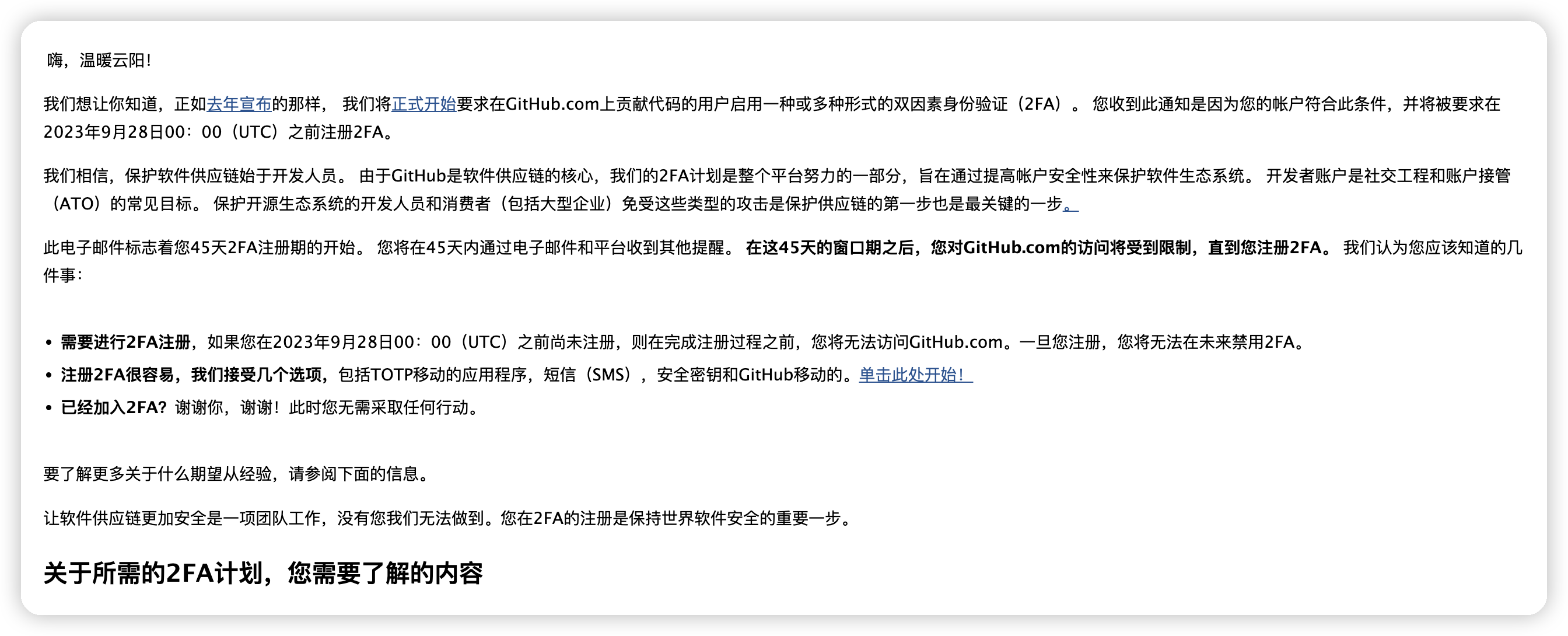

Начиная с марта 2023 года и заканчивая 2023 годом, GitHub постепенно начнет требовать от всех пользователей, добавляющих код на GitHub.com, включить одну или несколько форм двухфакторной аутентификации (2FA). Если вы входите в соответствующую группу, когда вы выберете эту группу для регистрации, вы получите электронное письмо с уведомлением, которое отмечает начало 45-дневного периода регистрации 2FA, и вы увидите требование зарегистрироваться на GitHub Banner для регистрации 2FA. на ком. Если вы не получили уведомление, вы не являетесь членом группы, которой необходимо включить 2FA, но мы настоятельно рекомендуем включить 2FA.

Обязательный:

О невозможности включить принудительную 2FA

Если 2FA не включен в течение 45-дневного периода установки и 7-дневный льготный период истечет, вы не сможете получить доступ к GitHub.com, пока 2FA не будет включен. Если вы попытаетесь получить доступ к GitHub.com, вам будет предложено включить 2FA.

Если принудительный 2FA невозможно включить, токены, принадлежащие учетной записи, будут продолжать действовать, поскольку они используются для критической автоматизации. Эти токены включают в себя токены личного доступа, а также токены OAuth, выдаваемые приложениям, которые действуют от вашего имени. Включение 2FA не отменяет и не меняет поведение токенов, выпущенных для вашей учетной записи. Однако заблокированные учетные записи не смогут авторизовать новые приложения или создавать новые PAT, пока не будет включен 2FA.

Так почемуДвухфакторная аутентификация

Двухфакторная аутентификация (2FA) — это дополнительный уровень защиты, используемый при входе на веб-сайт или в приложение. Когда вы включаете 2FA, вы должны войти в систему, используя свое имя пользователя и пароль, и предоставить другую форму аутентификации, которую знаете или к которой имеете доступ только вы.

Для GitHub вторая форма аутентификации — это код, сгенерированный приложением на вашем мобильном устройстве или отправленный в виде текстового сообщения (SMS). Если включена 2FA, GitHub будет генерировать код подтверждения всякий раз, когда кто-то пытается войти в вашу учетную запись на GitHub.com. Единственный способ, которым пользователь может войти в вашу учетную запись, — это если он знает ваш пароль и имеет доступ к коду подтверждения на вашем телефоне.

После настройки 2FA вы можете добавить ключ безопасности, например аппаратный ключ безопасности FIDO2, Apple Touch ID или Windows Hello, с помощью мобильного приложения с одноразовым паролем на основе времени (TOTP) или текстового сообщения. Технология, обеспечивающая безопасную аутентификацию по ключу, называется WebAuthn. WebAuthn является преемником U2F и работает во всех современных браузерах.

Чтобы обеспечить безопасность учетной записи, настоятельно рекомендуется включить 2FA не только на GitHub, но и на других веб-сайтах и в приложениях, поддерживающих 2FA. Вы можете включить 2FA для доступа к GitHub и GitHub Desktop.

Адаптируйтесь к 2FA

В середине июля автор получил официальное уведомление по электронной почте от GitHub, требующее от пользователей включить двухфакторную аутентификацию (2FA). «В то время я был занят свадьбой, поэтому записал это в свой Todo».

Вда Я нажимаю на электронную почтуНажмите здесь, чтобы начатьСледуйте подсказкам и попробуйте открыть его. 2ФА. Обычно вы предпочитаете использовать код подтверждения по SMS в качестве 2FA Метод проверки: после прохождения человеко-машинной проверки выберите код страны или региона и введите номер мобильного телефона, а затем смущающе узнаете: Ха-ха-ха, Китая нет. Неудобно.

Его SMS-верификация не поддерживает номера мобильных телефонов в материковом Китае или даже номера Гонконга. Если вы хотите использовать этот метод, вам, очевидно, необходимо приобрести номер мобильного телефона в другой стране или регионе, а затем вам нужно будет платить в иностранной валюте. Вам необходимо подать заявку на получение кредитной карты, поддерживающей платежи в иностранной валюте, что является платежом в иностранной валюте. значительные затраты для материковых партнеров.

Для использования ключей безопасности вам, очевидно, необходимо приобрести аппаратное оборудование. «Очевидно, это не соответствует этой статье, ха-ха-ха»

При использовании GitHub Mobile вы можете столкнуться с ситуацией, когда вы не можете найти местоположение после поиска, что доставляет неудобства.

Не может быть простого способа: просто поиграйте со мной в игру, не правда ли, было бы неплохо иметь дополнительный слой жетонов?

Следуйте этой идее и найдите «потому что Github может использовать приложение Authenticator».

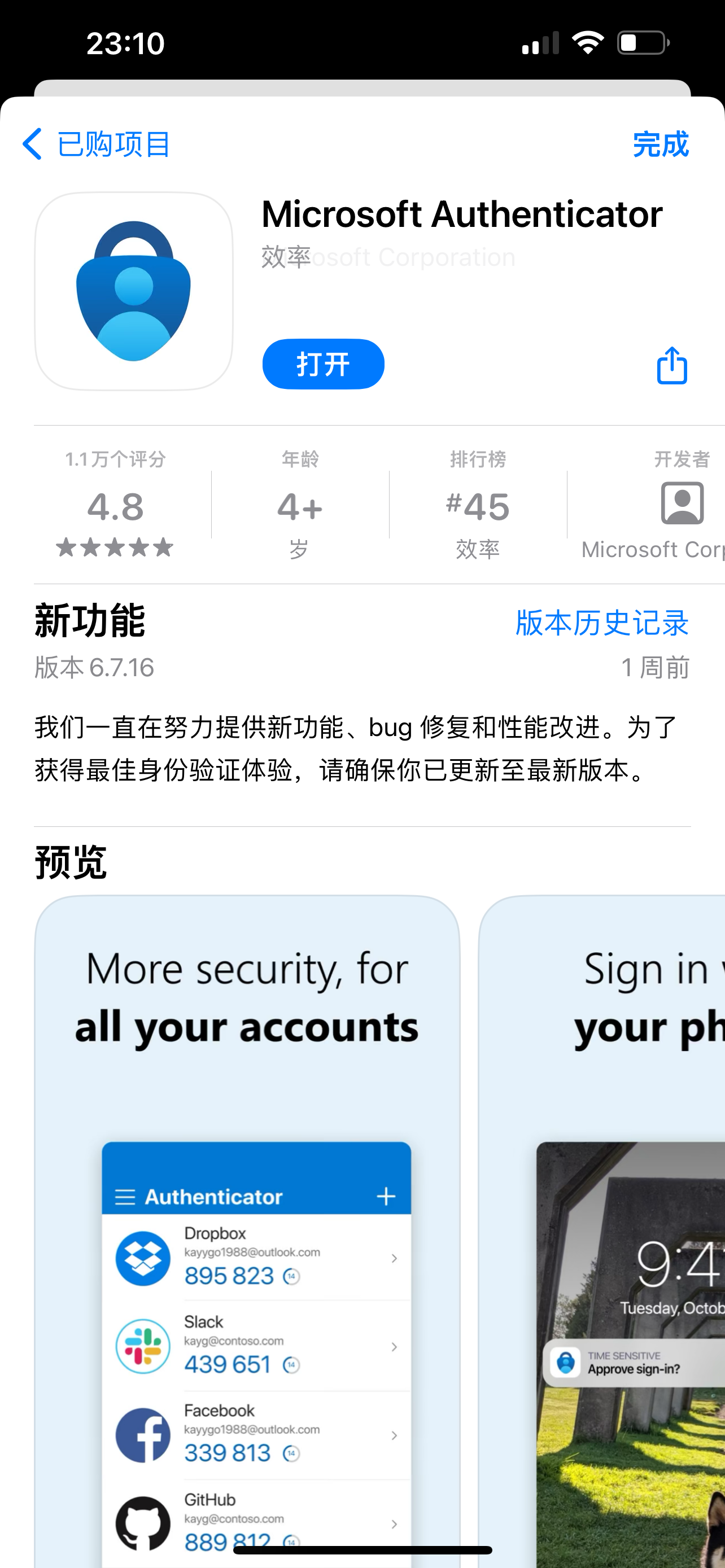

Наконец, я выбрал Microsoft Authenticator, потому что он бесплатен. Ха-ха-ха, это снова «безопасность» Microsoft.

После нажатия на значок, чтобы открыть, нажмите «Принять», как будет предложено, затем нажмите «Войти с помощью Microsoft» и используйте свой адрес электронной почты в качестве учетной записи для входа. Если у вас уже есть учетная запись Microsoft, вы можете войти в систему напрямую. Если нет, вы можете войти в систему напрямую. рекомендуется использовать электронную почту Outlook или электронную почту Hotmail для регистрации учетной записи для входа в систему.

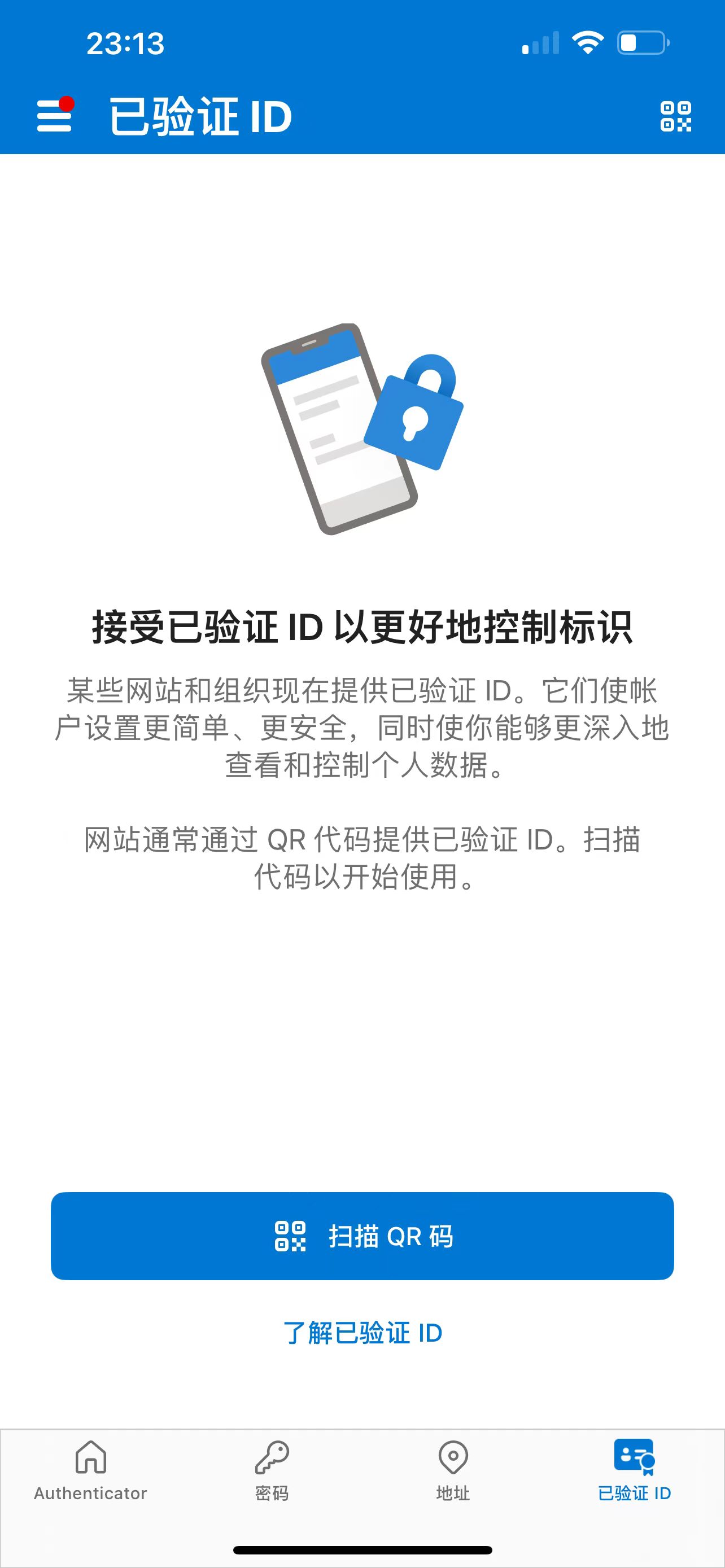

Затем нажмите на последнее «Проверено» на панели навигации в нижней части приложения. ID», а затем нажмите «Сканировать». QR код", сканировать Авторизоваться GitHub назад Two-factor authenticationQR-код в,будет генерировать code Заполните поле подтверждения и нажмите «Сохранить».

На этом Адаптация к 2FA завершена.

Не забудьте сохранить код восстановления.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами