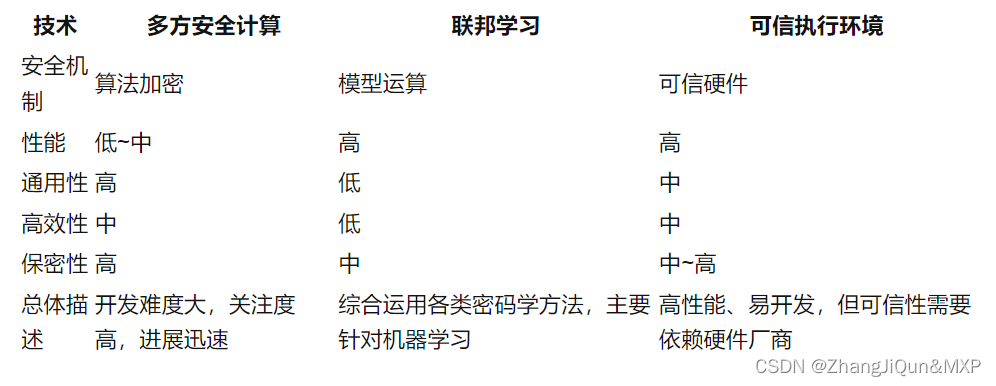

Безопасные многосторонние вычисления, федеративное обучение и надежная среда выполнения

Три основные технические школы конфиденциальных вычислений: федеративное обучение, безопасные многосторонние вычисления и доверенные вычисления.

1. Многосторонний расчет безопасности,Академик Яо Цичжи в1982впервые предложено в,Путем разработки специальных алгоритмов и протоколов шифрования.,Проблема расчета согласованной функции Безопасности без доверенной третьей стороны,в последние годы,Постепенно применяются многосторонние расчеты безопасности, основанные на базовых технологиях и протоколах, таких как гомоморфное шифрование, совместное использование секретов, неконтролируемая передача и запутанные схемы (классические многосторонние расчеты безопасности).,Двусторонние вычисления в основном используют схему непреднамеренной передачи и запутанных цепей, тогда как трехсторонние и более стороны дополнительно комбинируют разделение секрета.,Поэтому существуют и мнения, чтоГомоморфное шифрование как технология частных вычислений, независимая от многосторонних безопасных вычислений.)。

2. Федеративное обучение,Это распределенная среда машинного обучения.,Возможность решать задачи компьютерного обучения, такие как совместное моделирование, без обмена исходными данными между всеми сторонами.,ломатьданные Остров, гарантируяданныеиз Безопасность Управляемый。По расчетуданныенабориз Различные типы можно разделить наГоризонтальное и вертикальное федеративное обучение и федеративное трансферное обучение。

3. Доверенная среда исполнения,относится к работе на доверенном оборудованииизБезопасная изоляционная среда с использованием авторизованного защитного программного обеспечения для обеспечения конфиденциальности и целостности ключевого кода и данных от уничтожения вредоносного ПО.。Хотя, строго говоря,Доверенная среда выполнение не считается достигающим «данных, доступных и невидимых», но из-за его высокой универсальности, низкой сложности разработки и более гибкой адаптации к различным сложным алгоритмам, чем многосторонние расчеты безопасности, оно также рассматривается как конфиденциальность данных. вычисленийизозначает。

Различные технические пути имеют разные уровни безопасности и применимые сценарии.

Первые два реализуют вычисления на основе чистого программного обеспечения и криптографических алгоритмов.,Многосторонние безопасные вычисления зависят от сложности разработки и вычисления криптографических алгоритмов.,Текущие показатели относительно низкие, а развитие затруднено, но исследования в академической сфере горячи.,В будущем скорость разработки будет выше.

Федеративное обучение имеет хорошую производительность, но в настоящее время ограничено структурой алгоритмов машинного обучения, что затрудняет разработку методов для задач, которые необходимо решить в конкретных сценариях. Обычно оно используется для поддержки относительно простой операционной логики.

Доверенные вычисления основаны на надежной изолированной среде «Безопасность», созданной сторонними производителями оборудования.,Иметь хорошую производительность и адаптивность алгоритма.,Однако его необходимо объединить с первыми двумя технологиями, чтобы получить по-настоящему частные вычисления, не зависящие от доверенной третьей стороны.

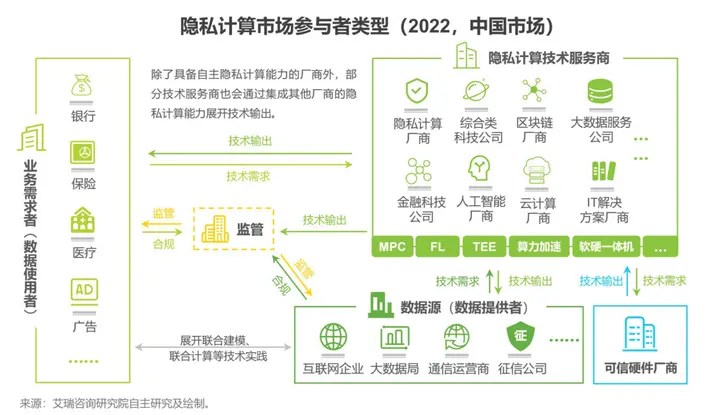

3. Комплексное развитие технологий конфиденциальности вычислений является тенденцией, а также тестовым заданием для проверки возможностей производителей.。

Среди трех основных технических школ конфиденциальных вычислений многосторонние безопасные вычисления делают упор на безопасность, федеративное обучение — на эффективность, а надежные среды выполнения — на универсальность. Благодаря развитию и применению технологий конфиденциальных вычислений, а также постоянному исследованию исследовательских институтов и производителей. Область конфиденциальных вычислений имеет различные школы. Подобные технологические школы постепенно движутся к интеграции, и в область конфиденциальных вычислений также добавляется применение некоторых новых технологий, таких как блокчейн.

В настоящее время производители, специализирующиеся на конфиденциальных вычислениях, обычно комбинируют два или три из трех технических направлений для достижения взаимодополняющих преимуществ и гибкой адаптации к сценариям применения в различных отраслях. Можно сказать, что только те, кто действительно осознал глубокую интеграцию технологий конфиденциальных вычислений и инновационное сочетание с новыми технологиями в смежных областях, могут быть названы старшими игроками в этой области.

Будучи всесторонним игроком, глубоко вовлеченным в область конфиденциальных вычислений, компания Eight Components проложила менее пройденный путь.

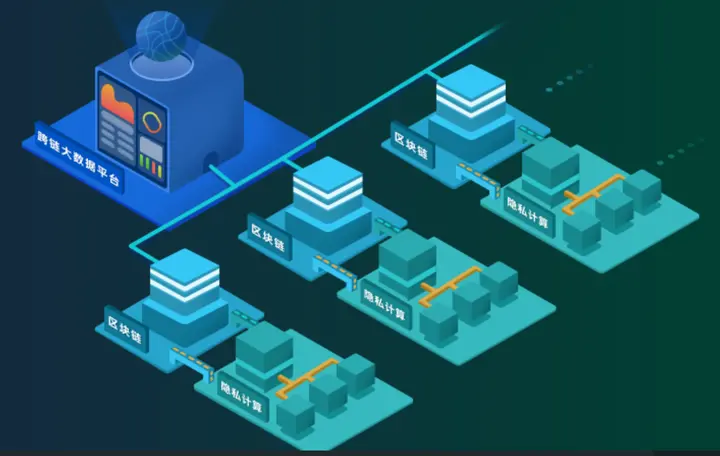

Восьмикомпонентная вычислительная система конфиденциальности разрабатывается независимо на основе таких основных технологий, как федеративное обучение, безопасные многосторонние вычисления, доверенная среда выполнения и блокчейн. Она может обеспечить возможности защиты конфиденциальности для обмена данными и совместного использования данных. Ниже мы подробнее рассмотрим, как 8-Component интегрирует эти технологии и запускает 8-компонентную вычислительную систему конфиденциальности и межсетевую платформу больших данных.

Каждому участнику вычислений необходимо развернуть вычислительную систему конфиденциальности в зоне безопасности своего собственного центра обработки данных и создать многосторонний распределенный механизм вычислений конфиденциальности. Каждый участник публикует информацию описания данных и журналы вычислений в блокчейне для отслеживания и сбора доказательств.

В восьмикомпонентной вычислительной системе конфиденциальности

Многосторонний расчет безопасности в основном основан на предпосылке обеспечения безопасности данных.,выполнитьСовместный расчет многосторонних данных;

федеративное обучение В основном вПри условии, что исходные личные данные нескольких участников не выходят за пределы частной безопасности каждой стороны.,Выполнять совместные задачи машинного обучения;

Доверенная среда выполненияиспользуется для того, чтобы гарантировать, что заслуживающий доверияЗапускайте авторизованные программы в защищенном аппаратном анклаве.;

также,Блокчейн используется дляПроцесс расчета и результаты записываются для обеспечения надежной прослеживаемости и сертификации прав на данные на протяжении всего процесса, обеспечивая права и интересы всех участников в условиях «невидимых данных».

через описанный выше процесс,Восьмикомпонентный, независимо разработанныйВычислительное решение с высокой производительностью, высокой адаптируемостью, высоким уровнем безопасности и высоким уровнем доверия и конфиденциальности.。в настоящий момент,Клиенты в различных областях, включая финансы,Уже установленоконфиденциальность Компьютерное решение выражает интерес.

Неразрушающее увеличение изображений одним щелчком мыши, чтобы сделать их более четкими артефактами искусственного интеллекта, включая руководства по установке и использованию.

Копикодер: этот инструмент отлично работает с Cursor, Bolt и V0! Предоставьте более качественные подсказки для разработки интерфейса (создание навигационного веб-сайта с использованием искусственного интеллекта).

Новый бесплатный RooCline превосходит Cline v3.1? ! Быстрее, умнее и лучше вилка Cline! (Независимое программирование AI, порог 0)

Разработав более 10 проектов с помощью Cursor, я собрал 10 примеров и 60 подсказок.

Я потратил 72 часа на изучение курсорных агентов, и вот неоспоримые факты, которыми я должен поделиться!

Идеальная интеграция Cursor и DeepSeek API

DeepSeek V3 снижает затраты на обучение больших моделей

Артефакт, увеличивающий количество очков: на основе улучшения характеристик препятствия малым целям Yolov8 (SEAM, MultiSEAM).

DeepSeek V3 раскручивался уже три дня. Сегодня я попробовал самопровозглашенную модель «ChatGPT».

Open Devin — инженер-программист искусственного интеллекта с открытым исходным кодом, который меньше программирует и больше создает.

Эксклюзивное оригинальное улучшение YOLOv8: собственная разработка SPPF | SPPF сочетается с воспринимаемой большой сверткой ядра UniRepLK, а свертка с большим ядром + без расширения улучшает восприимчивое поле

Популярное и подробное объяснение DeepSeek-V3: от его появления до преимуществ и сравнения с GPT-4o.

9 основных словесных инструкций по доработке академических работ с помощью ChatGPT, эффективных и практичных, которые стоит собрать

Вызовите deepseek в vscode для реализации программирования с помощью искусственного интеллекта.

Познакомьтесь с принципами сверточных нейронных сетей (CNN) в одной статье (суперподробно)

50,3 тыс. звезд! Immich: автономное решение для резервного копирования фотографий и видео, которое экономит деньги и избавляет от беспокойства.

Cloud Native|Практика: установка Dashbaord для K8s, графика неплохая

Краткий обзор статьи — использование синтетических данных при обучении больших моделей и оптимизации производительности

MiniPerplx: новая поисковая система искусственного интеллекта с открытым исходным кодом, спонсируемая xAI и Vercel.

Конструкция сервиса Synology Drive сочетает проникновение в интрасеть и синхронизацию папок заметок Obsidian в облаке.

Центр конфигурации————Накос

Начинаем с нуля при разработке в облаке Copilot: начать разработку с минимальным использованием кода стало проще

[Серия Docker] Docker создает мультиплатформенные образы: практика архитектуры Arm64

Обновление новых возможностей coze | Я использовал coze для создания апплета помощника по исправлению домашних заданий по математике

Советы по развертыванию Nginx: практическое создание статических веб-сайтов на облачных серверах

Feiniu fnos использует Docker для развертывания личного блокнота Notepad

Сверточная нейронная сеть VGG реализует классификацию изображений Cifar10 — практический опыт Pytorch

Начало работы с EdgeonePages — новым недорогим решением для хостинга веб-сайтов

[Зона легкого облачного игрового сервера] Управление игровыми архивами